Pytanie 1

Które z wymienionych oznaczeń wskazuje na liniową złożoność algorytmu?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Które z wymienionych oznaczeń wskazuje na liniową złożoność algorytmu?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Jaką rolę odgrywa destruktor w definicji klasy?

Który z języków programowania jest powszechnie wykorzystywany do tworzenia aplikacji na komputery stacjonarne?

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Jaki framework jest powszechnie wykorzystywany do rozwijania aplikacji desktopowych w języku C++?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

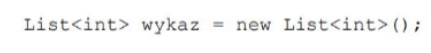

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

W jakim języku został stworzony framework Angular?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

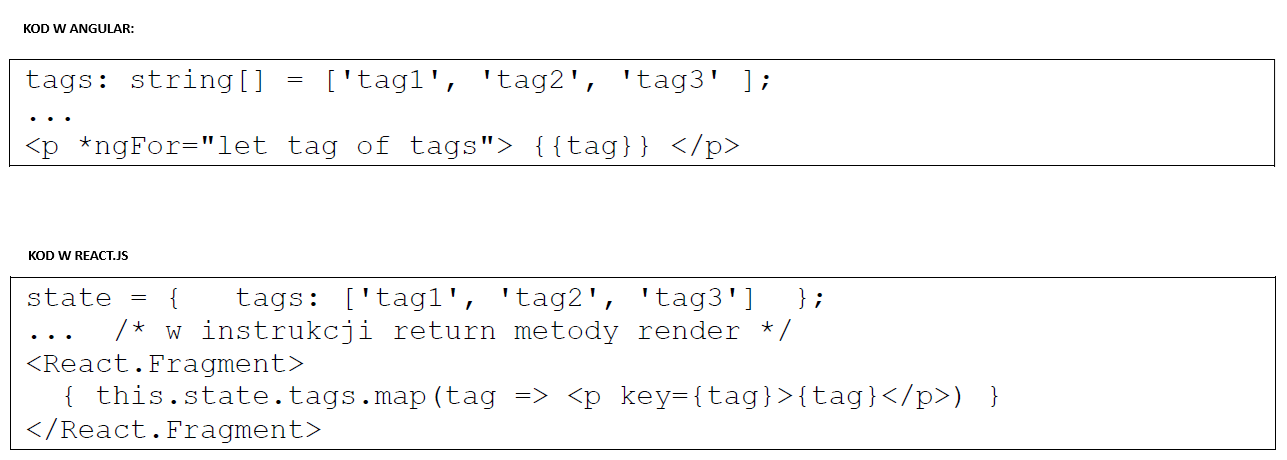

Jakie elementy zostaną wyświetlone w przeglądarce po wykonaniu kodu źródłowego stworzonego za pomocą dwóch funkcjonalnie równoważnych fragmentów?

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

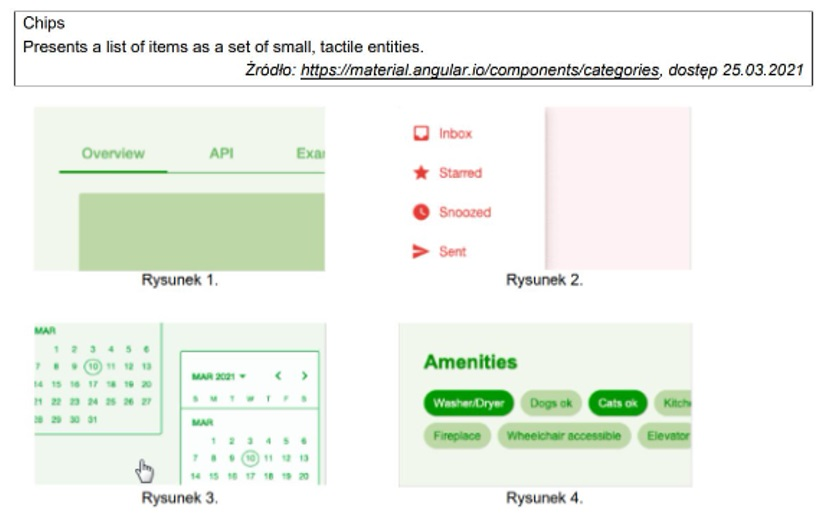

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

Którą funkcję w C++ można zastosować do dynamicznego przydzielania pamięci dla tablicy?

Jakiego kwalifikatora powinno się użyć dla metody, aby umożliwić do niej dostęp jedynie z wnętrza tej klasy oraz klas dziedziczących, a także, by metoda ta nie była dostępna w żadnej funkcji?

Jakie są różnice między kompilatorem a interpretem?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

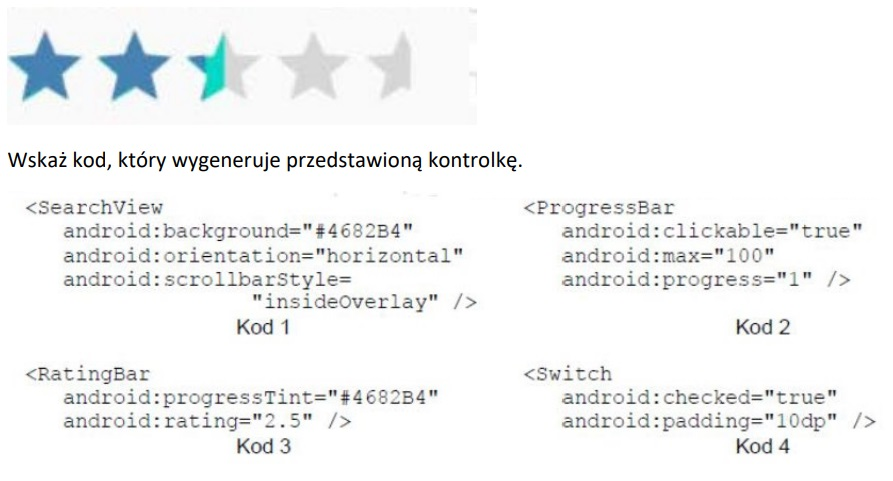

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Tworząc aplikację opartą na obiektach, należy założyć, że program będzie zarządzany przez

Jakie oprogramowanie służy do monitorowania błędów oraz zarządzania projektami?

Jaką funkcję pełni operator "|" w języku C++?

Co to jest automatyzacja testowania procesów?

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

Jaką cechą charakteryzuje się sieć asynchroniczna?

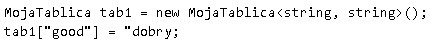

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?