Pytanie 1

W jaki sposób określa się wypadek związany z pracą?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

W jaki sposób określa się wypadek związany z pracą?

Zmienna o typie logicznym może mieć następujące wartości:

W jakim celu wykorzystuje się diagram Gantta?

W jakiej sytuacji wykorzystanie stosu będzie korzystniejsze niż lista podczas projektowania zestawu danych?

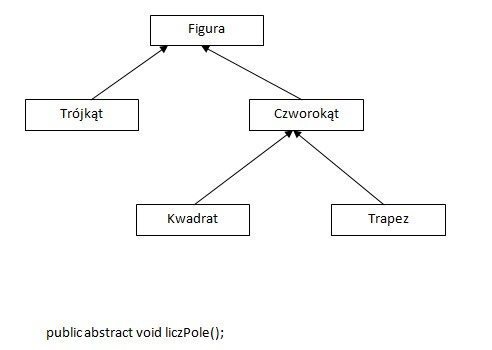

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

Jaki jest zasadniczy cel ataku phishingowego?

Jakie wartości może przyjąć zmienna typu boolean?

Które z poniższych twierdzeń najlepiej charakteryzuje metodę wirtualną?

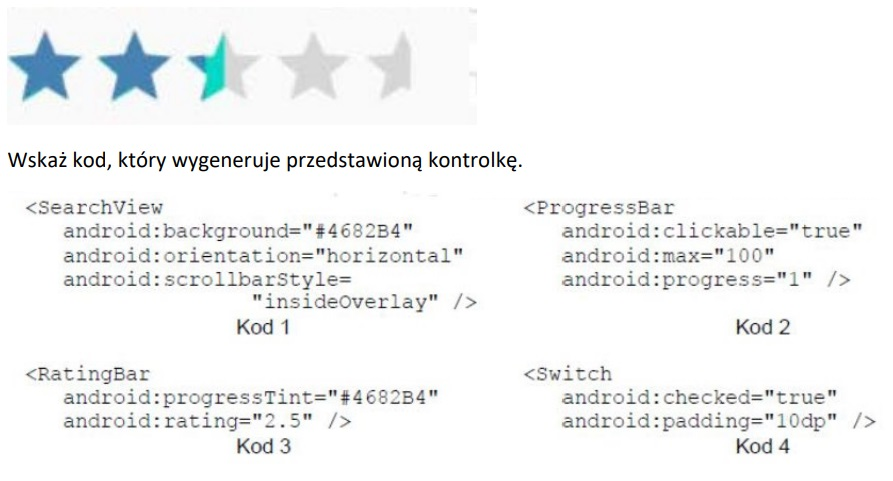

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Jaką rolę odgrywa program Jira?

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

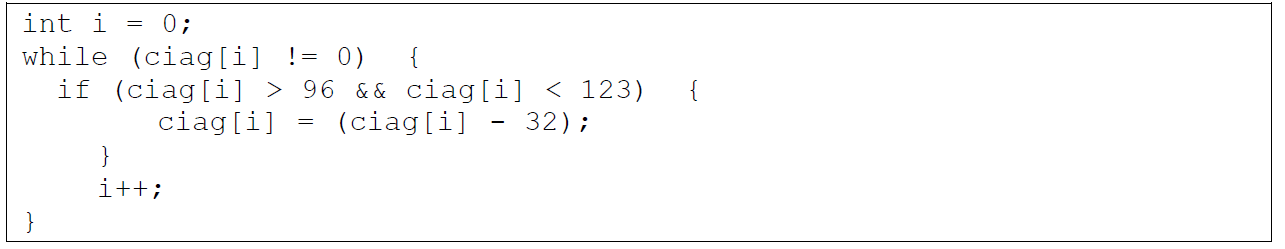

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciąg. Jej celem jest

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Który z wymienionych przykładów przedstawia typ rekordowy?

Który z poniższych metod najlepiej zabezpiecza dane karty płatniczej podczas zakupów online?

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Jaką funkcję pełnią okna dialogowe niemodalne?

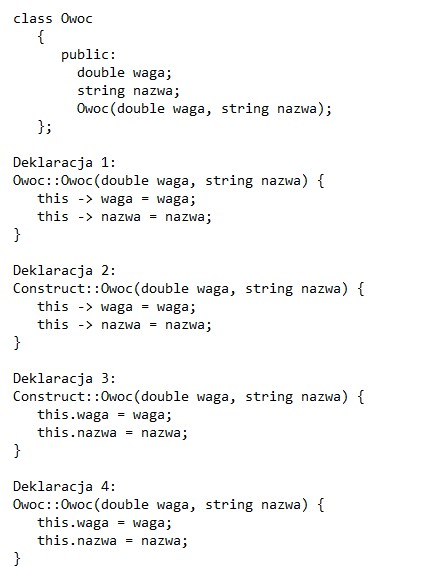

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak w

Jakie są cechy testów interfejsu?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

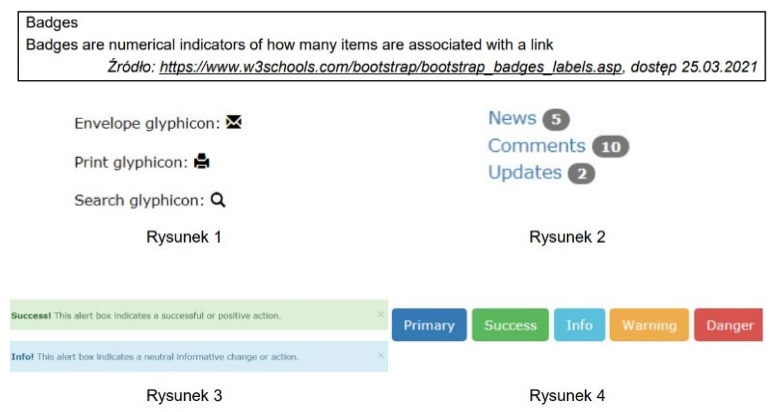

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

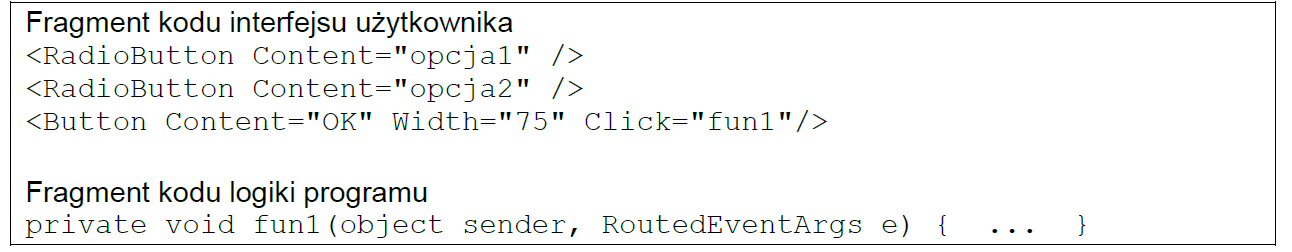

W pokazanych fragmentach kodu zdefiniowano funkcję pod nazwą fun1. W tej funkcji należy zaimplementować obsługę

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?

Która z wymienionych kart graficznych oferuje lepszą wydajność w grach komputerowych?

Co oznacza walidacja kodu programu?

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?