Pytanie 1

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Zaprezentowany symbol odnosi się do

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Wskaź rodzaj testowania, które realizuje się w trakcie tworzenia kodu źródłowego?

Która zasada zwiększa bezpieczeństwo w sieci?

Które z poniższych twierdzeń najlepiej charakteryzuje bibliotekę w kontekście programowania?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

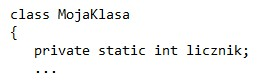

Z podanej definicji pola licznik można wywnioskować, iż

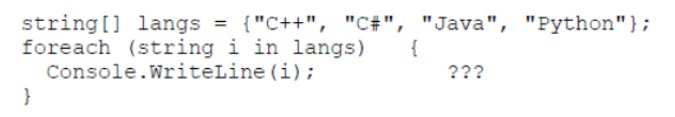

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzoną w tej linii?

W dwóch przypadkach opisano mechanizm znany jako Binding. Jego celem jest

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Wynik dodawania liczb binarnych 1101 i 1001 to

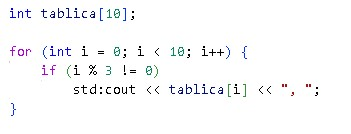

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

W jaki sposób określa się wypadek związany z pracą?

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

Jaki framework umożliwia tworzenie interaktywnych interfejsów użytkownika w języku TypeScript?

Które z poniższych stwierdzeń najlepiej charakteryzuje tablicę asocjacyjną?

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

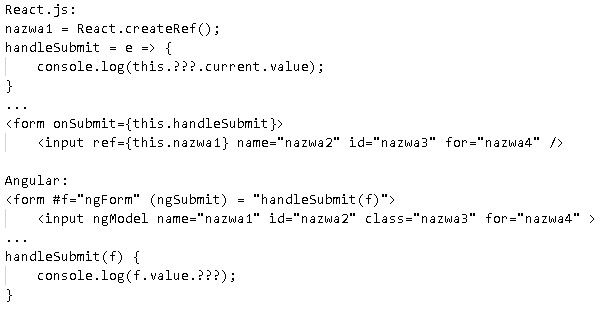

Wykorzystując React.js oraz Angular, stworzono funkcjonalnie równoważne kody źródłowe. Aby móc w metodzie handleSubmit pokazać zawartość kontrolki input w miejscu oznaczonym ???, należy odwołać się do atrybutu o nazwie

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Jaki jest wymagany sposób do realizacji algorytmu sortowania bąbelkowego na n-elementowej tablicy?

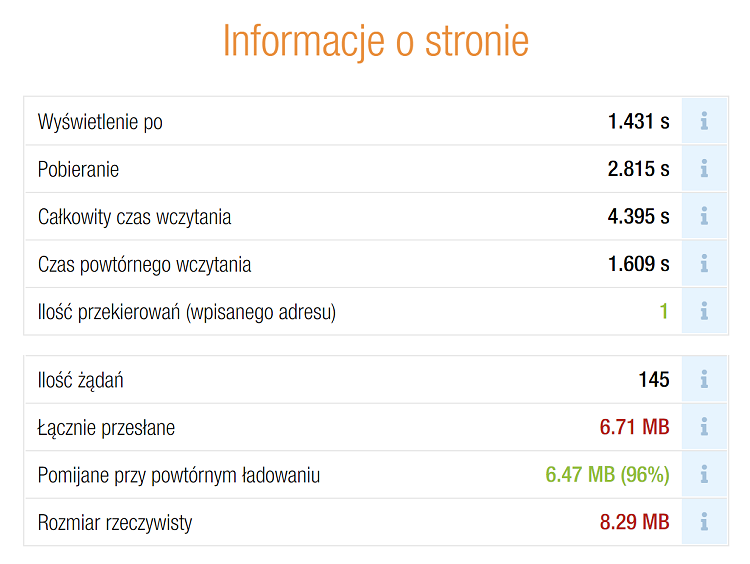

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

Które z wymienionych oznaczeń wskazuje na liniową złożoność algorytmu?

Rozpoczęcie tworzenia procedury składowej o nazwie dodajUsera w MS SQL wymaga użycia poleceń

W jakim języku został stworzony framework Angular?

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Co oznacza walidacja kodu programu?

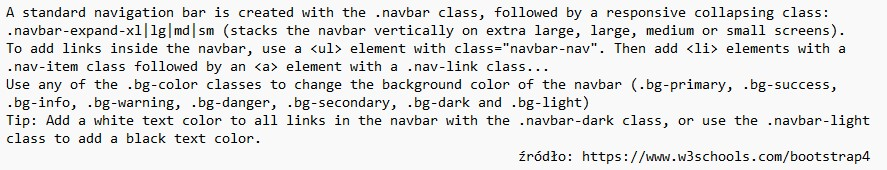

Zgodnie z dokumentacją dotyczącą menu Navbar z biblioteki Bootstrap 4, w celu stworzenia menu należy zdefiniować listę

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła: