Pytanie 1

Co należy zrobić, gdy podczas uruchamiania komputera procedura POST zgłosi błąd odczytu lub zapisu w pamięci CMOS?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Co należy zrobić, gdy podczas uruchamiania komputera procedura POST zgłosi błąd odczytu lub zapisu w pamięci CMOS?

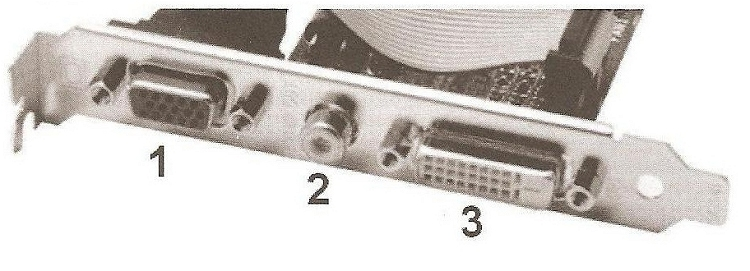

Na ilustracji pokazano porty karty graficznej. Które złącze jest cyfrowe?

Który protokół należy do bezpołączeniowych protokołów warstwy transportowej?

Komputer z BIOS-em firmy Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Co taki komunikat może sugerować w kontekście konieczności wymiany?

Który z poniższych programów służy do tworzenia kopii zapasowych systemu w systemie Windows?

Jakiego typu rozbudowa serwera wymaga zainstalowania dodatkowych sterowników?

Jaką wartość ma największa liczba 16-bitowa?

Jaką konfigurację sieciową może mieć komputer, który należy do tej samej sieci LAN, co komputer z adresem 10.8.1.10/24?

Jakie polecenie w systemach Windows/Linux jest zazwyczaj wykorzystywane do monitorowania trasy pakietów w sieciach IP?

W systemie Linux, aby przejść do głównego katalogu w strukturze drzewiastej, używa się komendy

W dwóch sąsiadujących pomieszczeniach w pewnej firmie występują bardzo silne zakłócenia elektromagnetyczne. Aby osiągnąć jak największą przepustowość podczas działania istniejącej sieci LAN, jakie medium transmisyjne powinno zostać użyte?

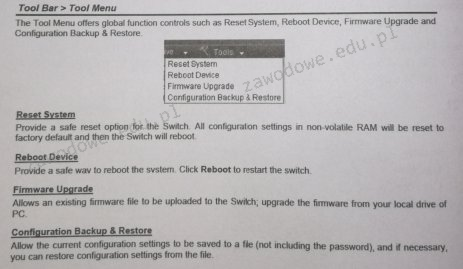

Którą opcję w menu przełącznika należy wybrać, aby przywrócić ustawienia do wartości fabrycznych?

W złączu zasilania SATA uszkodzeniu uległ żółty kabel. Jakie to ma konsekwencje dla napięcia, które nie jest przesyłane?

Komunikat o błędzie KB/Interface, wyświetlany na monitorze komputera podczas BIOS POST firmy AMI, wskazuje na problem

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Który z poniższych adresów IP należy do grupy C?

Jakim symbolem jest oznaczona skrętka bez ekranowania?

Komenda msconfig uruchamia w systemie Windows:

Standardowo, w systemie Linux, twardy dysk w standardzie SATA jest oznaczany jako

Co umożliwia zachowanie równomiernego rozkładu ciepła pomiędzy procesorem a radiatorem?

Który port stosowany jest przez protokół FTP (File Transfer Protocol) do przesyłania danych?

Klawiatura w układzie QWERTY, która pozwala na wpisywanie znaków typowych dla języka polskiego, jest znana jako klawiatura

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

Aby zainstalować openSUSE oraz dostosować jego ustawienia, można skorzystać z narzędzia

Jakie znaczenie ma termin "wykonanie kopii zapasowej systemu"?

Aby zminimalizować różnice w kolorach pomiędzy zeskanowanymi obrazami prezentowanymi na monitorze a ich wersjami oryginalnymi, należy przeprowadzić

Koprocesor (Floating Point Unit) w systemie komputerowym jest odpowiedzialny za realizację

Katalog Nakładów Rzeczowych w projektowaniu sieci służy do

Internet Relay Chat (IRC) to protokół wykorzystywany do

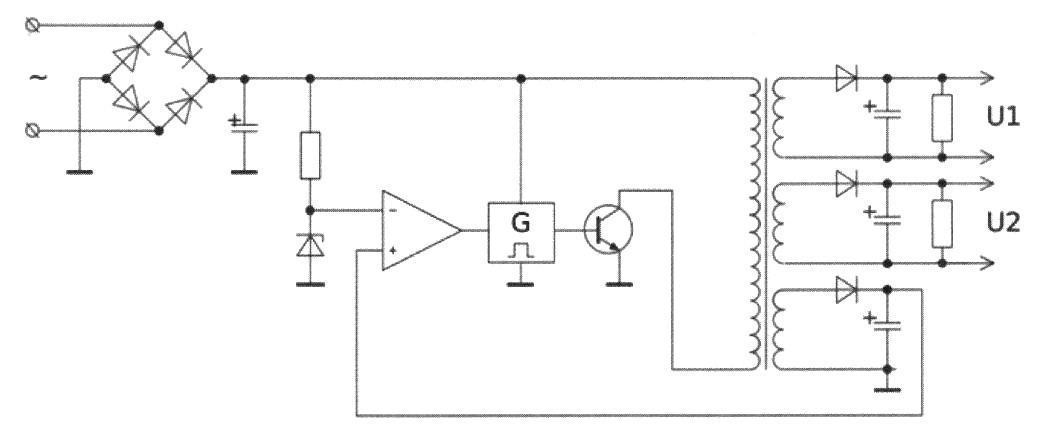

Na rysunku zobrazowano schemat

Pierwsze trzy bity adresu IP w formacie binarnym mają wartość 010. Jaką klasę reprezentuje ten adres?

W przypadku planowania wykorzystania przestrzeni dyskowej komputera do przechowywania oraz udostępniania danych, takich jak pliki oraz aplikacje dostępne w internecie, a także ich zarządzania, komputer powinien być skonfigurowany jako

Jakie funkcje realizuje system informatyczny?Kursy informatyczne

Zgodnie z normą TIA/EIA-568-B.1 kabel UTP 5e z przeplotem powstaje poprzez zamianę lokalizacji w wtyczce 8P8C następujących par żył (odpowiednio według kolorów):

Sprzęt używany w sieciach komputerowych, posiadający dedykowane oprogramowanie do blokowania nieautoryzowanego dostępu do sieci, to

W wierszu poleceń systemu Windows polecenie md jest używane do

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

Który z adresów protokołu IP w wersji 4 jest poprawny pod względem struktury?

Aby chronić sieć Wi-Fi przed nieupoważnionym dostępem, należy m.in.

Klient przyniósł do serwisu uszkodzony sprzęt komputerowy. W trakcie procedury odbioru sprzętu, przed rozpoczęciem jego naprawy, serwisant powinien