Pytanie 1

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jaka jest podstawowa funkcja narzędzia do zarządzania projektami?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Które z poniższych zdań najlepiej określa funkcję zaprzyjaźnioną w ramach klasy?

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

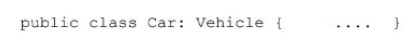

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Jaką kategorię reprezentuje typ danych "array"?

Który z wymienionych dokumentów jest najczęściej stosowany w zarządzaniu pracą zespołu Scrum?

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

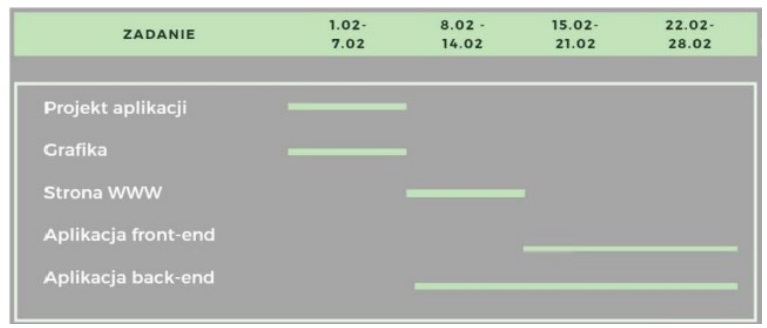

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

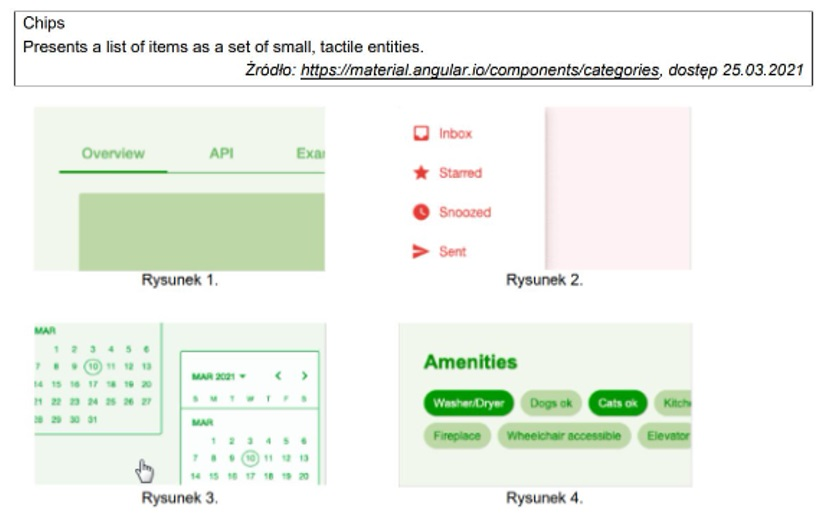

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w sposób następujący: int tablica[6] = {3,4,2,4,10,0};?

Jakie ma znaczenie operator "==" w języku C++?

Jakie są główne cechy architektury klient-serwer?

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

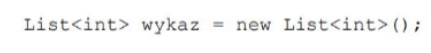

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są

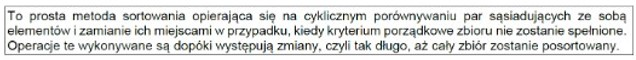

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Do form komunikacji werbalnej zalicza się

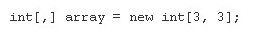

Jaką strukturę danych obrazuje zamieszczony kod w języku C#?

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Który z protokołów w modelu TCP/IP odpowiada za pewne przesyłanie danych?

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

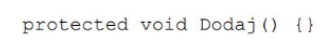

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

Który z wymienionych parametrów określa prędkość procesora?

Co to jest choroba związana z wykonywaniem zawodu?

Jakie są cechy testów interfejsu?

Jakie jest zastosowanie języka XAML przy tworzeniu aplikacji desktopowych?

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Jakie zasady stosuje programowanie obiektowe?

Jakie elementy powinny być uwzględnione w scenariuszu testów aplikacji?

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Który z poniższych metod najlepiej zabezpiecza dane karty płatniczej podczas zakupów online?

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

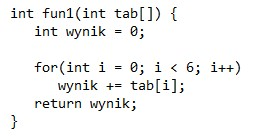

Zapisany fragment w C# wskazuje na definicję klasy Car, która