Pytanie 1

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Co należy do zadań interpretera?

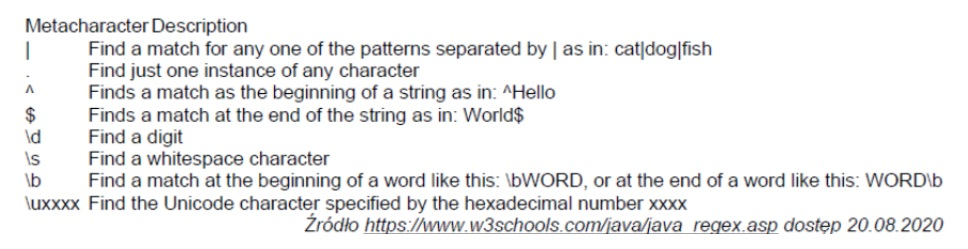

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

W jaki sposób określa się wypadek związany z pracą?

Jakie jest główne zadanie debuggera w środowisku programowania?

Tworząc aplikację opartą na obiektach, należy założyć, że program będzie zarządzany przez

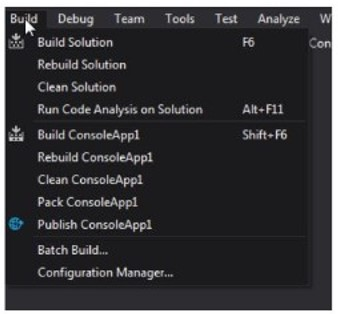

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

Jakie jest oznaczenie normy międzynarodowej?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

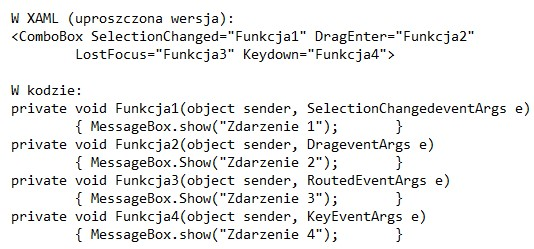

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?

Jaki jest zasadniczy cel ataku phishingowego?

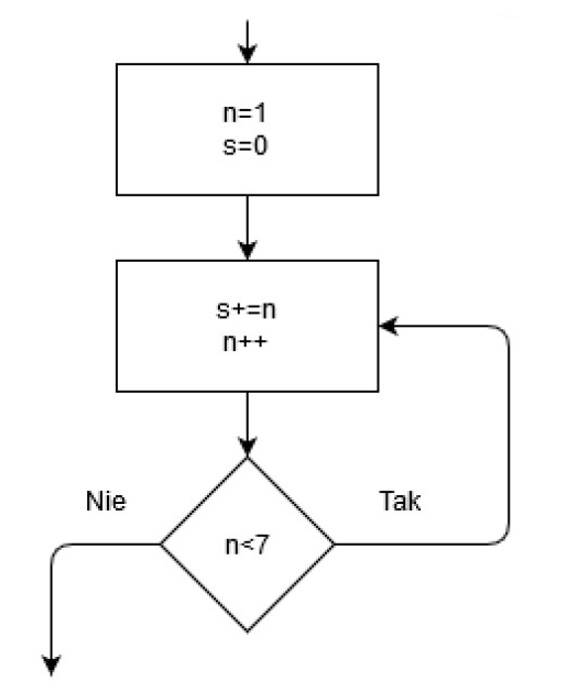

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

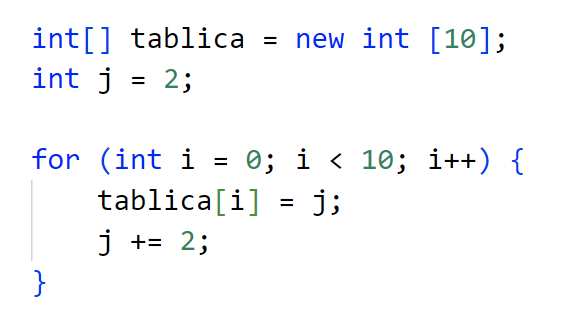

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

Jaki framework umożliwia tworzenie interaktywnych interfejsów użytkownika w języku TypeScript?

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

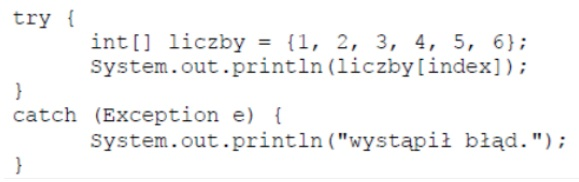

W przypadku przedstawionego fragmentu kodu Java, wyjątek zostanie zgłoszony, gdy wartość zmiennej index wyniesie:

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

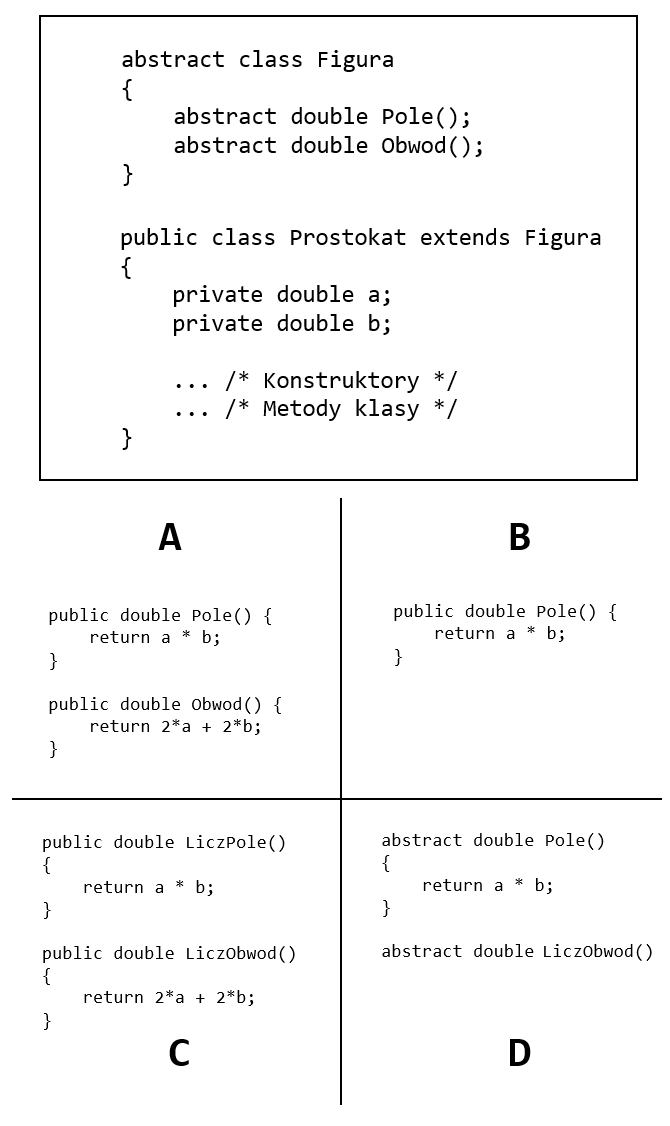

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

Co to jest wskaźnik w języku C?

Jak określa się proces transferu danych z lokalnego komputera na serwer?

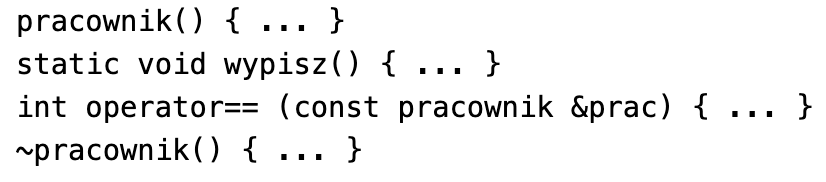

W obrębie klasy pracownik zdefiniowano przedstawione metody. Którą z nich można zgodnie z jej funkcją rozszerzyć o element diagnostyczny o treści: cout << "Obiekt został usunięty";

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

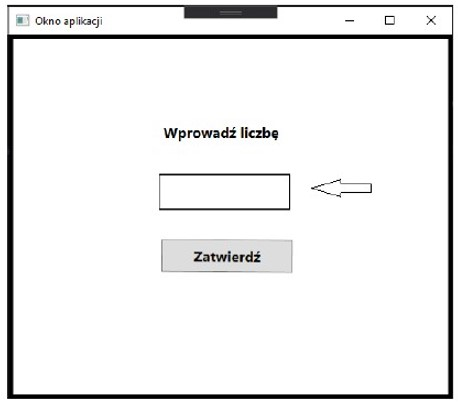

Z jakiego obiektu można skorzystać, aby stworzyć kontrolkę wskazaną strzałką na ilustracji?

Jaką rolę odgrywa destruktor w definicji klasy?

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Jakie zdarzenie jest wywoływane, gdy kliknięta zostaje myszą nieaktywna kontrolka lub okno?

Który z wymienionych przykładów przedstawia typ rekordowy?

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

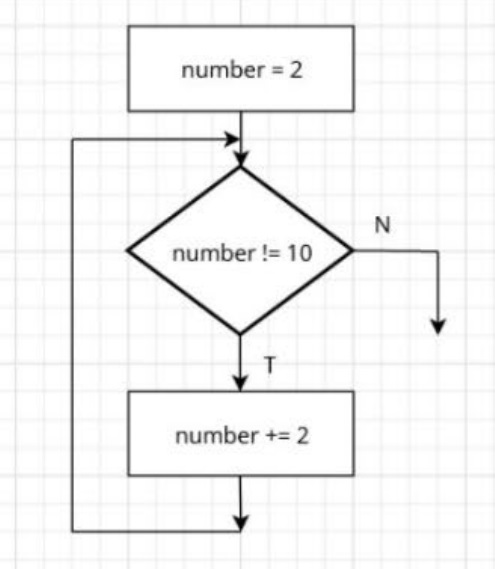

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?