Pytanie 1

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

Jakie działanie związane z klasą abstrakcyjną jest niedozwolone?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

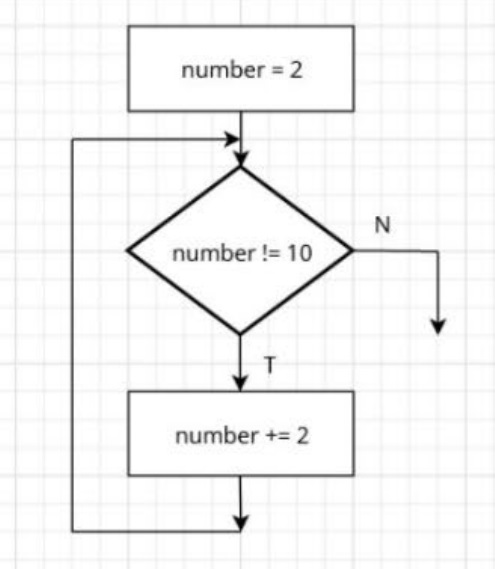

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

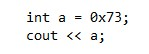

Po wykonaniu podanego kodu na konsoli wyświetli się liczba

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

Która z wymienionych właściwości odnosi się do klasy pochodnej?

Jakie są kluczowe etapy realizacji projektu programistycznego?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Jakie jest zastosowanie języka XAML przy tworzeniu aplikacji desktopowych?

W jaki sposób można załadować tylko komponent z biblioteki React?

W zestawieniu zaprezentowano doświadczenie zawodowe pracowników firmy IT. Do stworzenia aplikacji front-end powinien/powinna zostać wyznaczony/a

| Pracownik | Znajomość technologii lub programów |

|---|---|

| Anna | Inkscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Jakie ma znaczenie operator "==" w języku C++?

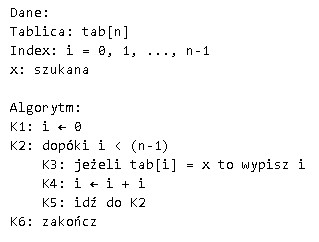

Jaką złożoność obliczeniową posiada podany algorytm?

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

Testy mające na celu identyfikację błędów w interfejsach między modułami bądź systemami nazywane są testami

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

Czym jest klasa w programowaniu obiektowym?

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Jak zrealizować definiowanie własnego wyjątku w języku C++?

W jaki sposób określa się wypadek związany z pracą?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

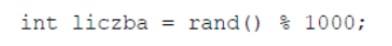

W języku C++, zakładając, że przedstawiony fragment kodu poprawnie się skompiluje i zostanie wykonany, to zmiennej liczba przypisana zostanie wartość

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Zaprezentowany symbol odnosi się do

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?