Pytanie 1

Jakie zasady stosuje programowanie obiektowe?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Jakie zasady stosuje programowanie obiektowe?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Jakie jest podstawowe środowisko do tworzenia aplikacji desktopowych przy użyciu języka C#?

Podejście obiektowe w rozwiązywaniu problemów obejmuje między innymi:

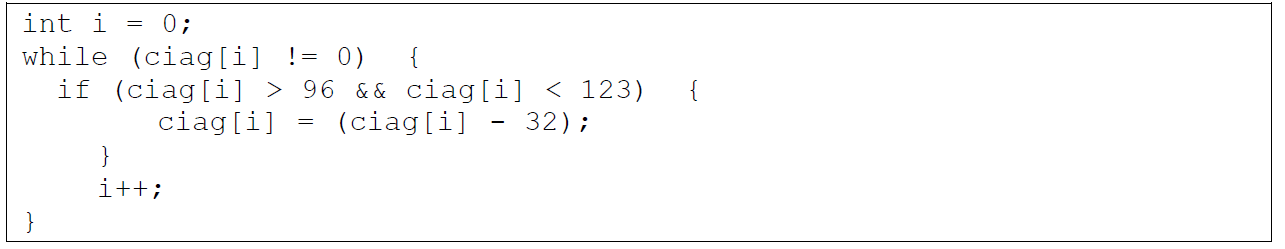

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciąg. Jej celem jest

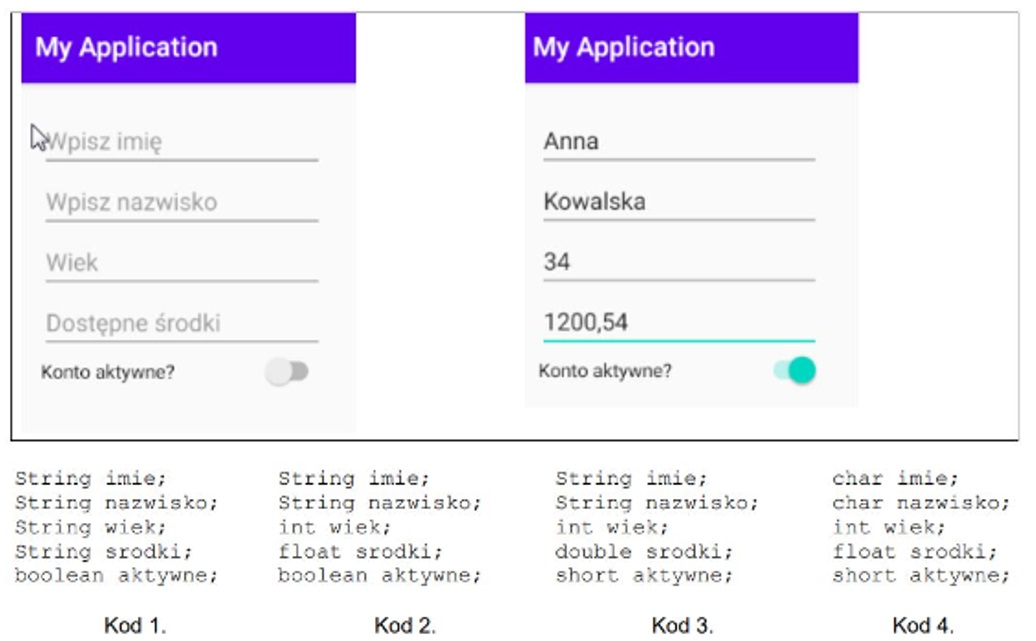

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

Jakie z wymienionych narzędzi służy do testowania aplikacji?

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Jaką rolę pełni debugger w trakcie programowania?

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

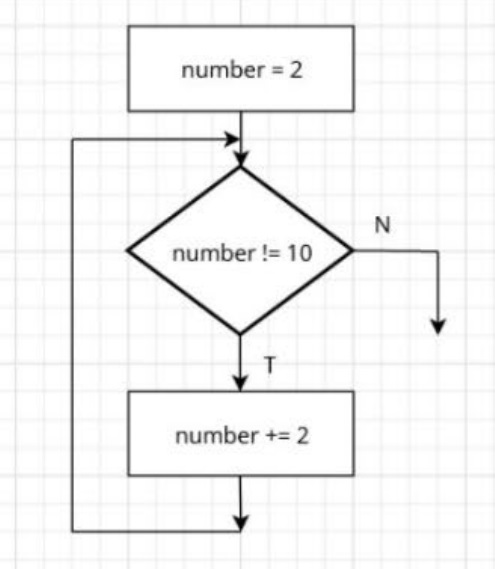

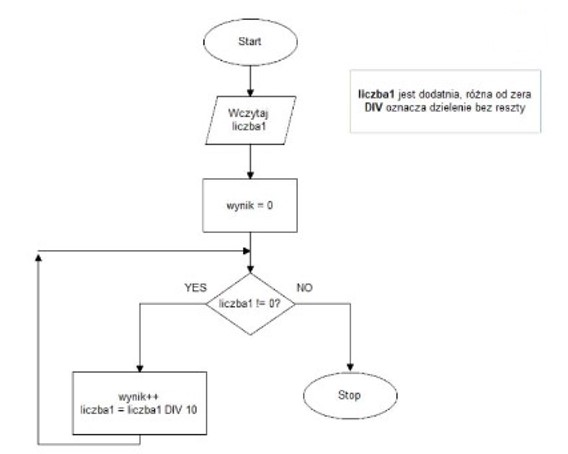

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

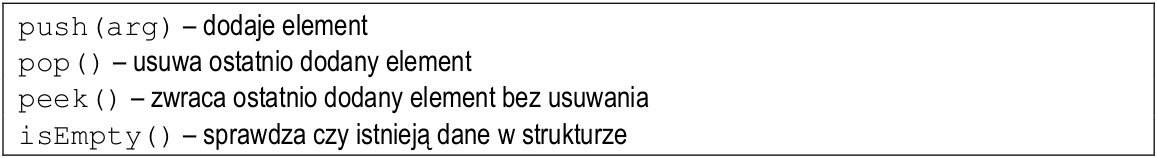

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

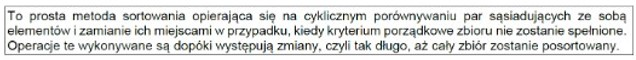

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

Jaką właściwość ma sieć synchroniczna?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

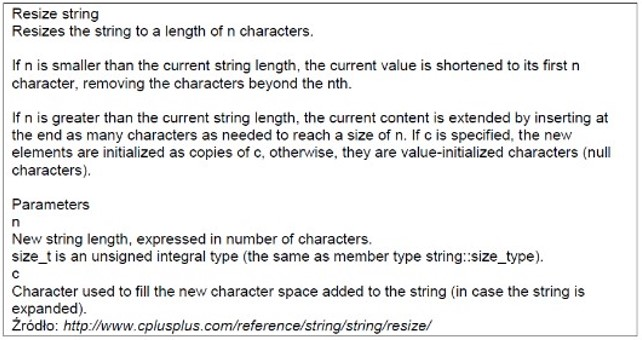

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

Podaj przykład incydentu w miejscu pracy?

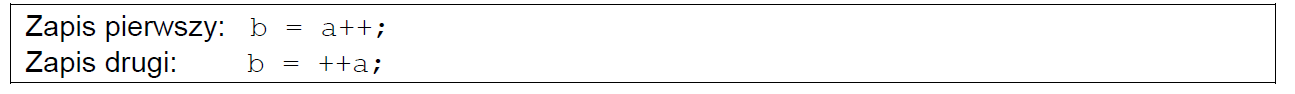

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

Jak zrealizować definiowanie własnego wyjątku w języku C++?

Który z wymienionych typów danych należy do typu logicznego?

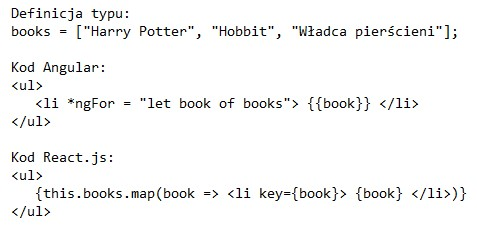

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera

Który z poniższych aspektów najlepiej definiuje działanie e-sklepu?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE w odniesieniu do aplikacji mobilnych?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

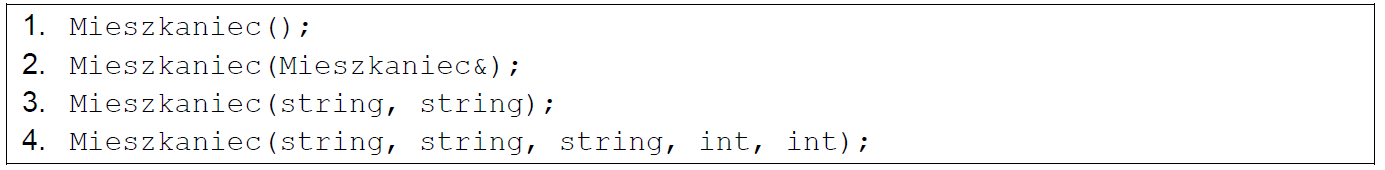

Klasa Mieszkaniec zawiera atrybuty: imie, nazwisko, ulica, nrDomu, rokUrodzenia. W tej klasie umieszczono opisane poniżej konstruktory (zapisano jedynie typy argumentów). Do tworzenia obiektu za pomocą konstruktora kopiującego wykorzystany będzie konstruktor określony w punkcie

Co należy do zadań interpretera?

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Jaką liczbę warstw zawiera model TCP/IP?

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Który aspekt projektu aplikacji jest kluczowy dla zabezpieczenia danych użytkowników?

Dziedziczenie jest używane, gdy zachodzi potrzeba

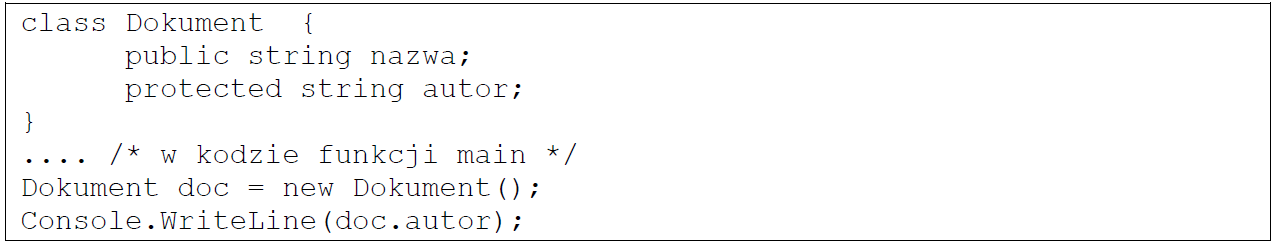

Jakie jest źródło błędu w podanym kodzie przez programistę?

Które z poniższych twierdzeń najlepiej charakteryzuje metodę wirtualną?

Która z wymienionych cech dotyczy klasy statycznej?

Który z poniższych opisów najlepiej definiuje kompilator?