Pytanie 1

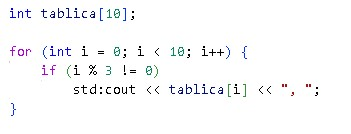

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

Wskaż typy numeryczne o stałej precyzji

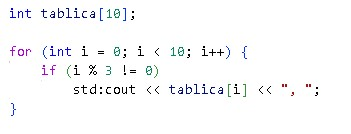

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

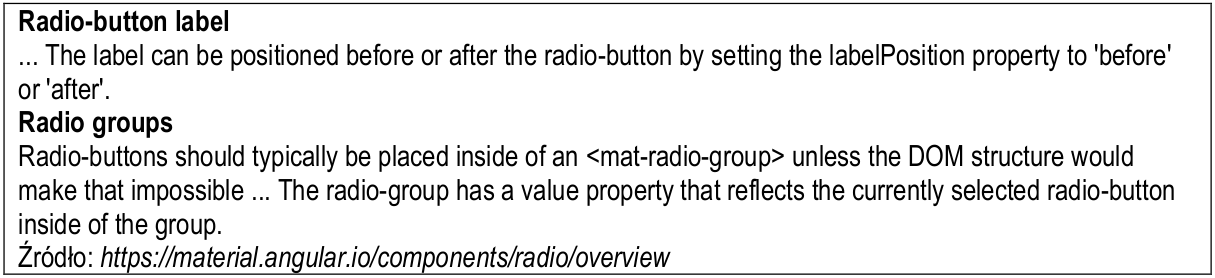

Wskaż poprawny pod względem składniowym kod dla formatu JSON, który jest używany do wymiany danych między backendem a frontendem aplikacji.

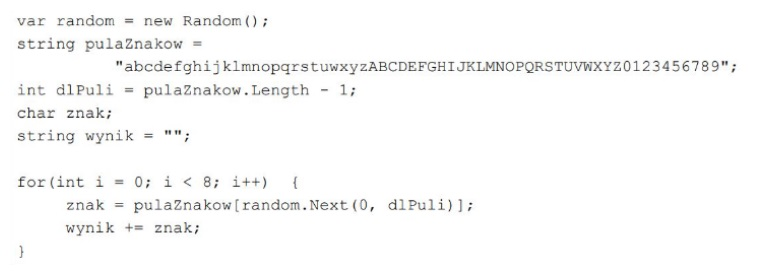

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Jakie są kluczowe zasady WCAG 2.0?

Jaką właściwość ma sieć synchroniczna?

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Który z poniższych aspektów najdokładniej określa cel realizacji projektu?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Programista umieścił poniższą linię kodu w pliku HTML, aby

| <script src="jquery-3.5.1.min.js"></script> |

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

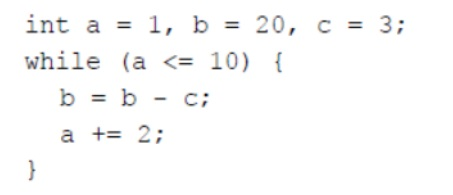

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Brak odpowiedzi na to pytanie.

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

Brak odpowiedzi na to pytanie.

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Brak odpowiedzi na to pytanie.

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Brak odpowiedzi na to pytanie.

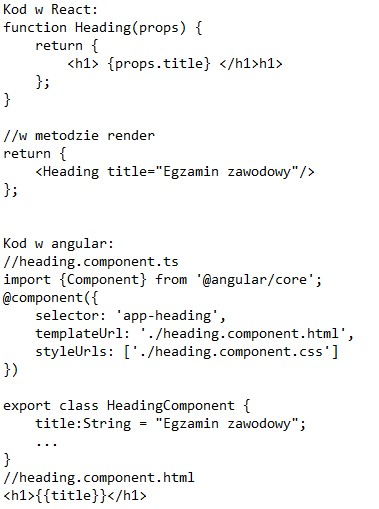

Jakie będzie działanie przedstawionych dwóch równoważnych fragmentów kodu źródłowego?

Brak odpowiedzi na to pytanie.

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Brak odpowiedzi na to pytanie.

Jakie jest wyjście działania kompilatora?

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma framework w kontekście programowania?

Brak odpowiedzi na to pytanie.

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Brak odpowiedzi na to pytanie.

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Brak odpowiedzi na to pytanie.

W programowaniu obiektowym odpowiednikami zmiennych oraz funkcji w programowaniu strukturalnym są

Brak odpowiedzi na to pytanie.

Która z wymienionych bibliotek stanowi element standardowego zestawu narzędzi programistycznych w Pythonie?

Brak odpowiedzi na to pytanie.

Testy mające na celu identyfikację błędów w interfejsach między modułami bądź systemami nazywane są testami

Brak odpowiedzi na to pytanie.

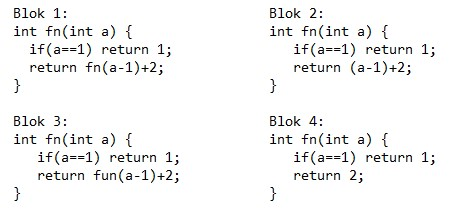

Który fragment kodu ilustruje zastosowanie rekurencji?

Brak odpowiedzi na to pytanie.

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Brak odpowiedzi na to pytanie.

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'

| int zm1; float zm2; char zm3; boolean zm4; |

Brak odpowiedzi na to pytanie.

Jakie zastosowanie ma język Swift w zakresie aplikacji mobilnych?

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Brak odpowiedzi na to pytanie.

Który z wymienionych typów testów najlepiej ocenia odporność aplikacji na intensywne obciążenie?

Brak odpowiedzi na to pytanie.

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Brak odpowiedzi na to pytanie.

W aplikacji mobilnej, aby określić warianty grafiki w zależności od wielkości ekranu, należy (uwaga: odpowiedzi wariantowe dla dwóch systemów - sugerować się systemem omawianym na zajęciach)

Brak odpowiedzi na to pytanie.

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Brak odpowiedzi na to pytanie.