Pytanie 1

Aby wykorzystać framework Django, należy pisać w języku

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Aby wykorzystać framework Django, należy pisać w języku

W jaki sposób można załadować tylko komponent z biblioteki React?

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Jakie znaczenie ma framework w kontekście programowania?

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Który z wymienionych typów danych należy do typu logicznego?

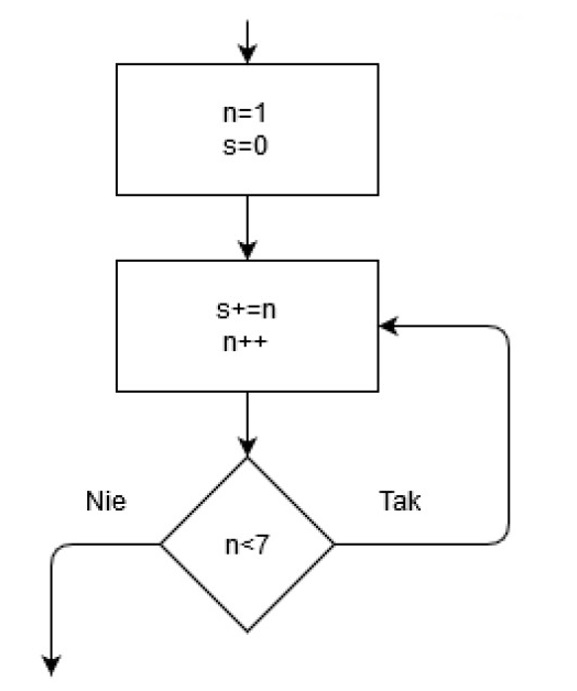

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

Co oznacza walidacja kodu programu?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Jakie informacje zawiera dokumentacja realizacji projektu?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Jakie z wymienionych działań jest fundamentalne w modelu kaskadowym?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Jakie jest podstawowe założenie normalizacji krajowej?

Jakie elementy powinny być ujęte w dokumentacji programu?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Który z języków programowania jest powszechnie wykorzystywany do tworzenia aplikacji na komputery stacjonarne?

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

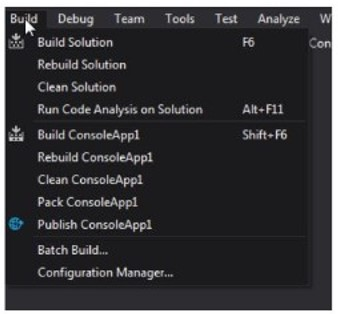

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

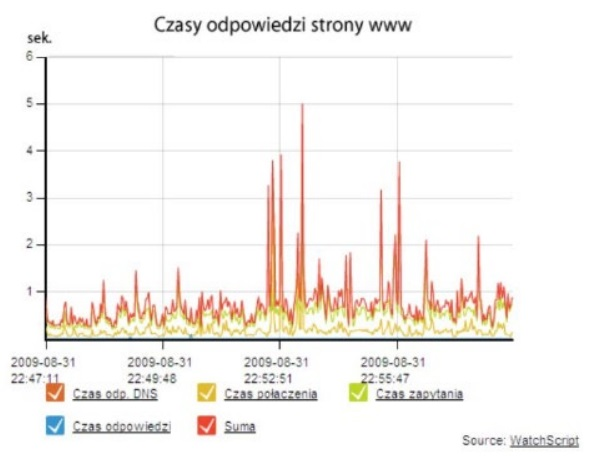

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Podejście obiektowe w rozwiązywaniu problemów obejmuje między innymi:

Który z poniższych metod najlepiej zabezpiecza dane karty płatniczej podczas zakupów online?

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę bazową?

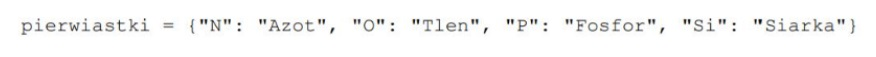

Zapisany kod w języku Python ilustruje

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

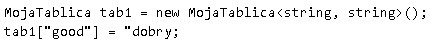

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?