Pytanie 1

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Który z poniższych opisów najlepiej definiuje kompilator?

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Jakie czynności należy wykonać, aby zrealizować zdarzenie kliknięcia na przycisk w aplikacji desktopowej?

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Jakie środowisko deweloperskie jest najczęściej używane do programowania w C#?

Metodyka zwinna (ang. agile) opiera się na

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Który z objawów może sugerować zawał serca?

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Które z wymienionych stanowi przykład struktury dziedziczenia?

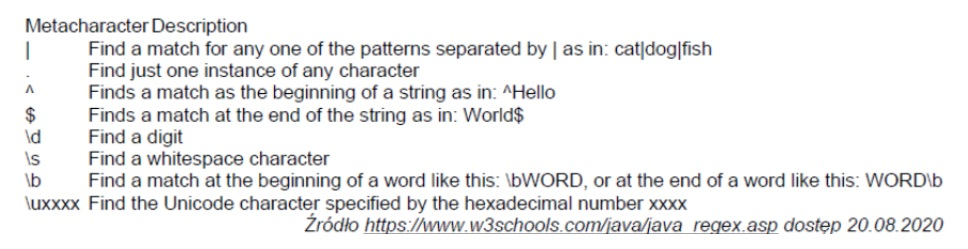

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Jakie jest zastosowanie iteratora w zbiorach?

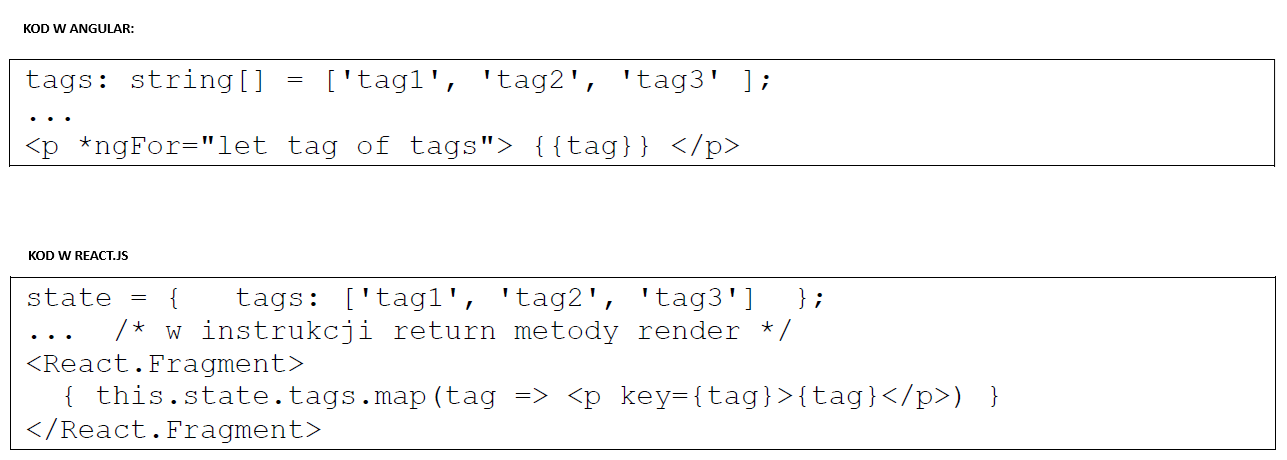

Jakie elementy zostaną wyświetlone w przeglądarce po wykonaniu kodu źródłowego stworzonego za pomocą dwóch funkcjonalnie równoważnych fragmentów?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

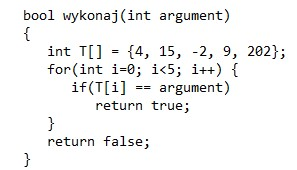

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Termin ryzyko zawodowe odnosi się do

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Programista umieścił poniższą linię kodu w pliku HTML, aby

| <script src="jquery-3.5.1.min.js"></script> |

Aplikacje webowe stworzone z użyciem frameworka Angular lub biblioteki React, działające na standardowych portach, można uruchomić na lokalnym serwerze, wpisując w przeglądarkę

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

Wzorzec projektowy "Metoda szablonowa" (Template method) stosuje się do:

Kod funkcji "wykonaj()" przedstawiony powyżej weryfikuje, czy

Jaką rolę odgrywa interpreter w kontekście programowania?

Jakie zastosowanie ma język Swift w zakresie aplikacji mobilnych?

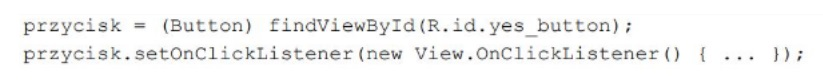

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Jakie oprogramowanie służy jako przykład programu do komunikacji audio-wideo?