Pytanie 1

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Zmienna o typie logicznym może mieć następujące wartości:

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

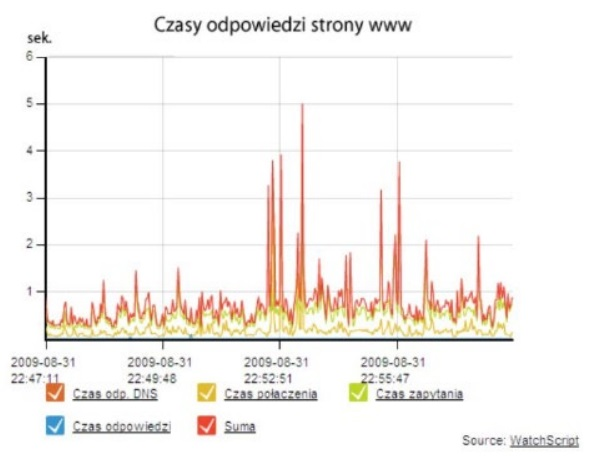

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

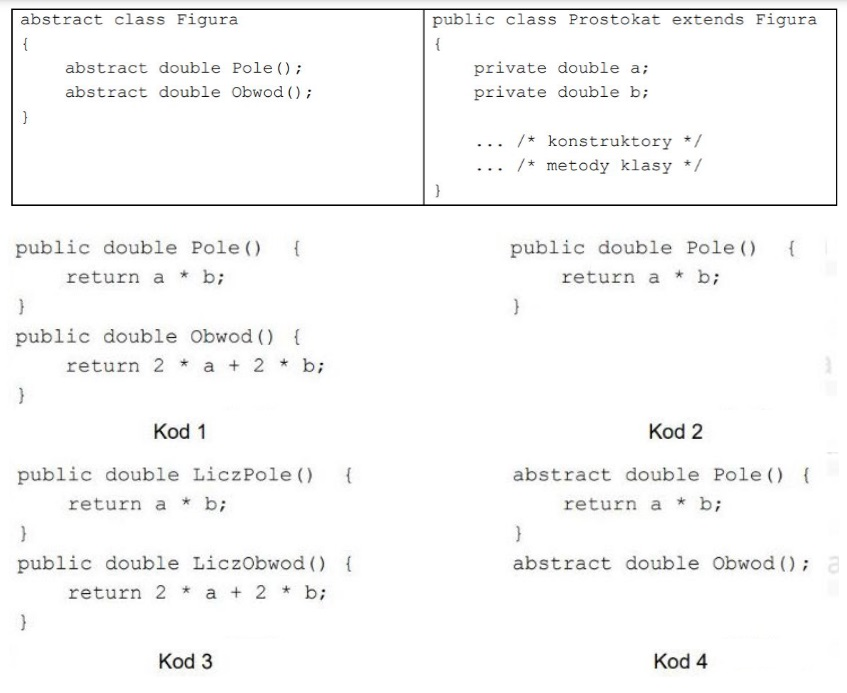

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Jakie znaczenie ma framework w kontekście programowania?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

Podejście obiektowe w rozwiązywaniu problemów obejmuje między innymi:

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Który z podanych terminów najlepiej odnosi się do składnika statycznego w klasie?

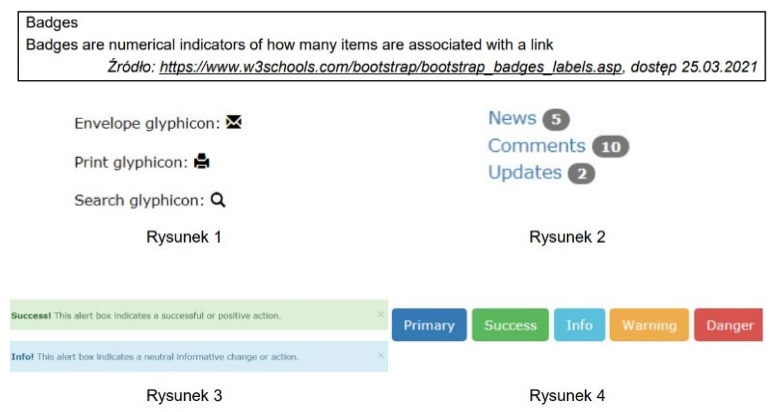

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

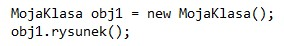

Na podstawie zamieszczonego fragmentu kodu można stwierdzić, że element o nazwie rysunek jest

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Która z wymienionych metod może pomóc w walce z uzależnieniem od internetu?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?

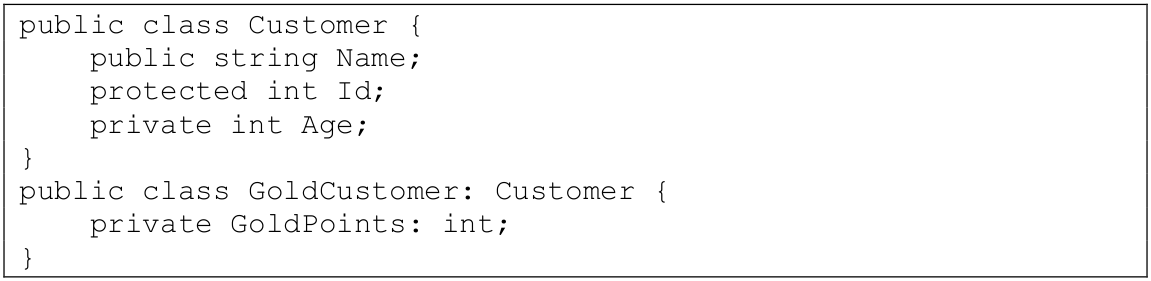

W metodach klasy GoldCustomer dostępne są tylko pola

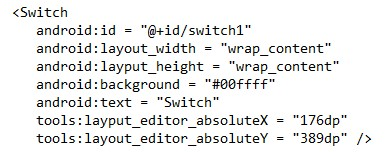

Kod przedstawiony w języku XML/XAML określa

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Które z wymienionych stanowi przykład struktury dziedziczenia?

Który z wymienionych poniżej typów danych stanowi przykład typu stałoprzecinkowego?

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Jaką rolę odgrywa destruktor w definicji klasy?

Jaką rolę pełni instrukcja throw w języku C++?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

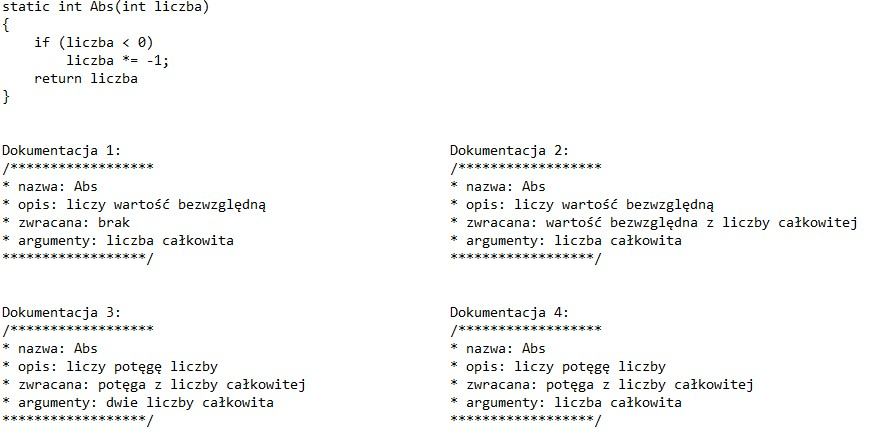

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?