Pytanie 1

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

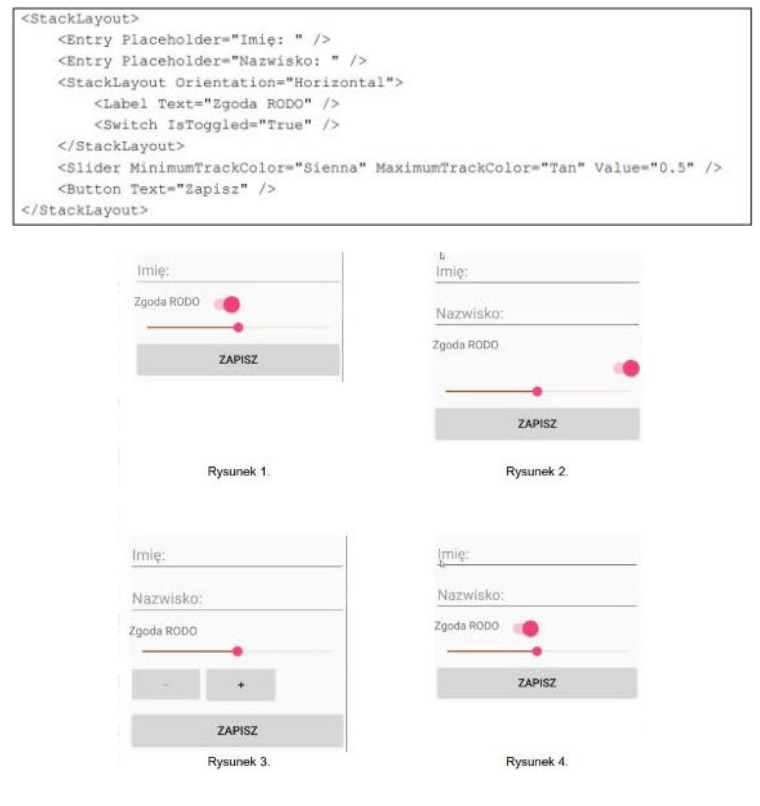

Jak zostanie przedstawiony poniższy kod XAML?

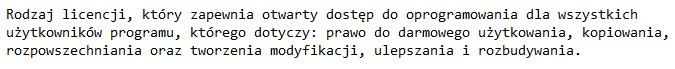

Zawarty w ramce opis licencji sugeruje, że mamy do czynienia z licencją

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

Dziedziczenie jest używane, gdy zachodzi potrzeba

Jakie informacje przedstawia diagram Gantta?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Zapisany fragment w Pythonie ilustruje:

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

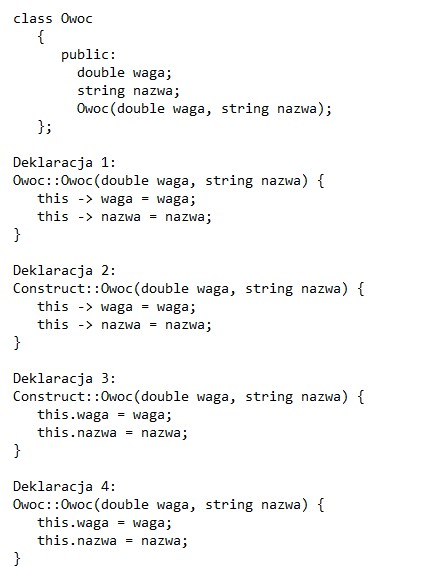

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak w

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

Który z etapów umożliwia zwiększenie efektywności aplikacji przed jej wydaniem?

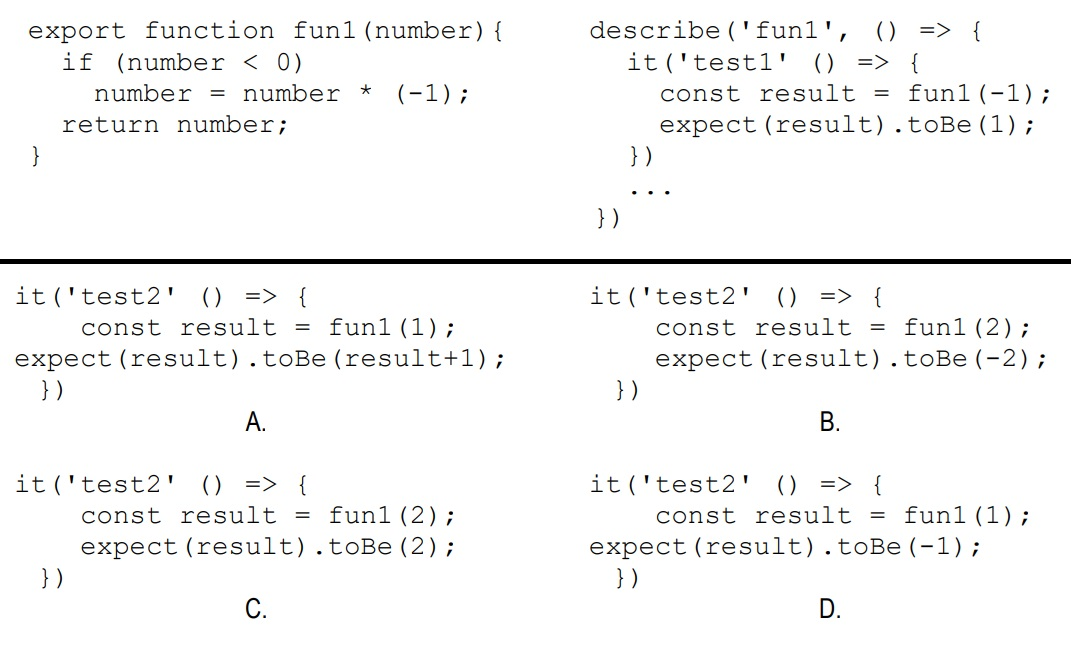

Przedstawione kody zawierają realizację funkcji oraz jeden zdefiniowany test automatyczny, który weryfikuje działanie funkcji w przypadku, gdy argumentem jest liczba ujemna. W miejscu kropek trzeba dodać drugi test, który sprawdzi funkcjonalność funkcji, kiedy argumentem jest liczba dodatnia. Który z poniższych kodów jest odpowiedni do tego testu?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Co to jest dokumentacja instruktażowa programu?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Jakie jest podstawowe użycie metod wirtualnych?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

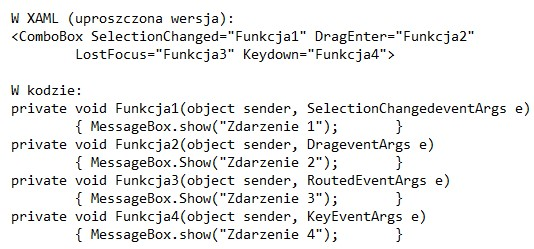

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Jaka jest podstawowa funkcja narzędzia do zarządzania projektami?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Jaką funkcję pełni operator "|" w języku C++?

Który z poniższych procesów jest wyłącznie związany z kompilowaniem kodu?

Jakie zadanie wykonuje debugger?

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

Jakie narzędzie może zostać wykorzystane do automatyzacji testów aplikacji internetowych?