Pytanie 1

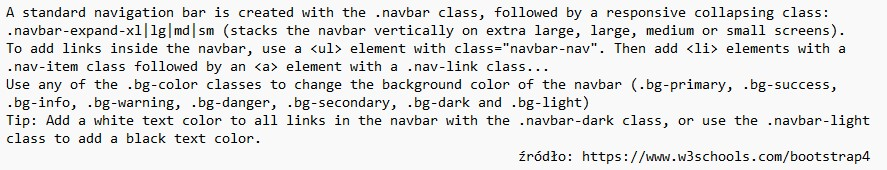

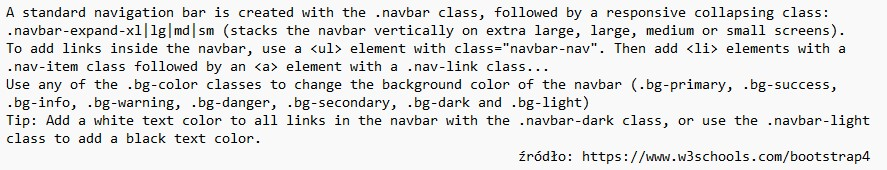

Zgodnie z dokumentacją dotyczącą menu Navbar z biblioteki Bootstrap 4, w celu stworzenia menu należy zdefiniować listę

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Zgodnie z dokumentacją dotyczącą menu Navbar z biblioteki Bootstrap 4, w celu stworzenia menu należy zdefiniować listę

Które z poniższych twierdzeń najlepiej charakteryzuje bibliotekę w kontekście programowania?

Jakie narzędzie służy do zarządzania wersjami?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

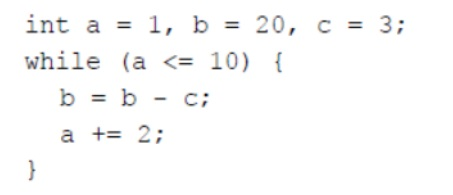

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

Która zasada zwiększa bezpieczeństwo w sieci?

Jakie jest podstawowe zadanie konstruktora w klasie?

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Zamieszczony fragment kodu w Android Studio wdraża metodę nasłuchującą dla obsługi zdarzenia:

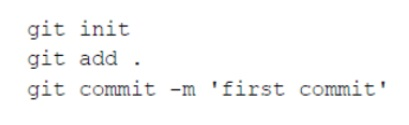

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

Jakie jest oznaczenie normy międzynarodowej?

Który z algorytmów ma złożoność O(n<sup>2</sup>)?

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Który z wymienionych typów kolekcji pozwala na dostęp do ostatnio dodanego elementu w pierwszej kolejności?

Który z wymienionych sposobów może przyczynić się do optymalizacji kodu źródłowego?

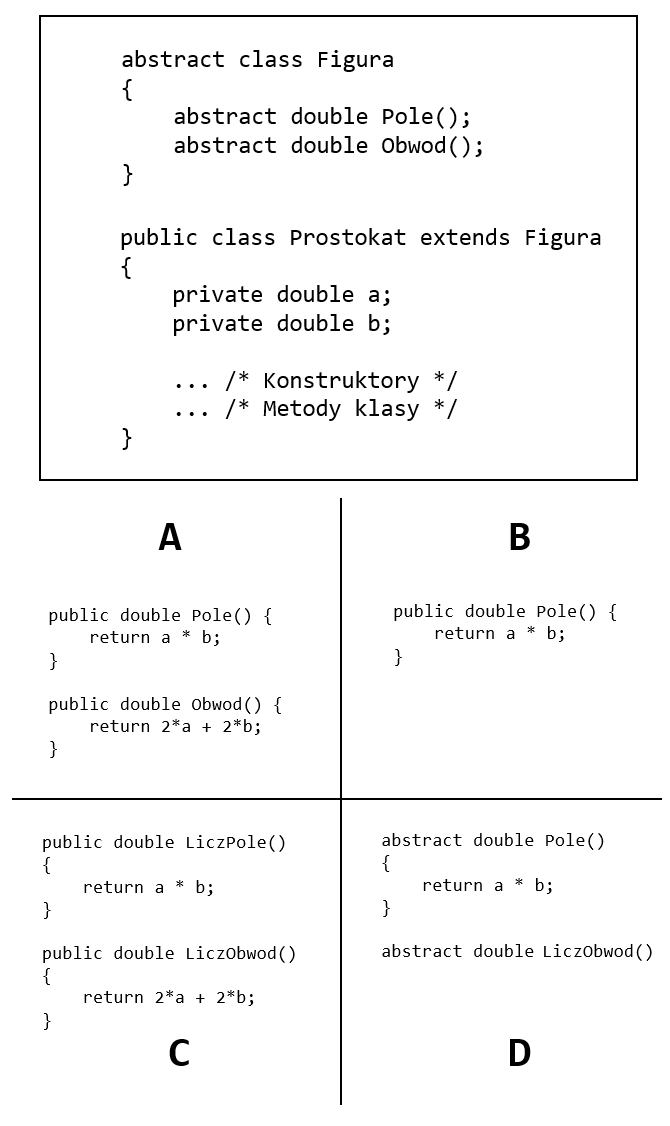

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

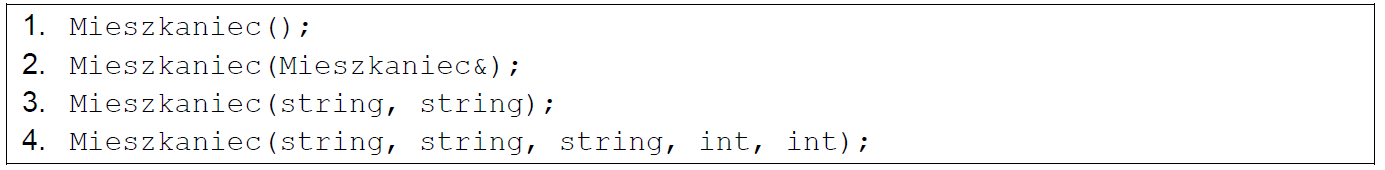

Klasa Mieszkaniec zawiera atrybuty: imie, nazwisko, ulica, nrDomu, rokUrodzenia. W tej klasie umieszczono opisane poniżej konstruktory (zapisano jedynie typy argumentów). Do tworzenia obiektu za pomocą konstruktora kopiującego wykorzystany będzie konstruktor określony w punkcie

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

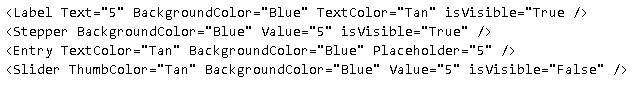

Podaj wspólną cechę wszystkich kontrolek umieszczonych w ramce

Jakie jest znaczenie klasy abstrakcyjnej?

Jakie oprogramowanie służy do monitorowania błędów oraz zarządzania projektami?

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Jakie jest oznaczenie komentarza wieloliniowego w języku Java?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

Jakie działanie wykonuje polecenie "git pull"?

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

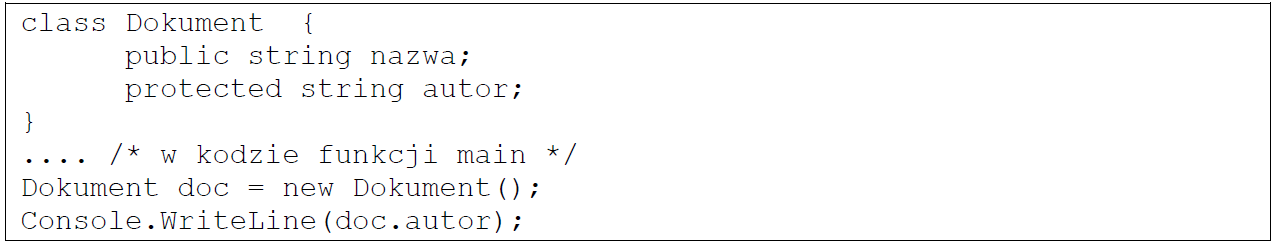

Jakie jest źródło błędu w podanym kodzie przez programistę?

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

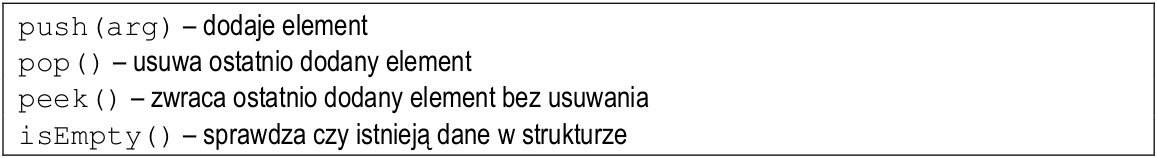

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

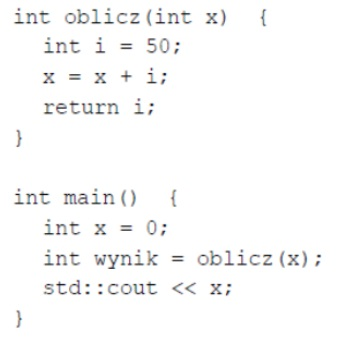

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość O zamiast 50?

Który z wymienionych poniżej przykładów ilustruje prawidłowy szkielet zarządzania wyjątkami w języku C++?

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Który z poniższych przypadków stanowi test niefunkcjonalny?

Który z poniższych opisów najlepiej charakteryzuje system informatyczny?