Pytanie 1

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Który z poniższych opisów najlepiej definiuje kompilator?

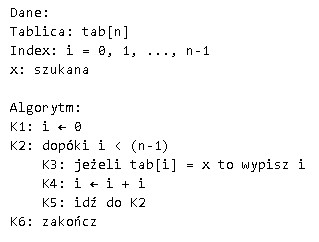

Jaką złożoność obliczeniową posiada podany algorytm?

Wartość liczby 1AF, zapisana w systemie szesnastkowym, po przeliczeniu na system dziesiętny wynosi

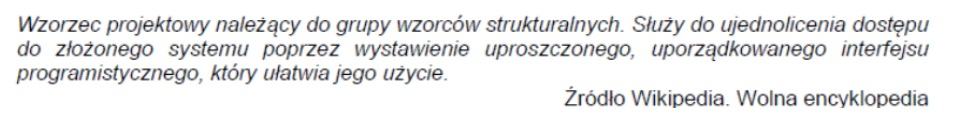

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Jaką cechę powinien posiadać dobry negocjator?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

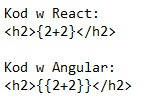

Jaki tekst zostanie wyświetlony po uruchomieniu jednego z poniższych fragmentów kodu?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Jakie oprogramowanie służy jako przykład programu do komunikacji audio-wideo?

Do form komunikacji werbalnej zalicza się

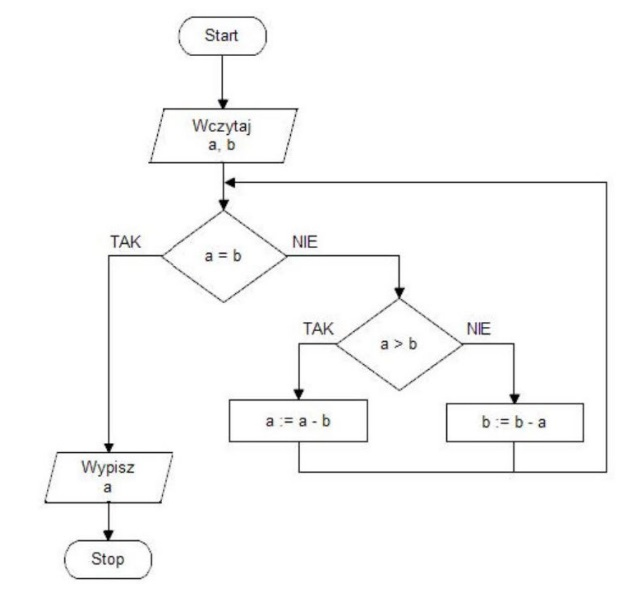

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Które słowo kluczowe w C++ służy do definiowania klasy nadrzędnej?

Jaką istotną właściwość ma algorytm rekurencyjny?

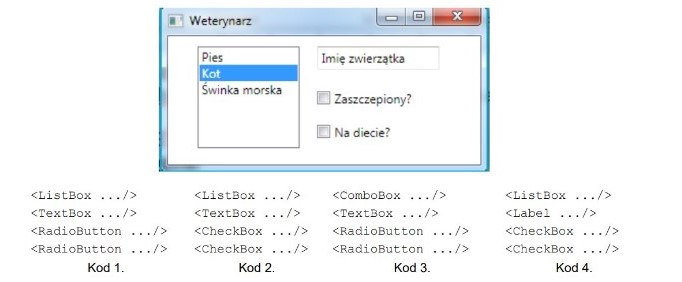

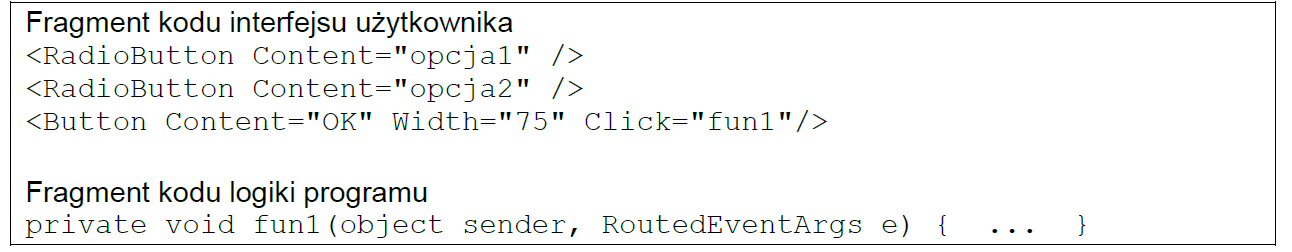

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

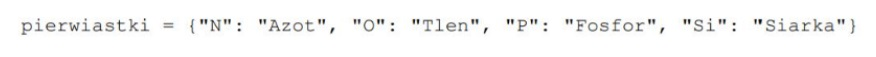

Zapisany kod w języku Python ilustruje

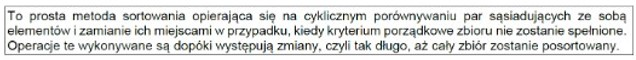

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

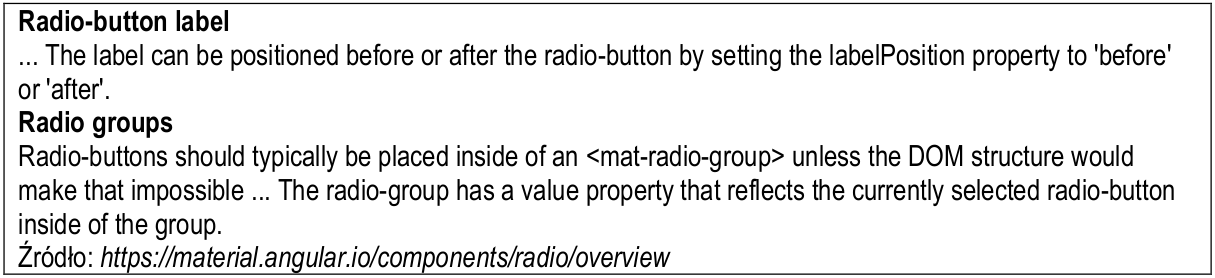

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

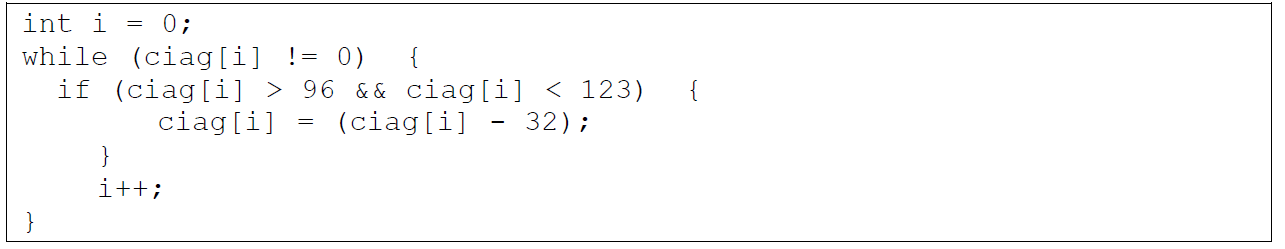

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciąg. Jej celem jest

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

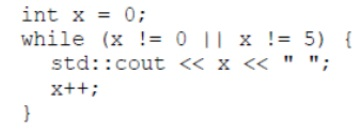

W zaprezentowanym fragmencie kodu występuje błąd logiczny. Na czym on polega?

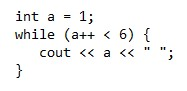

Po uruchomieniu podanego kodu w języku C++ w konsoli pojawi się ciąg liczb

W pokazanych fragmentach kodu zdefiniowano funkcję pod nazwą fun1. W tej funkcji należy zaimplementować obsługę

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?

Prezentowana metoda jest realizacją algorytmu

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę bazową?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Zaprezentowany symbol odnosi się do

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Który z poniższych przypadków stanowi test niefunkcjonalny?

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?