Pytanie 1

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

Która z wymienionych cech dotyczy klasy statycznej?

Jaką funkcję pełni operator "|" w języku C++?

Jakie narzędzie może zostać wykorzystane do automatyzacji testów aplikacji internetowych?

Na jakim etapie cyklu życia projektu tworzony jest szczegółowy opis wymagań funkcjonalnych oraz niefunkcjonalnych?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

Jakie zasady stosuje programowanie obiektowe?

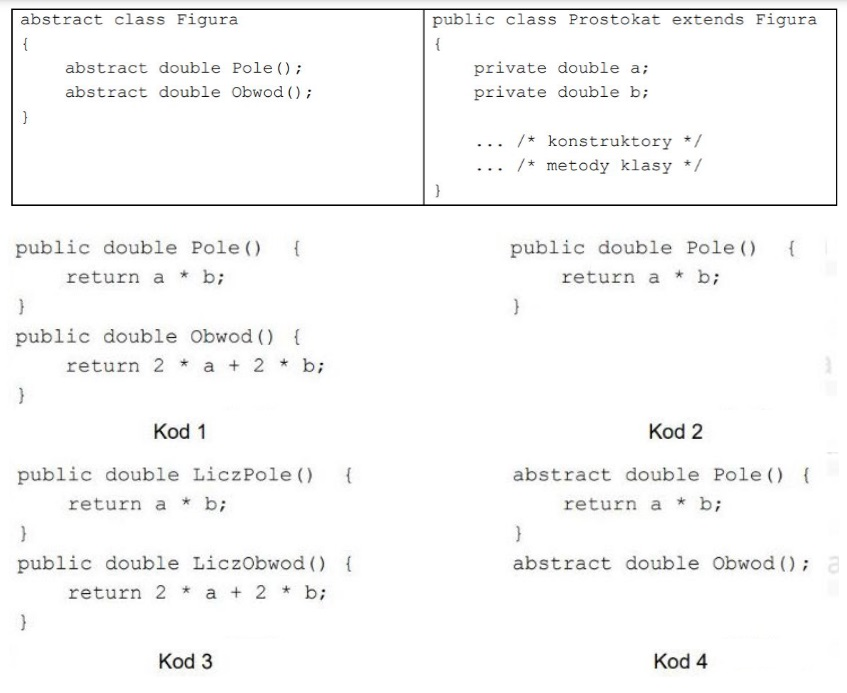

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Który z operatorów w języku C++ służy do pobierania adresu zmiennej?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

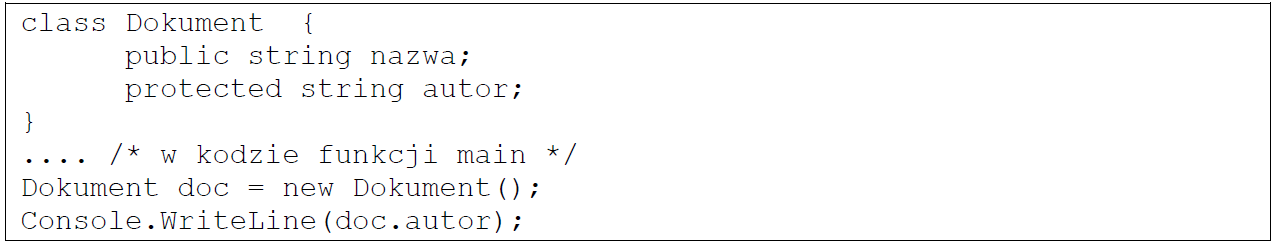

Jakie jest źródło błędu w podanym kodzie przez programistę?

Jaką cechę powinien posiadać dobry negocjator?

Jakie cechy powinien posiadać skuteczny negocjator?

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

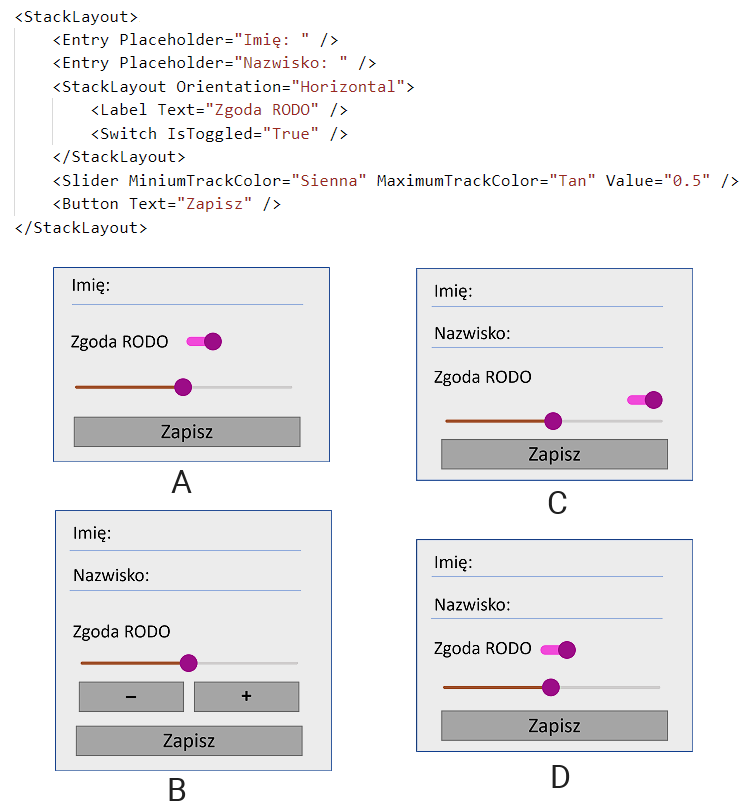

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Jakie informacje zawiera dokumentacja realizacji projektu?

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

W jaki sposób określa się wypadek związany z pracą?

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

Który z poniższych aspektów najdokładniej określa cel realizacji projektu?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Który z wymienionych typów kolekcji pozwala na dostęp do ostatnio dodanego elementu w pierwszej kolejności?

W jaki sposób definiuje się konstruktor kopiujący w ramach klasy?

Działania przedstawione w filmie korzystają z narzędzia

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

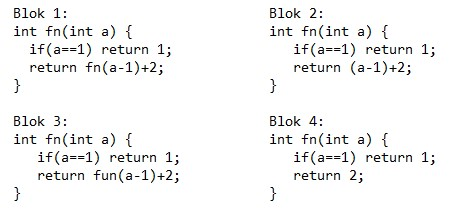

Który fragment kodu ilustruje zastosowanie rekurencji?

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?