Pytanie 1

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Ile gigabajtów (GB) mieści się w 1 terabajcie (TB)?

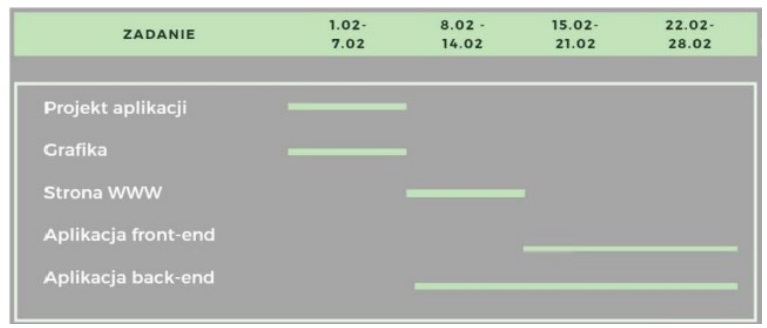

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

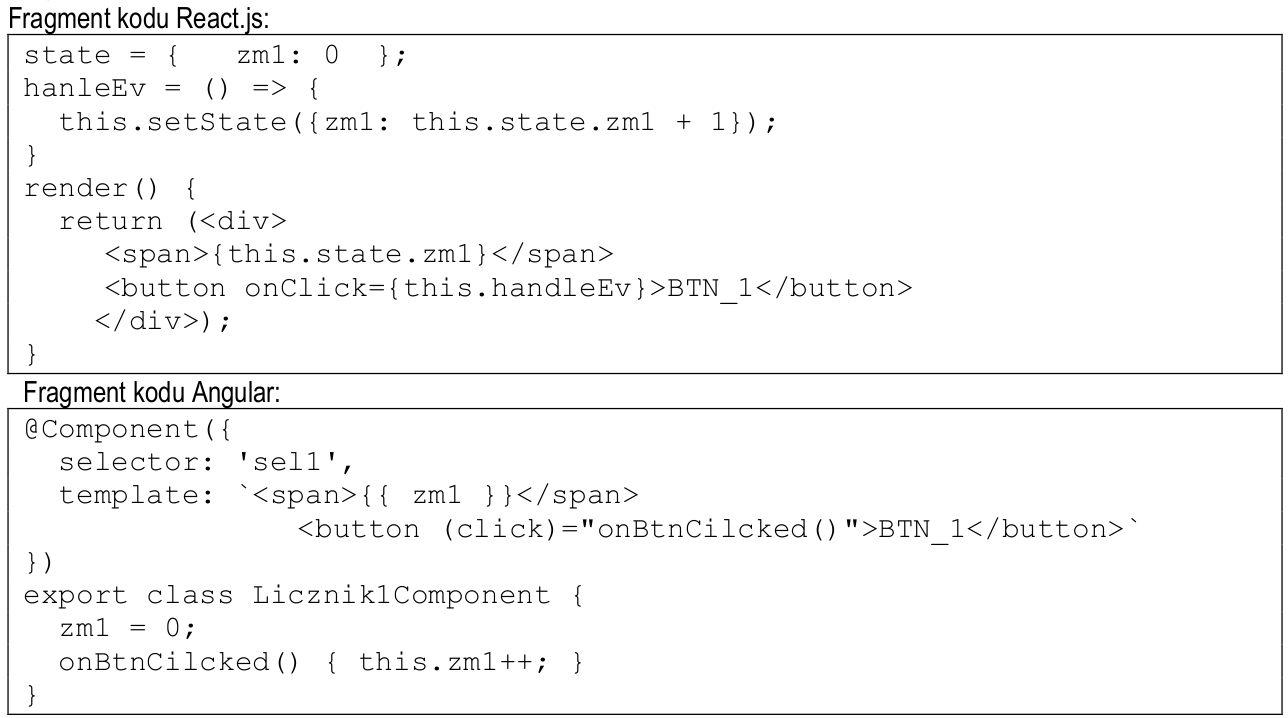

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

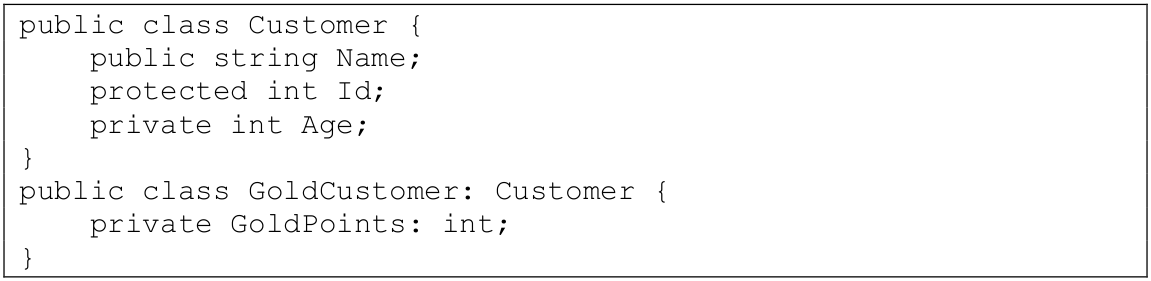

W metodach klasy GoldCustomer dostępne są tylko pola

Aplikacje funkcjonujące w systemach Android do komunikacji z użytkownikiem wykorzystują klasę

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Na jakim etapie cyklu życia projektu tworzony jest szczegółowy opis wymagań funkcjonalnych oraz niefunkcjonalnych?

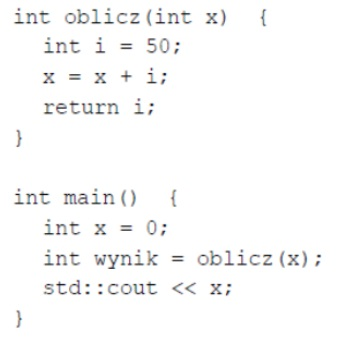

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość O zamiast 50?

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Dziedziczenie jest używane, gdy zachodzi potrzeba

Jaką cechę powinien posiadać dobry negocjator?

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

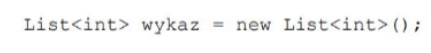

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są

W programowaniu obiektowym odpowiednikami zmiennych oraz funkcji w programowaniu strukturalnym są

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Jakie jest wyjście działania kompilatora?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Podaj przykład incydentu w miejscu pracy?

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

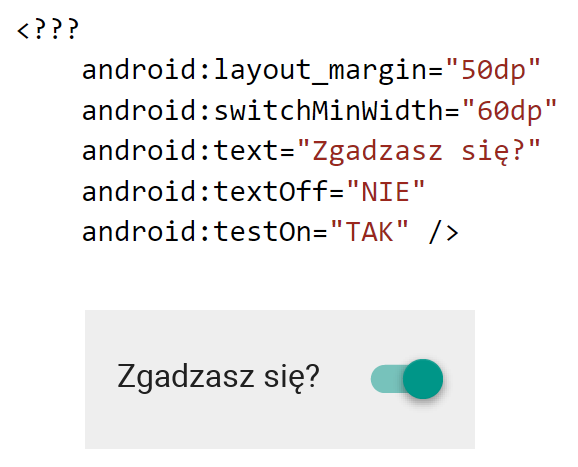

Jaką nazwę elementu interfejsu należy wprowadzić w pierwszej linii kodu, na miejscu <??? aby został on wyświetlony w podany sposób?

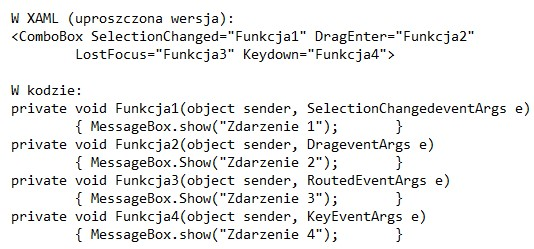

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Jakie z przedstawionych rozwiązań może pomóc w unikaniu porażeń prądem w biurze?

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Kompilator może wygenerować błąd "incompatible types", gdy

Jaką cechą charakteryzuje się sieć asynchroniczna?

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

Co to jest dokumentacja instruktażowa programu?