Pytanie 1

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Który z poniższych aspektów najlepiej definiuje działanie e-sklepu?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

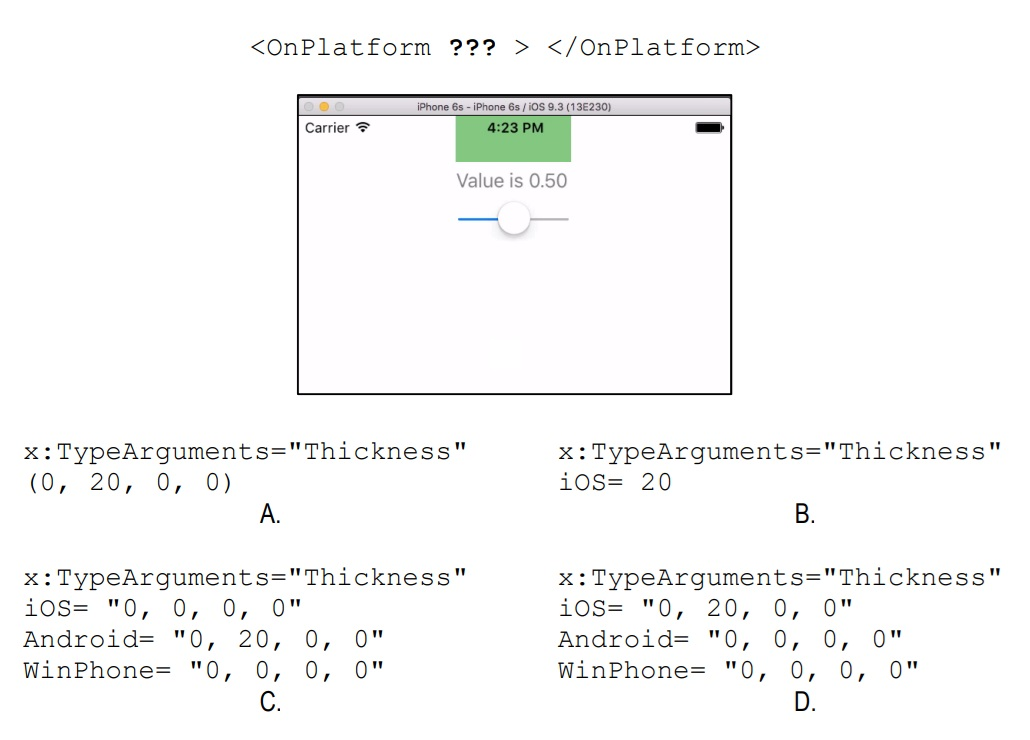

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Które z wymienionych stanowi przykład struktury dziedziczenia?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

W jaki sposób określa się wypadek związany z pracą?

Jaki jest podstawowy cel przystosowania aplikacji do publikacji w sklepie mobilnym?

Jaką właściwość ma sieć synchroniczna?

Jaką liczbę warstw zawiera model TCP/IP?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

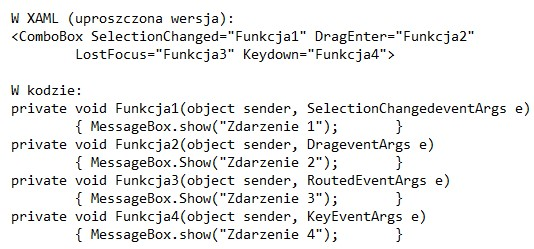

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

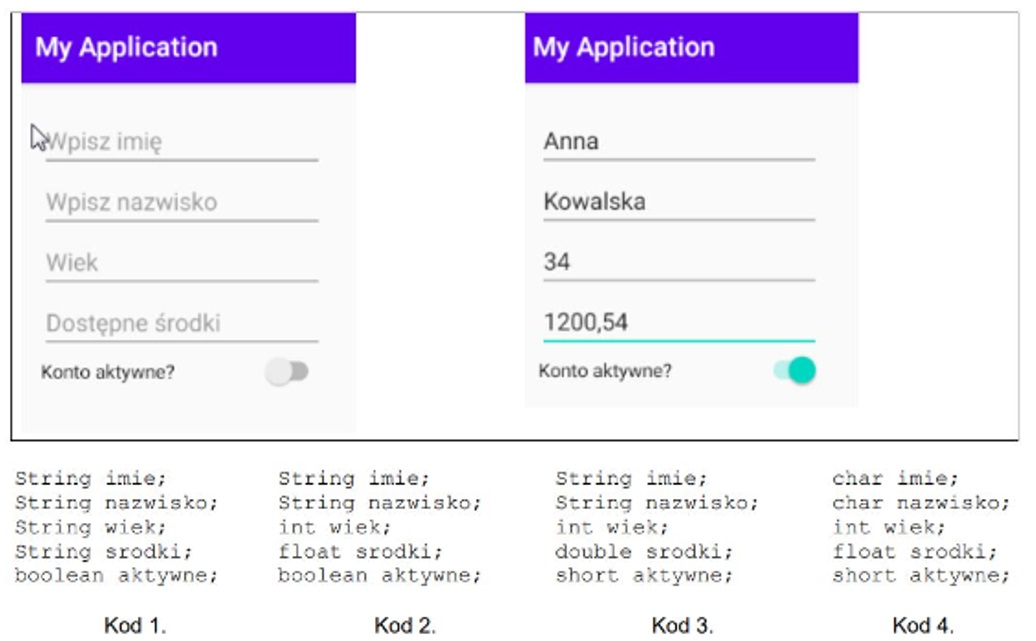

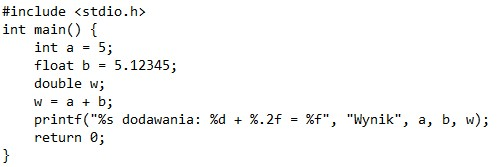

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

Po uruchomieniu podanego kodu w języku C++ na konsoli zobaczymy następujący tekst:

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Który z wymienionych typów danych należy do typu logicznego?

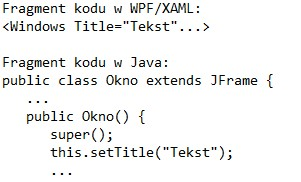

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Jaki jest zasadniczy cel ataku phishingowego?

Który z poniższych opisów najlepiej definiuje kompilator?

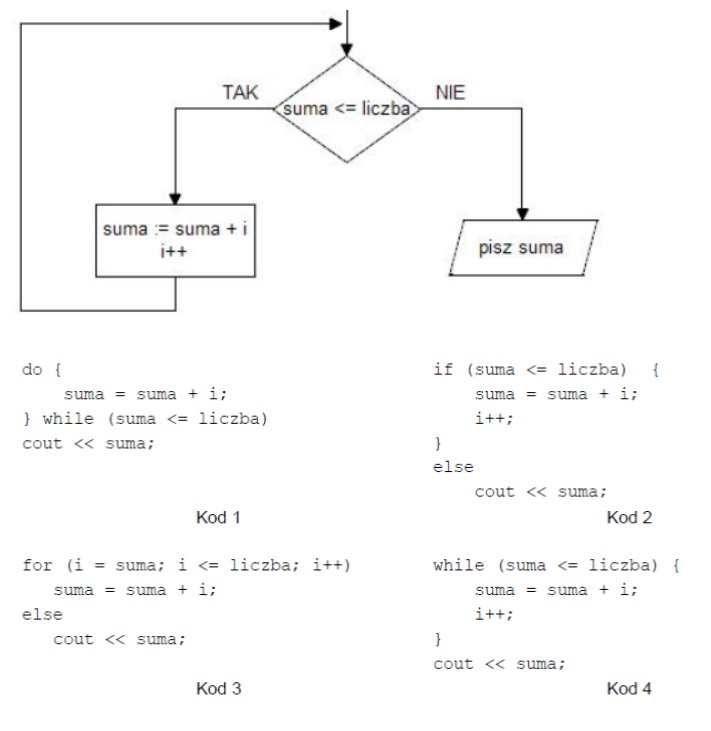

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

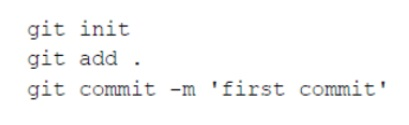

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++

Jakie są kluczowe zasady WCAG 2.0?

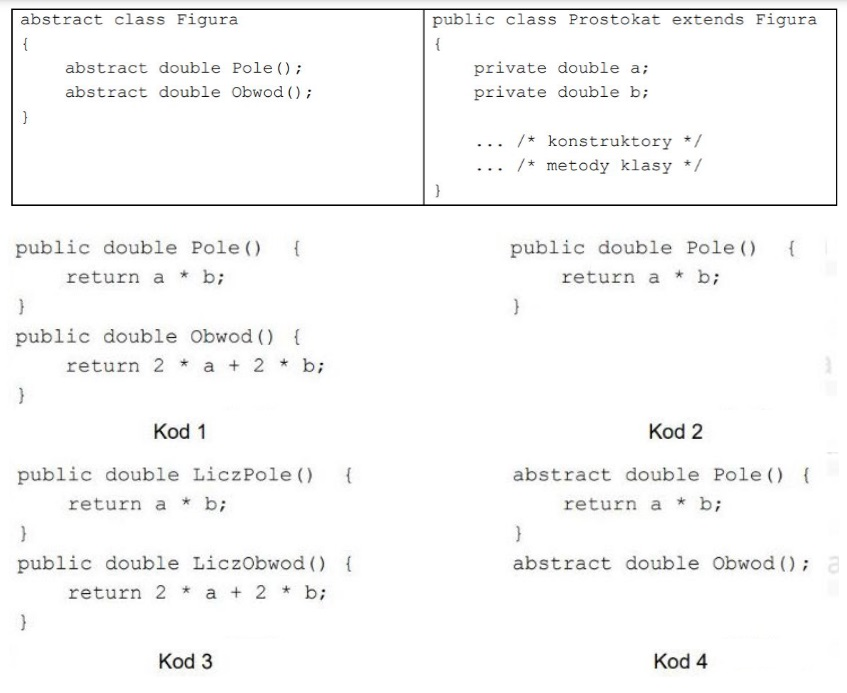

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Zaznaczone elementy w przedstawionych obramowaniach mają na celu