Pytanie 1

Która z wymienionych reguł należy do netykiety?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Która z wymienionych reguł należy do netykiety?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Jaką rolę odgrywa destruktor w definicji klasy?

Zapis w języku C# przedstawia definicję klasy Car, która:

Jaki numer telefonu należy wybrać, aby skontaktować się z pogotowiem ratunkowym w Polsce?

Który z wymienionych algorytmów pracujących na tablicy jednowymiarowej ma złożoność obliczeniową O(n2)?

Czym jest ochrona własności intelektualnej?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

W jakim języku programowania kod źródłowy musi być skompilowany do kodu maszynowego konkretnej architektury procesora przed jego uruchomieniem?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

Które z poniżej wymienionych afirmacji najtrafniej charakteryzuje proces interpretacji kodu?

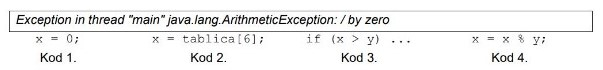

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Jakie stwierdzenie najlepiej tłumaczy cel podziału programu na funkcje (metody)?

Termin ryzyko zawodowe odnosi się do

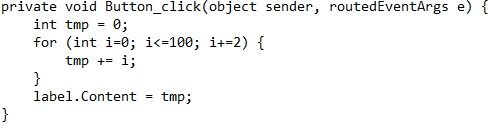

Jaką wartość przyjmie etykieta label po wykonaniu podanego kodu, gdy zostanie on uruchomiony po naciśnięciu przycisku w aplikacji?

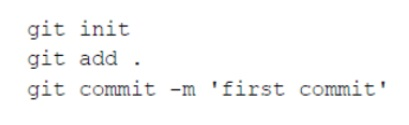

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Jak najlepiej przełożyć oczekiwania klienta na dokumentację techniczną dla programistów?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Jakie jest zadanie interpretera?

Brak odpowiedzi na to pytanie.

Jakie działanie wykonuje polecenie "git pull"?

Brak odpowiedzi na to pytanie.

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

Brak odpowiedzi na to pytanie.

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

Brak odpowiedzi na to pytanie.

Jakie działanie związane z klasą abstrakcyjną jest niedozwolone?

Brak odpowiedzi na to pytanie.

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Brak odpowiedzi na to pytanie.

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Brak odpowiedzi na to pytanie.

Które z wymienionych stanowi przykład struktury dziedziczenia?

Brak odpowiedzi na to pytanie.

Jakie są kluczowe etapy realizacji projektu programistycznego?

Brak odpowiedzi na to pytanie.