Pytanie 1

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Błędy w interpretacji kodu stworzonego za pomocą React.js lub Angular można wykryć dzięki

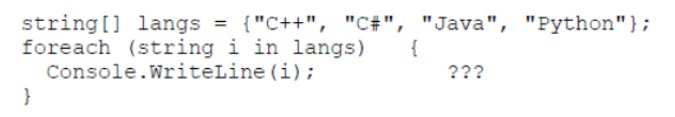

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzoną w tej linii?

Które z podanych logo reprezentuje narzędzie, które nie jest używane do tworzenia aplikacji mobilnych?

Jaką funkcję pełnią okna dialogowe niemodalne?

Jakie czynności należy wykonać, aby zrealizować zdarzenie kliknięcia na przycisk w aplikacji desktopowej?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

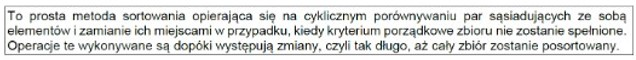

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest

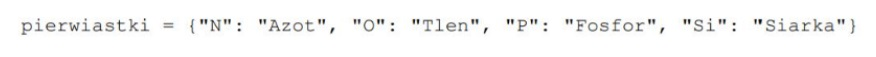

Zapisany kod w języku Python ilustruje

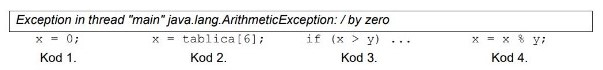

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Który z poniższych opisów najlepiej charakteryzuje system informatyczny?

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

Co to jest choroba związana z wykonywaniem zawodu?

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Jaką cechą charakteryzuje się sieć asynchroniczna?

Jaka jest podstawowa funkcja narzędzia do zarządzania projektami?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

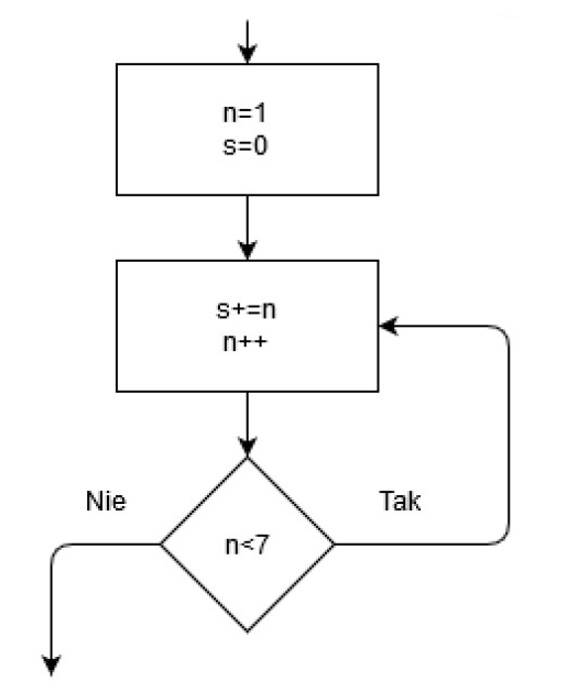

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

W celu wdrożenia w aplikacji internetowej mechanizmu zbierania danych statystycznych na komputerach użytkowników, można użyć

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Jakie jest główne zadanie ochrony danych osobowych?

Który z etapów umożliwia zwiększenie efektywności aplikacji przed jej wydaniem?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje WPF?

Co oznacza walidacja kodu programu?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Który z wymienionych algorytmów pracujących na tablicy jednowymiarowej ma złożoność obliczeniową O(n2)?

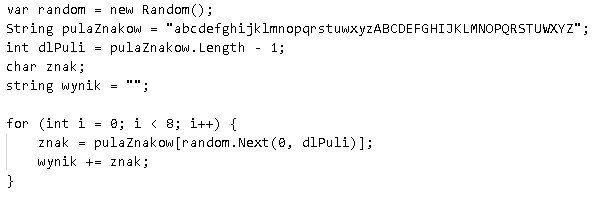

Zademonstrowana pętla wykorzystuje obiekt random do

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

Który z wymienionych typów testów najlepiej ocenia odporność aplikacji na intensywne obciążenie?