Pytanie 1

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

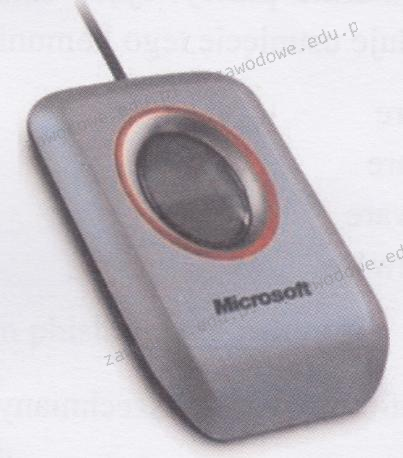

Urządzeniem peryferyjnym pokazanym na ilustracji jest skaner biometryczny, który wykorzystuje do identyfikacji

Jakie informacje można uzyskać za pomocą polecenia uname -s w systemie Linux?

Które polecenie pozwala na mapowanie zasobów sieciowych w systemie Windows Serwer?

W lokalnej sieci udostępniono folder o nazwie egzamin jako udział specjalny, który znajduje się na komputerze oznaczonym jako SERWER_2 w głównym katalogu dysku C:. Jakie powinno być wyrażenie dostępu do katalogu egzamin, gdzie znajduje się folder główny dla konta użytkownika o danym loginie?

Aktywacja opcji OCR w procesie ustawiania skanera umożliwia

Jakie urządzenie aktywne pozwoli na podłączenie do sieci lokalnej za pomocą kabla UTP 15 komputerów, drukarki sieciowej oraz rutera?

Osoba korzystająca z systemu Linux, chcąc zweryfikować dysk twardy pod kątem obecności uszkodzonych sektorów, ma możliwość skorzystania z programu

System Windows 8, w którym wcześniej został utworzony punkt przywracania, doświadczył awarii. Jakie polecenie należy wydać, aby przywrócić ustawienia i pliki systemowe?

Wskaż ilustrację obrazującą typowy materiał eksploatacyjny używany w drukarkach żelowych?

Prezentowany kod zawiera instrukcje pozwalające na

Czym jest NAS?

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

Jaki adres IPv4 identyfikuje urządzenie funkcjonujące w sieci o adresie 14.36.64.0/20?

Jakie typy połączeń z Internetem mogą być współdzielone w sieci lokalnej?

W specyfikacji IEEE 802.3af opisano technologię dostarczania energii elektrycznej do różnych urządzeń sieciowych jako

Dane z twardego dysku HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

Okablowanie pionowe w systemie strukturalnym łączy się

Aby umożliwić połączenie między urządzeniem mobilnym a komputerem za pomocą interfejsu Bluetooth, co należy zrobić?

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

Symbol "LGA 775" obecny w dokumentacji technicznej płyty głównej wskazuje na typ gniazda dla procesorów:

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 jest zapisany w formacie

Jaką wartość przepustowości definiuje standard 1000Base-T?

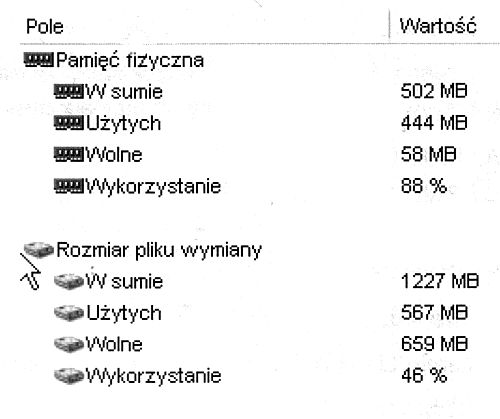

Zgodnie z zamieszczonym fragmentem testu w systemie komputerowym zainstalowane są

Jakie elementy wchodzą w skład dokumentacji powykonawczej?

Która z poniższych opcji nie jest usługą katalogową?

Jan, użytkownik, nie ma możliwości zmiany właściciela drukarki w systemie Windows. Aby zyskał taką opcję, konieczne jest nadanie mu w ustawieniach zabezpieczeń prawa do

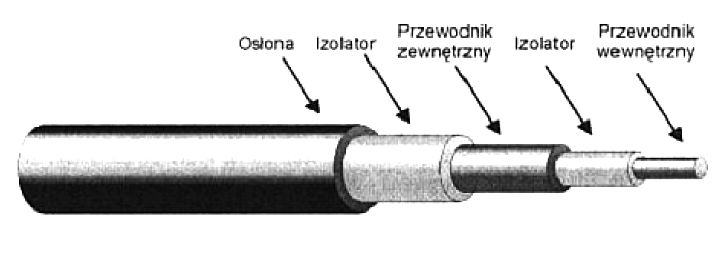

Na ilustracji pokazano przekrój kabla

Jaką konfigurację sieciową może posiadać komputer, który należy do tej samej sieci LAN co komputer z adresem 192.168.1.10/24?

W systemie Windows za pomocą komendy assoc można

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

Który z adresów IPv4 jest odpowiedni do ustawienia interfejsu serwera DNS zarejestrowanego w lokalnych domenach?

W jakim typie skanera wykorzystuje się fotopowielacze?

Zamiana baterii jest jedną z czynności związanych z użytkowaniem

Co należy zrobić, gdy podczas uruchamiania komputera procedura POST sygnalizuje błąd odczytu lub zapisu pamięci CMOS?

Polecenie grep w systemie Linux pozwala na

W jakim typie skanera stosuje się fotopowielacze?

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

Komputer zainstalowany w domenie Active Directory nie jest w stanie nawiązać połączenia z kontrolerem domeny, na którym znajduje się profil użytkownika. Jaki rodzaj profilu użytkownika zostanie stworzony na tym urządzeniu?

Która z warstw modelu ISO/OSI ma związek z protokołem IP?