Pytanie 1

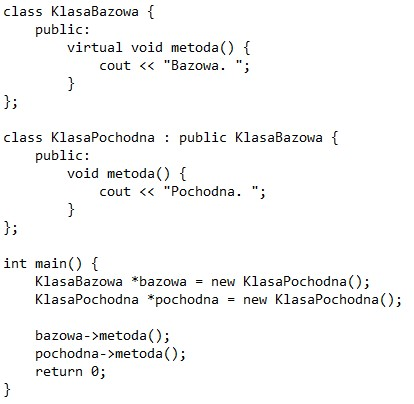

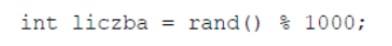

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Która funkcja z biblioteki jQuery w JavaScript służy do naprzemiennego dodawania oraz usuwania klasy z elementu?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Jaki jest kluczowy zamysł wzorca "Kompozyt" (Composite)?

Które z wymienionych stanowi przykład zagrożenia fizycznego w miejscu pracy?

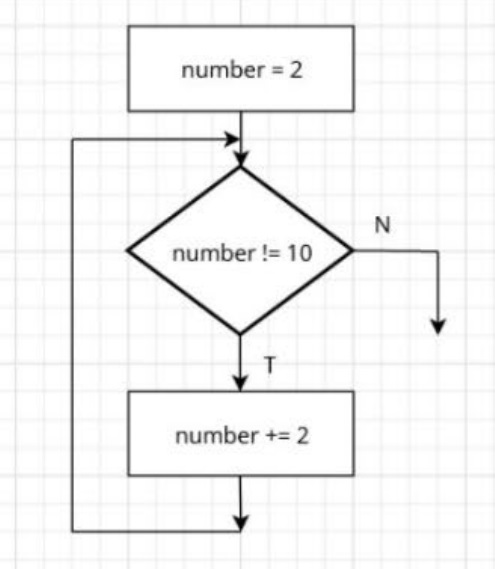

W języku C++, zakładając, że przedstawiony fragment kodu poprawnie się skompiluje i zostanie wykonany, to zmiennej liczba przypisana zostanie wartość

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

Jakie są główne cechy architektury klient-serwer?

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Jaką kategorię reprezentuje typ danych "array"?

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

Termin ryzyko zawodowe odnosi się do

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Która zasada zwiększa bezpieczeństwo w sieci?

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?

W programowaniu obiektowym odpowiednikami zmiennych oraz funkcji w programowaniu strukturalnym są

Jakie cechy powinien posiadać skuteczny negocjator?

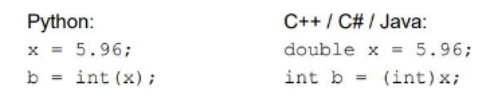

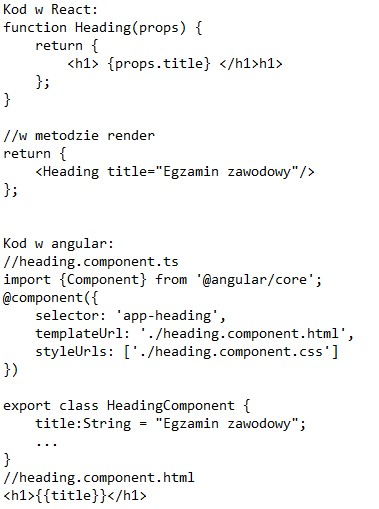

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to

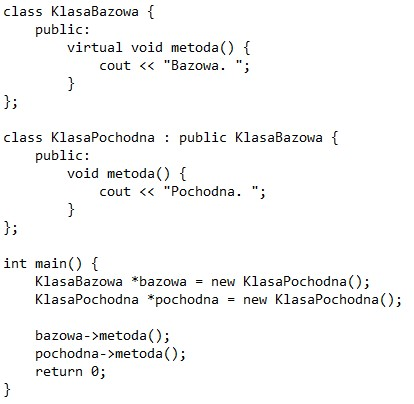

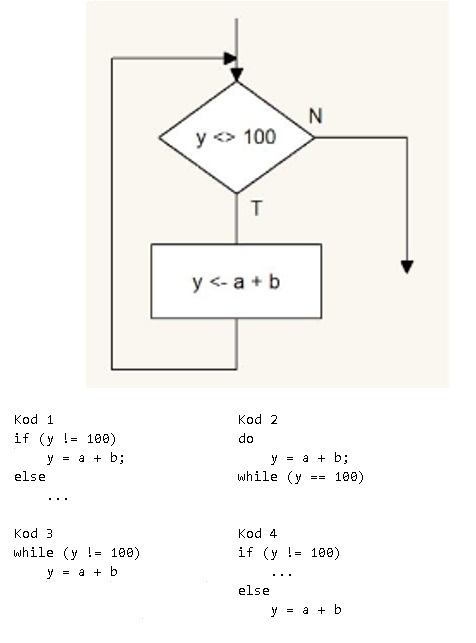

Który z poniższych kodów realizuje przedstawiony fragment algorytmu?

Podaj przykład incydentu w miejscu pracy?

Jakie jest główne zadanie ochrony danych osobowych?

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

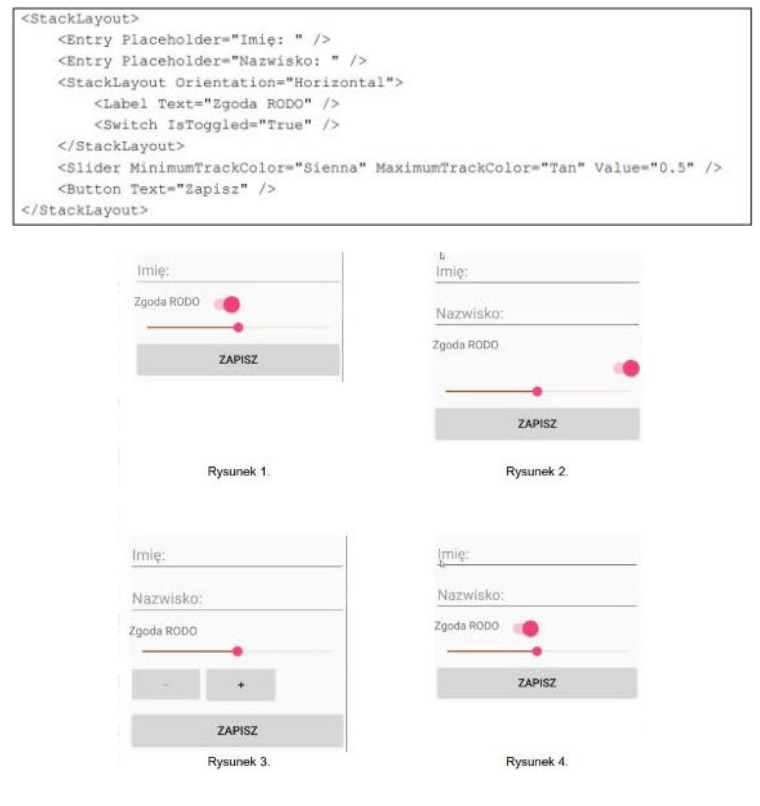

Jak zostanie przedstawiony poniższy kod XAML?

Który z języków programowania jest powszechnie wykorzystywany do tworzenia aplikacji na komputery stacjonarne?

Jakie będzie działanie przedstawionych dwóch równoważnych fragmentów kodu źródłowego?

Co to jest wskaźnik w języku C?

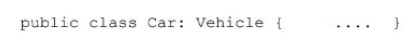

Zapisany fragment w C# wskazuje na definicję klasy Car, która

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?