Pytanie 1

Użytkownik uszkodził płytę główną z gniazdem dla procesora AM2. Płytę z uszkodzeniami można wymienić na model z gniazdem, nie zmieniając procesora oraz pamięci

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Użytkownik uszkodził płytę główną z gniazdem dla procesora AM2. Płytę z uszkodzeniami można wymienić na model z gniazdem, nie zmieniając procesora oraz pamięci

Metoda zwana rytownictwem dotyczy zasady działania plotera

Pamięć podręczna Intel Smart Cache, która znajduje się w procesorach wielordzeniowych, takich jak Intel Core Duo, to pamięć

Jaki protokół jest stosowany wyłącznie w sieciach lokalnych, gdzie działają komputery z systemami operacyjnymi firmy Microsoft?

Jakie urządzenie w sieci lokalnej nie wydziela segmentów sieci komputerowej na kolizyjne domeny?

Jakie zastosowanie ma polecenie md w systemie Windows?

Zasilacz UPS o mocy nominalnej 480 W nie powinien być używany do zasilania

Dwie stacje robocze w tej samej sieci nie mają możliwości komunikacji. Która z poniższych okoliczności może być przyczyną tego problemu?

W jakiej topologii sieci komputerowej każdy węzeł ma bezpośrednie połączenie z każdym innym węzłem?

Typ profilu użytkownika w systemie Windows Serwer, który nie zapisuje zmian wprowadzonych na bieżącym pulpicie ani na serwerze, ani na stacji roboczej po wylogowaniu, to profil

Do zarządzania przydziałami przestrzeni dyskowej w systemach Windows 7 oraz Windows 8 wykorzystywane jest narzędzie

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

Jakie urządzenie elektroniczne ma zdolność do magazynowania ładunku elektrycznego?

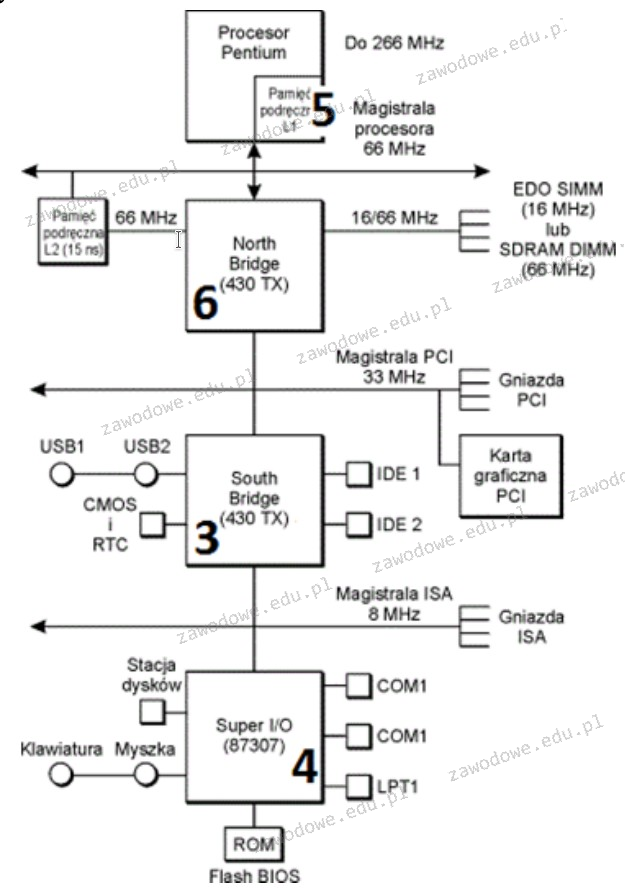

Część płyty głównej, która odpowiada za transmisję danych pomiędzy mikroprocesorem a pamięcią operacyjną RAM oraz magistralą karty graficznej, jest oznaczona na rysunku numerem

Okablowanie wertykalne w sieci strukturalnej łączy

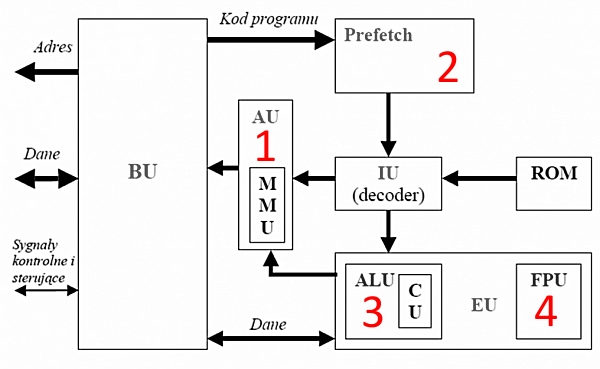

Koprocesor arytmetyczny, który pełni funkcję wykonywania obliczeń na liczbach zmiennoprzecinkowych w mikroprocesorze, został na schemacie oznaczony cyfrą

Do przeprowadzenia ręcznej konfiguracji interfejsu sieciowego w systemie Linux konieczne jest użycie polecenia

Wykonanie komendy perfmon w konsoli systemu Windows spowoduje

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Minimalna odległość toru nieekranowanego kabla sieciowego od instalacji elektrycznej oświetlenia powinna wynosić

W złączu zasilania SATA uszkodzeniu uległ żółty kabel. Jakie to ma konsekwencje dla napięcia, które nie jest przesyłane?

Zjawisko przekazywania tokena (ang. token) występuje w sieci o fizycznej strukturze

Jeżeli podczas uruchamiania systemu BIOS od AWARD komputer wydał długi sygnał oraz dwa krótkie, co to oznacza?

W dokumentacji płyty głównej podano informację "wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Użytkownik pragnie ochronić dane na karcie pamięci przed przypadkowym usunięciem. Taką zabezpieczającą cechę oferuje karta

Po włączeniu komputera wyświetlił się komunikat: "non-system disk or disk error. Replace and strike any key when ready". Jakie mogą być przyczyny?

W systemie Linux do obserwacji aktywnych procesów wykorzystuje się polecenie

Podstawowym zadaniem mechanizmu Plug and Play jest

Aby zidentyfikować, który program najbardziej obciąża CPU w systemie Windows, należy otworzyć program

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Firma świadcząca usługi sprzątania potrzebuje drukować faktury tekstowe w czterech kopiach równocześnie, na papierze samokopiującym. Jaką drukarkę powinna wybrać?

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

Aby uzyskać uprawnienia administratora w systemie Linux, należy w terminalu wpisać polecenie

Jakie elementy wspierają okablowanie pionowe w sieci LAN?

Ile minimalnie pamięci RAM powinien mieć komputer, aby możliwe było uruchomienie 32-bitowego systemu operacyjnego Windows 7 w trybie graficznym?

Czym jest skrót MAN w kontekście sieci?

Jakie oprogramowanie dostarcza najwięcej informacji diagnostycznych na temat procesora CPU?

Granice dla obszaru kolizyjnego nie są określane przez porty urządzeń takich jak

Jakie urządzenie należy zastosować do pomiaru mocy zużywanej przez komputer?

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy: