Pytanie 1

Na diagramie okablowania strukturalnego przy jednym z komponentów znajduje się oznaczenie MDF. Z którym punktem dystrybucji jest powiązany ten komponent?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Na diagramie okablowania strukturalnego przy jednym z komponentów znajduje się oznaczenie MDF. Z którym punktem dystrybucji jest powiązany ten komponent?

Dwie stacje robocze w tej samej sieci nie mają możliwości komunikacji. Która z poniższych okoliczności może być przyczyną tego problemu?

Która z wymienionych czynności nie jest związana z personalizacją systemu operacyjnego Windows?

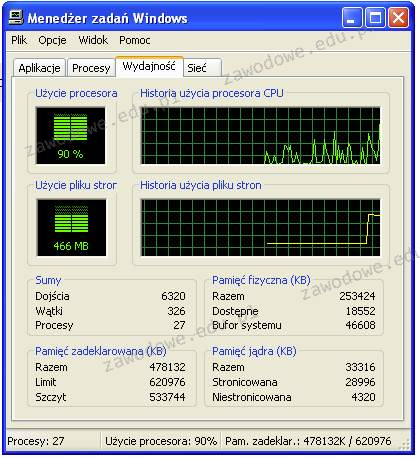

Przyglądając się przedstawionemu obrazkowi, można dostrzec, że deklarowany limit pamięci wynosi 620976 KB. Zauważamy również, że zainstalowana pamięć fizyczna w badanym systemie jest mniejsza niż pamięć zadeklarowana. Który typ pamięci wpływa na podniesienie limitu pamięci zadeklarowanej powyżej rozmiaru zainstalowanej pamięci fizycznej?

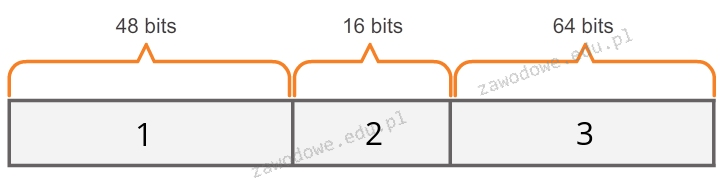

Jaką sekwencję mają elementy adresu globalnego IPv6 typu unicast ukazanym na diagramie?

Program iftop działający w systemie Linux ma na celu

Najczęściej używany kodek audio przy ustawianiu bramki VoIP to

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Aby przyznać użytkownikowi w systemie Windows możliwość zmiany czasu systemowego, należy skorzystać z narzędzia

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 zapisany jest w formacie

Jaki adres stanowi adres rozgłoszeniowy dla hosta o IP 171.25.172.29 oraz masce sieci 255.255.0.0?

Które z poniższych stwierdzeń NIE odnosi się do pamięci cache L1?

Internet Relay Chat (IRC) to protokół wykorzystywany do

W celu zbudowania sieci komputerowej w danym pomieszczeniu wykorzystano 25 metrów kabli UTP, 5 gniazd RJ45 oraz odpowiednią liczbę wtyków RJ45 potrzebnych do stworzenia 5 kabli połączeniowych typu patchcord. Jaki jest całkowity koszt zastosowanych materiałów do budowy sieci? Ceny jednostkowe materiałów są przedstawione w tabeli.

| Material | Jednostka miary | Cena |

|---|---|---|

| Skrętka UTP | m | 1 zł |

| Gniazdo RJ45 | szt. | 10 zł |

| Wtyk RJ45 | szt. | 50 gr |

W dokumentacji systemu operacyjnego Windows XP opisano pliki o rozszerzeniu .dll. Czym jest ten plik?

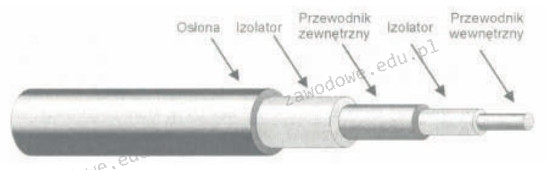

Na ilustracji przedstawiono przekrój kabla

Kondygnacyjny punkt dystrybucji jest połączony z

Jakie narzędzie w systemie Windows służy do przeglądania informacji dotyczących problemów z systemem?

Jaką długość ma adres IP wersji 4?

Na ilustracji przedstawiono przewód z wtykami

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600m?

Optyczna rozdzielczość to jeden z właściwych parametrów

Aby połączyć projektor multimedialny z komputerem, należy unikać użycia złącza

Jakim procesem jest nieodwracalne usunięcie możliwości odzyskania danych z hard dysku?

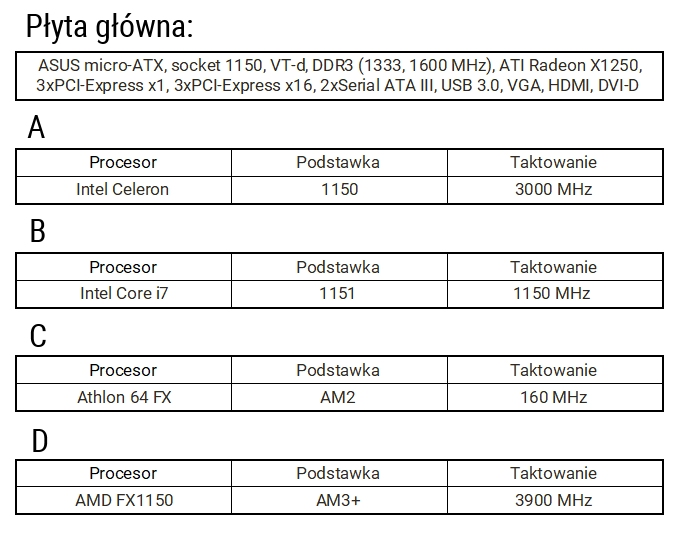

Jaki procesor pasuje do płyty głównej o podanej specyfikacji?

Do obserwacji stanu urządzeń w sieci wykorzystywane jest oprogramowanie operujące na podstawie protokołu

W systemie Windows dany użytkownik oraz wszystkie grupy, do których on przynależy, posiadają uprawnienia "odczyt" do folderu XYZ. Czy ten użytkownik będzie mógł zrealizować operacje

Jakie informacje można uzyskać za pomocą polecenia uname -s w systemie Linux?

Który z protokołów w systemach operacyjnych Linux jest używany w sieciach lokalnych?

Aby zmienić ustawienia konfiguracyjne Menu Start oraz paska zadań w systemie Windows, która przystawka powinna być wykorzystana?

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

Na stabilność wyświetlanego obrazu w monitorach CRT istotny wpływ ma

Serwer Apache to rodzaj

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Do zarządzania konfiguracją grup komputerowych oraz użytkowników w systemach Windows Server, należy wykorzystać narzędzie

Który z wymienionych składników stanowi element pasywny w sieci?

Jakie jest nominalne wyjście mocy (ciągłe) zasilacza o parametrach przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

|---|---|---|---|---|---|---|

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336 W | 3,6 W | 12,5 W |

Dobrze zaplanowana sieć komputerowa powinna pozwalać na rozbudowę, co oznacza, że musi charakteryzować się

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

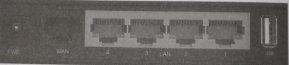

Na który port rutera należy podłączyć kabel od zewnętrznej sieci, aby uzyskać dostęp pośredni do Internetu?