Pytanie 1

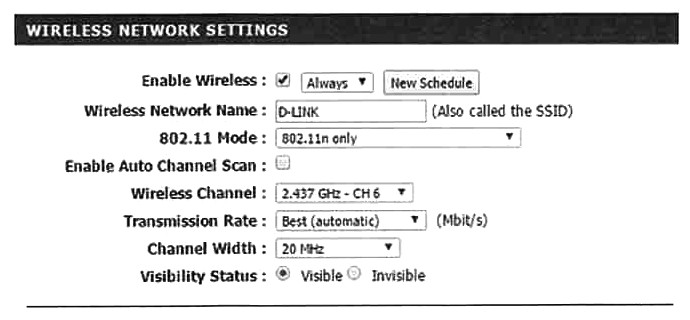

Który z parametrów w ustawieniach punktu dostępowego jest odpowiedzialny za login używany podczas próby połączenia z bezprzewodowym punktem dostępu?

Brak odpowiedzi na to pytanie.

Wireless Network Name znany również jako SSID (Service Set Identifier) jest nazwą identyfikującą sieć bezprzewodową użytkownika. Podczas próby połączenia z punktem dostępowym urządzenie musi znać nazwę SSID aby odnaleźć i połączyć się z odpowiednią siecią. SSID pełni funkcję loginu w tym sensie że identyfikuje sieć wśród wielu innych dostępnych sieci bezprzewodowych. Użytkownicy mogą ustawić widoczność SSID co oznacza że sieć może być publicznie widoczna lub ukryta. Ukrywanie SSID jest jedną z metod zwiększania bezpieczeństwa sieci choć nie jest wystarczającym środkiem ochrony. Identyfikacja sieci przez SSID jest standardową praktyką w konfiguracji sieci Wi-Fi i jest zgodna z protokołami IEEE 802.11. Dobre praktyki obejmują stosowanie unikalnych i nieoczywistych nazw SSID aby ułatwić własną identyfikację sieci i jednocześnie utrudnić potencjalnym atakującym odgadnięcie domyślnej nazwy lub producenta sprzętu. Zrozumienie roli SSID jest kluczowe dla podstawowej konfiguracji i zarządzania siecią bezprzewodową.