Pytanie 1

Jakie zadanie wykonuje debugger?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Jakie zadanie wykonuje debugger?

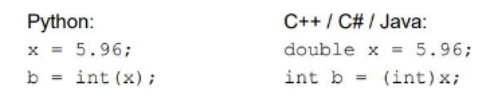

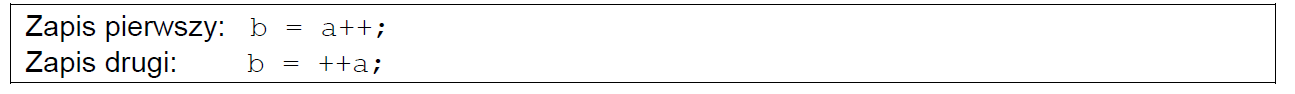

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

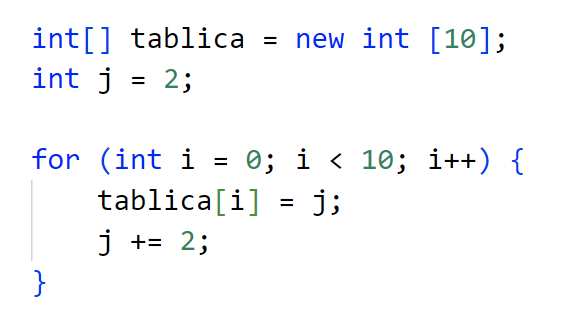

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

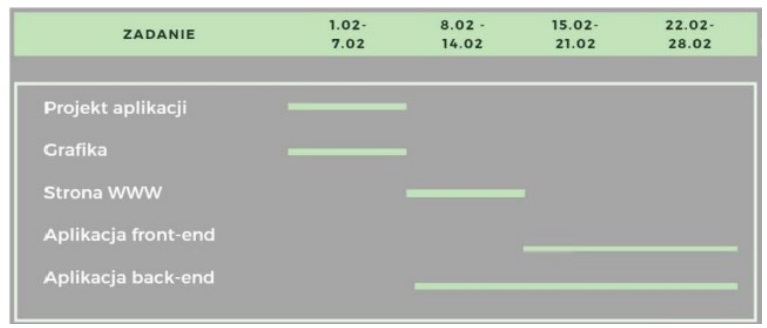

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Jakie cechy posiada kod dopełniający do dwóch?

Jaki język programowania został stworzony z myślą o tworzeniu aplikacji na system Android?

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Jakie jest przeznaczenie komentarzy w kodzie źródłowym programu?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

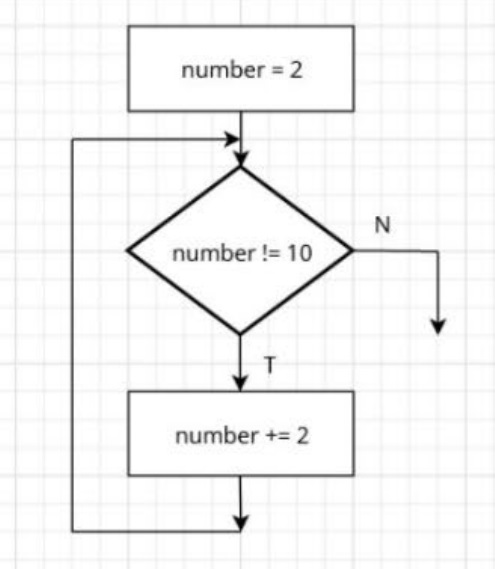

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Co to jest wskaźnik w języku C?

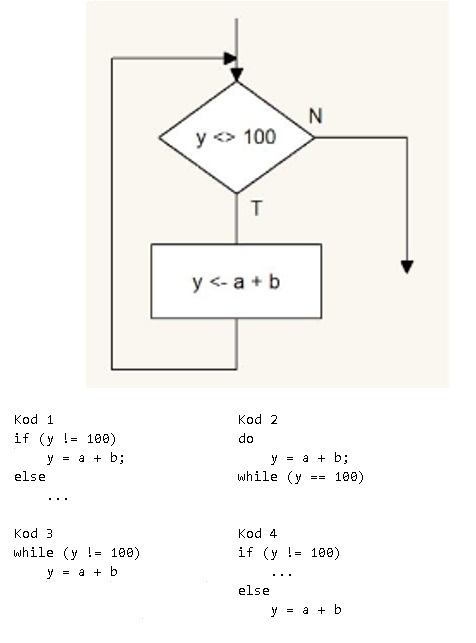

Który z poniższych kodów realizuje przedstawiony fragment algorytmu?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Jakie są kluczowe zasady WCAG 2.0?

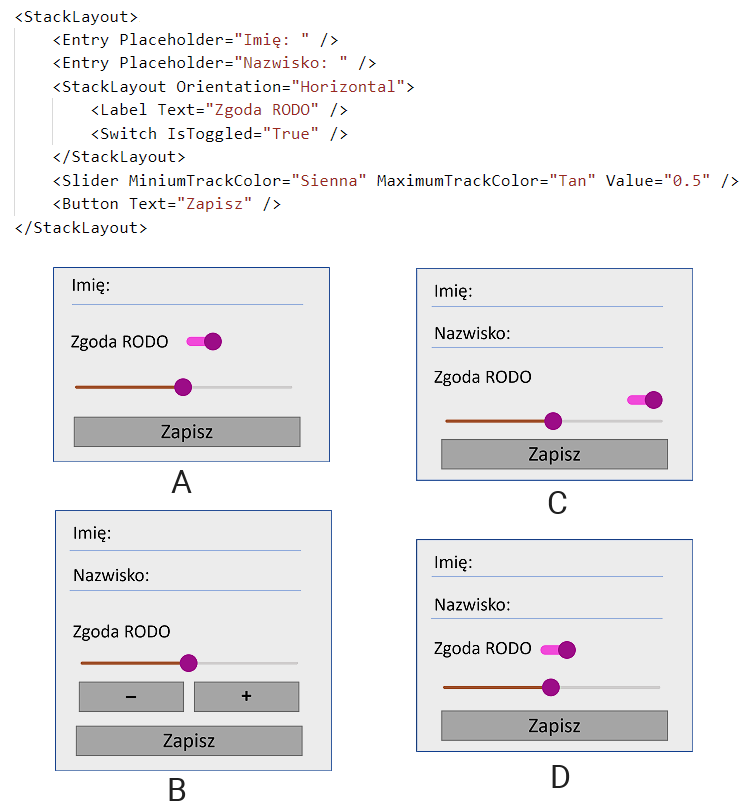

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Który z wymienionych algorytmów sortujących posiada średnią złożoność obliczeniową równą O(n log n)?

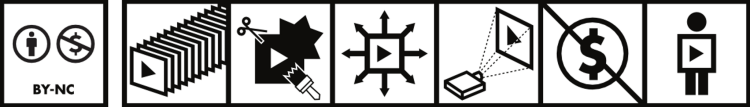

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Jakie z wymienionych działań jest fundamentalne w modelu kaskadowym?

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

Który z języków programowania jest powszechnie wykorzystywany do tworzenia aplikacji na komputery stacjonarne?

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

Który z poniższych przypadków stanowi test niefunkcjonalny?

Zapis w języku C# przedstawia definicję klasy Car, która: