Pytanie 1

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Które z wymienionych środowisk programistycznych jest rekomendowane do developing aplikacji w języku Python z użyciem frameworka Django?

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

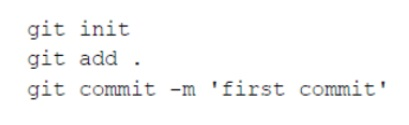

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

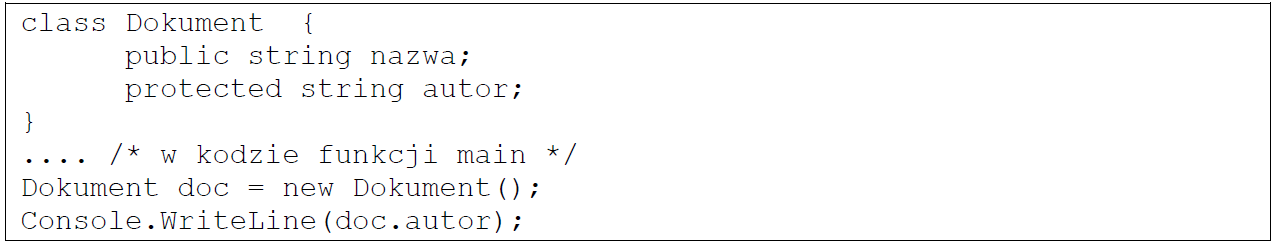

Jakie jest źródło błędu w podanym kodzie przez programistę?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

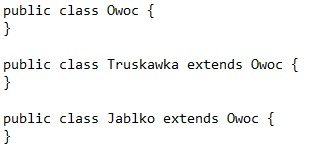

W zaprezentowanym kodzie zostało ukazane jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Jakie jest podstawowe zadanie firewalla w systemie komputerowym?

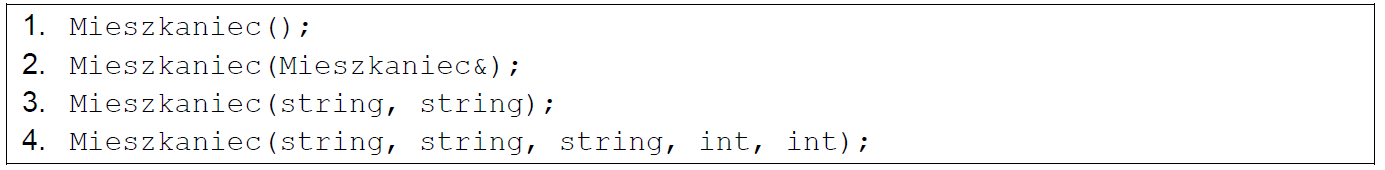

Klasa Mieszkaniec zawiera atrybuty: imie, nazwisko, ulica, nrDomu, rokUrodzenia. W tej klasie umieszczono opisane poniżej konstruktory (zapisano jedynie typy argumentów). Do tworzenia obiektu za pomocą konstruktora kopiującego wykorzystany będzie konstruktor określony w punkcie

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Czym jest ochrona własności intelektualnej?

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

Które z wymienionych stwierdzeń najtrafniej charakteryzuje WPF?

Zaprezentowany symbol odnosi się do

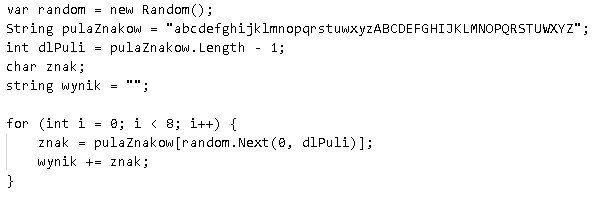

Zademonstrowana pętla wykorzystuje obiekt random do

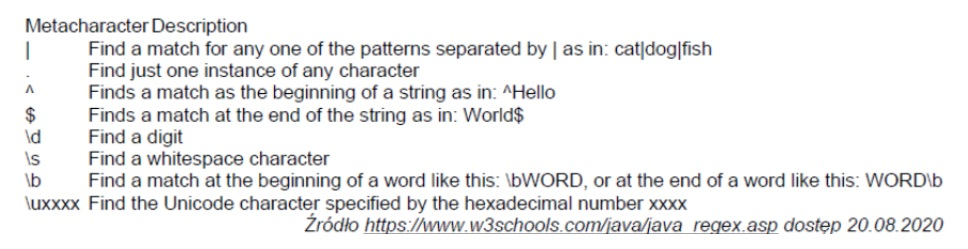

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

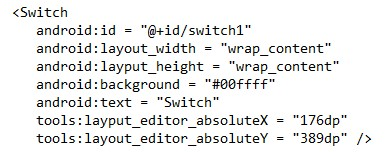

Kod przedstawiony w języku XML/XAML określa

Który z wymienionych parametrów określa prędkość procesora?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Wzorzec projektowy "Metoda szablonowa" (Template method) stosuje się do:

Jaką cechą charakteryzuje się sieć asynchroniczna?

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

Który z wymienionych parametrów dysku twardego ma największy wpływ na jego wydajność?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Jakie informacje można uzyskać na temat metod w klasie Point?

Który z objawów może sugerować zawał serca?

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?