Pytanie 1

Urządzenie pokazane na ilustracji służy do

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Urządzenie pokazane na ilustracji służy do

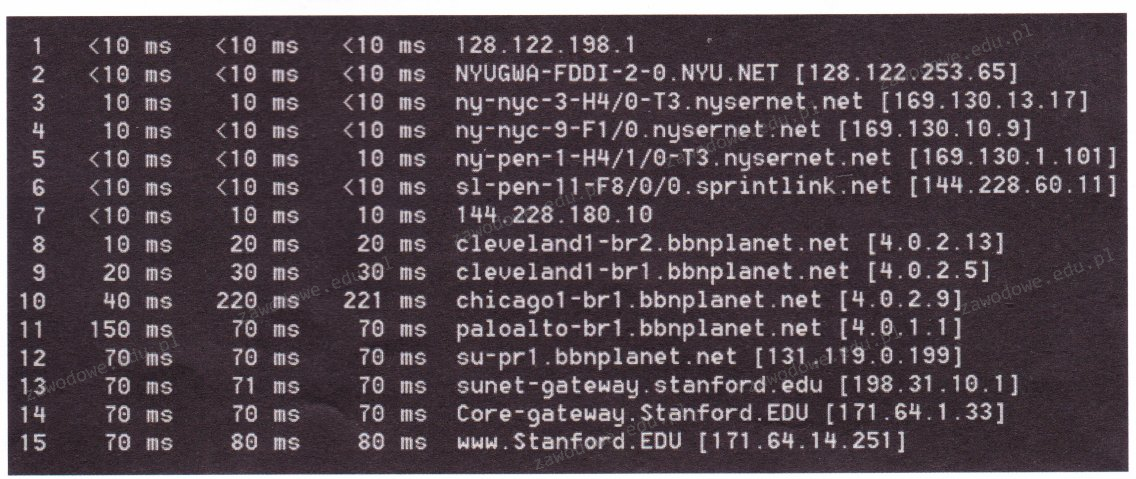

Dane przedstawione na ilustracji są rezultatem działania komendy

Według normy PN-EN 50174 maksymalny rozplot kabla UTP powinien wynosić nie więcej niż

W trakcie instalacji oraz konfiguracji serwera DHCP w systemach z rodziny Windows Server istnieje możliwość dodania zastrzeżeń adresów, które określą

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

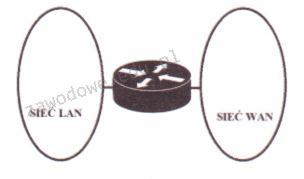

Jakie urządzenie umożliwia połączenie sieci lokalnej z siecią rozległą?

Jeżeli rozmiar jednostki alokacji wynosi 1024 bajty, to ile klastrów zajmą pliki umieszczone w tabeli na dysku?

| Nazwa | Wielkość |

|---|---|

| Ala.exe | 50 B |

| Dom.bat | 1024 B |

| Wirus.exe | 2 kB |

| Domes.exr | 350 B |

Administrator systemu Windows zauważył znaczne spowolnienie działania komputera spowodowane niską ilością dostępnej pamięci RAM. W celu zidentyfikowania programu, który zużywa jej najwięcej, powinien skorzystać z narzędzia

Podaj polecenie w systemie Linux, które umożliwia wyświetlenie identyfikatora użytkownika.

Jak nazywa się standard podstawki procesora bez nóżek?

W systemie Linux, żeby ustawić domyślny katalog domowy dla nowych użytkowników na katalog /users/home/new, konieczne jest użycie polecenia

Impulsator pozwala na diagnozowanie uszkodzonych układów logicznych komputera między innymi poprzez

Aby użytkownicy lokalnej sieci mogli korzystać z przeglądarek do odwiedzania stron WWW za pomocą protokołów HTTP i HTTPS, brama internetowa musi umożliwiać ruch na portach

W systemie Linux komenda cd ~ umożliwia

W celu kontrolowania przepustowości sieci, administrator powinien zastosować aplikację typu

Jaki jest pełny adres do logowania na serwer FTP o nazwie ftp.nazwa.pl?

Zgodnie z wytycznymi dotyczącymi karty graficznej, jej możliwości pracy z systemem AGP 2X/4X pozwalają na

Który z protokołów umożliwia szyfrowanie połączenia?

Standard sieci bezprzewodowej WiFi 802.11 a/n operuje w zakresie

Która z poniższych informacji odnosi się do profilu tymczasowego użytkownika?

Jaki protokół służy komputerom do informowania rutera o przynależności do konkretnej grupy multicastowej?

W systemie Linux komenda ifconfig odnosi się do

Jakie ustawienia otrzyma interfejs sieciowy eth0 po wykonaniu poniższych komend w systemie Linux?

Gdy chce się, aby jedynie wybrane urządzenia mogły uzyskiwać dostęp do sieci WiFi, należy w punkcie dostępowym

Jakie urządzenie sieciowe zostało przedstawione na diagramie sieciowym?

PoE to norma

Która topologia fizyczna umożliwia nadmiarowe połączenia pomiędzy urządzeniami w sieci?

Który z protokołów w systemach operacyjnych Linux jest używany w sieciach lokalnych?

Jakie zastosowanie ma oprogramowanie Microsoft Hyper-V?

Aby zwiększyć bezpieczeństwo prywatnych danych podczas przeglądania stron WWW, zaleca się dezaktywację w ustawieniach przeglądarki

W systemie Linux uruchomiono skrypt z czterema argumentami. Jak można uzyskać dostęp do listy wszystkich wartości w skrypcie?

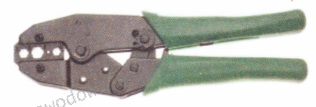

Jakie narzędzie jest używane do zakończenia skrętki przy pomocy wtyku 8P8C?

Jakie składniki systemu komputerowego muszą być usuwane w wyspecjalizowanych zakładach przetwarzania ze względu na obecność niebezpiecznych substancji lub chemicznych pierwiastków?

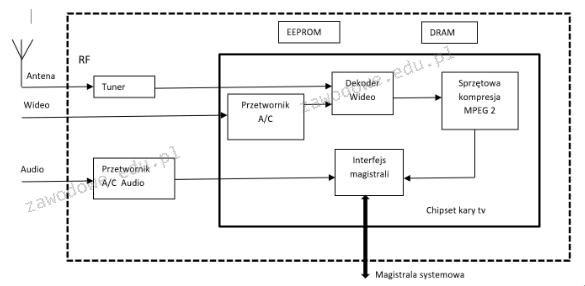

Na ilustracji przedstawiono diagram blokowy karty

Który z standardów korzysta z częstotliwości 5 GHz?

W systemie Windows można przeprowadzić analizę wpływu uruchomionych aplikacji na wydajność komputera, korzystając z polecenia

Jaką maksymalną prędkość przesyłania danych osiągają urządzenia zgodne ze standardem 802.11g?

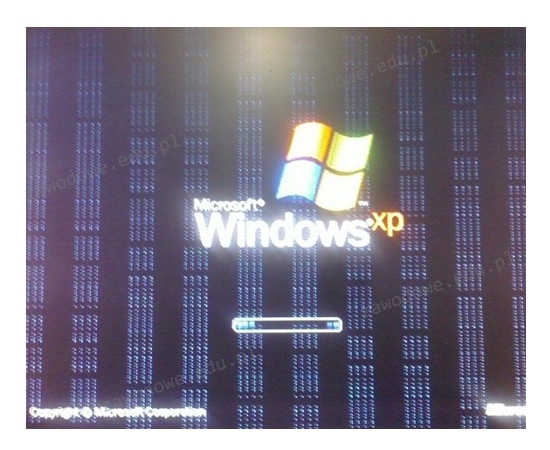

Usterka zaprezentowana na ilustracji, widoczna na monitorze, nie może być spowodowana przez

Do jakiego typu wtyków przeznaczona jest zaciskarka pokazana na ilustracji?

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?