Pytanie 1

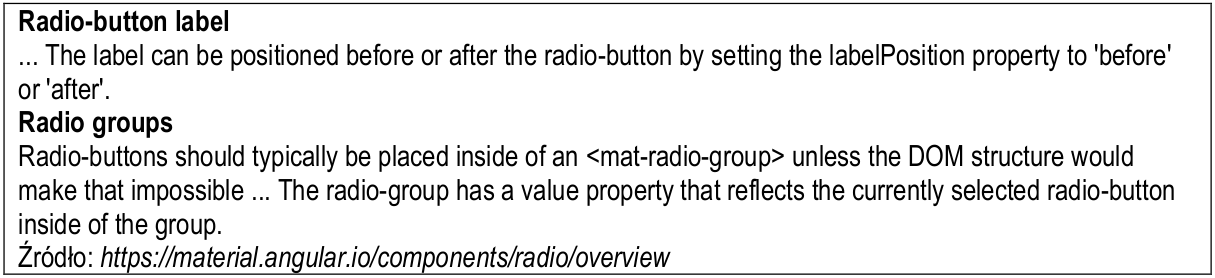

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

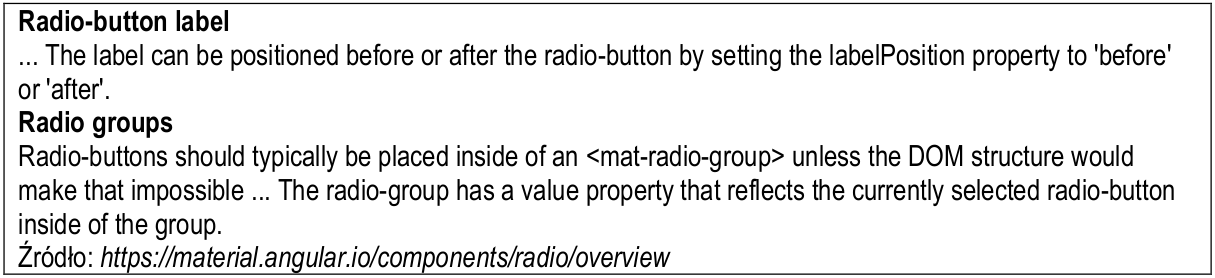

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

Które z wymienionych stwierdzeń najtrafniej charakteryzuje WPF?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Jedną z zasad standardu WCAG 2.0 jest

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Jakie znaczenie ma framework w kontekście programowania?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Który z języków programowania jest powszechnie stosowany do tworzenia interfejsów użytkownika przy użyciu XAML?

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Jakie są cechy testów interfejsu?

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

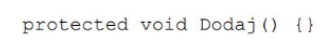

Wskaż kod, który jest funkcjonalnie równy zaprezentowanemu

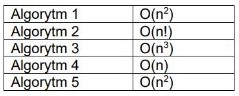

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Jaką rolę odgrywa destruktor w definicji klasy?

Co to jest choroba związana z wykonywaniem zawodu?

Jaką rolę odgrywa interpreter w kontekście programowania?

Programista może wykorzystać framework Angular do realizacji aplikacji:

Metodyka zwinna (ang. agile) opiera się na

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

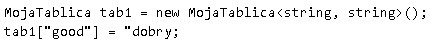

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

Jakie z wymienionych działań jest fundamentalne w modelu kaskadowym?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Jaki jest zasadniczy cel ataku phishingowego?

Co oznacza akronim IDE w kontekście programowania?

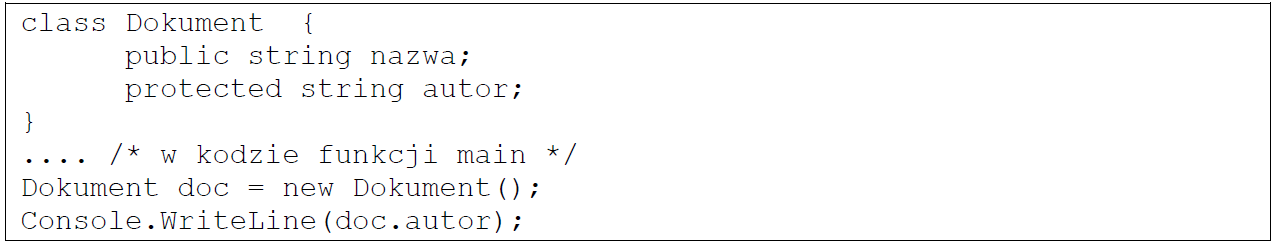

Jakie jest źródło błędu w podanym kodzie przez programistę?

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Które z wymienionych atrybutów klasy mogą być dostępne wyłącznie w obrębie tej klasy oraz jej klas potomnych?

Co oznacza walidacja kodu programu?

Jakie z poniższych narzędzi wspomaga projektowanie interfejsu użytkownika w aplikacjach mobilnych?

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Która z wymienionych reguł należy do netykiety?