Pytanie 1

Która operacja logiczna zwróci wynik "true", jeśli obie zmienne są równe?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Która operacja logiczna zwróci wynik "true", jeśli obie zmienne są równe?

Co jest kluczowym krokiem podczas projektowania zestawów danych dla problemu programistycznego?

Programując przedstawioną na obrazie kontrolkę stepper w aplikacji mobilnej należy obsłużyć zmienną, która przechowuje zawsze jej aktualną wartość. Do uzyskania takiej funkcjonalności można skorzystać ze zdarzenia.

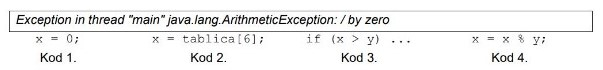

Którego kodu może dotyczyć przedstawiona treść wygenerowana podczas uruchomienia programu Java>

Która struktura danych jest wykorzystywana w algorytmie BFS (przeszukiwanie wszerz)?

Który z poniższych rodzajów testów najlepiej sprawdza odporność aplikacji na duże obciążenie?

Który z poniższych opisów najlepiej definiuje system informatyczny?

Jaki będzie wynik logicznej operacji AND dla liczb binarnych 1010 i 1100?

W którym przypadku kolekcja typu lista będzie bardziej efektywna niż tablica?

Do czego służy mechanizm ciasteczek w aplikacjach webowych?

Testy mające na celu wykrycie błędów w interfejsach pomiędzy modułami lub systemami to testy

Który z poniższych elementów należy do podstawowego wyposażenia środowiska IDE?

Która metodyka zarządzania projektem jest optymalna, gdy zakres projektu w początkowej fazie nie jest do końca znany, wymagania mogą ulec zmianie w trakcie trwania projektu oraz mogą pojawić się nowe wymagania?

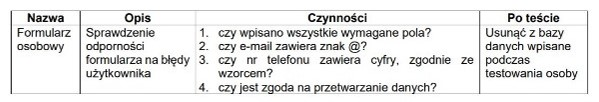

Który typ testów może być opisany przedstawionym scenariuszem

Wskaż język programowania, który umożliwia utworzenie aplikacji mobilnej w środowisku Android Studio

Projektując aplikację zorientowaną obiektowo należy założyć, że program będzie sterowany za pomocą

Wskaż cechę charakterystyczną dla metody abstrakcyjnej

Który etap pozwala na poprawienie wydajności aplikacji przed jej publikacją?

Gdzie są przechowywane dane w przypadku korzystania z chmury obliczeniowej?

Jakie są podstawowe kroki resuscytacji krążeniowo-oddechowej?

Na przedstawionych funkcjonalnie równoważnych sobie kodach źródłowych w wyniku wykonania operacji w zmiennej b zostanie zapisana wartość:

Jednym z etapów publikacji aplikacji mobilnej w sklepie Google Play są testy Beta, których cechą charakterystyczną jest to, że są one

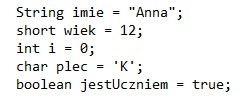

Przedstawiona deklaracja zmiennych zapisanych językiem JAVA obejmuje

Mechanizm programowania obiektowego w C++, wykorzystujący funkcje wirtualne (z ang. Virtual), który przy wywołaniu metod zwalnia programistę z obowiązku sprawdzenia jaką klasę pochodną aktualnie obsługuje, np. przez wskaźnik nosi nazwę

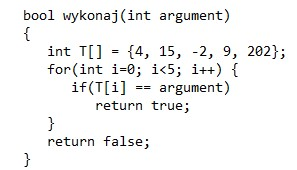

Przedstawiony kod funkcji "wykonaj()" sprawdza, czy

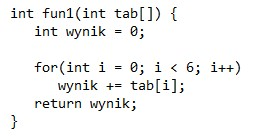

Którą wartość zwróci funkcja zapisana językiem C++, jeżeli jej parametr wejściowym jest tablica utworzona w następujący sposób: int tablica[6] = {3,4,2,4,10,0);?

W tabeli przedstawiono doświadczenie zawodowe pracowników firmy IT. Do zbudowania aplikacji front-end powinien/powinna zostać przydzielony/przydzielona:

Które narzędzie służy do raportowania błędów w projektach informatycznych?

Co należy uwzględnić podczas planowania zasobów ludzkich w projekcie?

Które zdarzenie jest wygenerowane, gdy nieaktywne okno lub kontrolka zostaje kliknięta myszą?

Który numer telefonu należy wybrać, aby wezwać pogotowie ratunkowe w Polsce?

Który paradygmat programowania kładzie największy nacisk na dziedziczenie i polimorfizm?

Zastosowanie typu DECIMAL języka MySQL wymaga wcześniejszego zdefiniowania długości (liczby cyfr) przed przecinkiem oraz długości cyfr po przecinku. Jest to zapis

Przedstawiony symbol przedstawia

Dane z serwera do aplikacji front-end można przesłać za pomocą:

Przedstawione w filmie działania wykorzystują narzędzie

Jak procesor komunikuje się z pamięcią podręczną (cache)?

Które z poniższych zastosowań najlepiej opisuje bibliotekę jQuery?

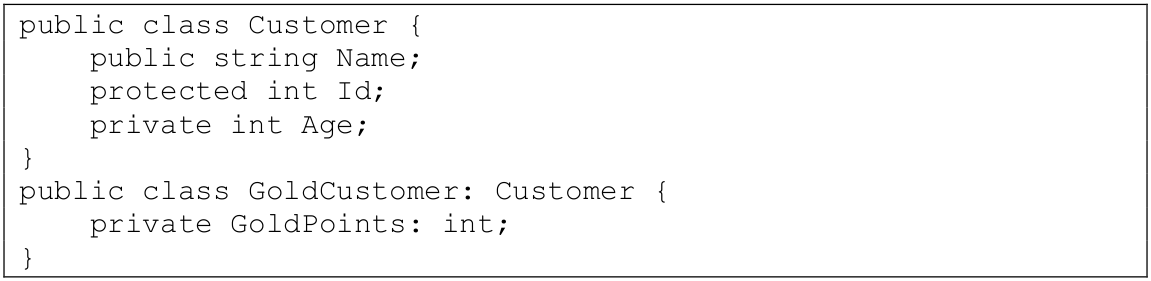

W metodach klasy GoldCustomer są widoczne jedynie pola

Zmienna typy logicznego może przyjąć wartości: