Pytanie 1

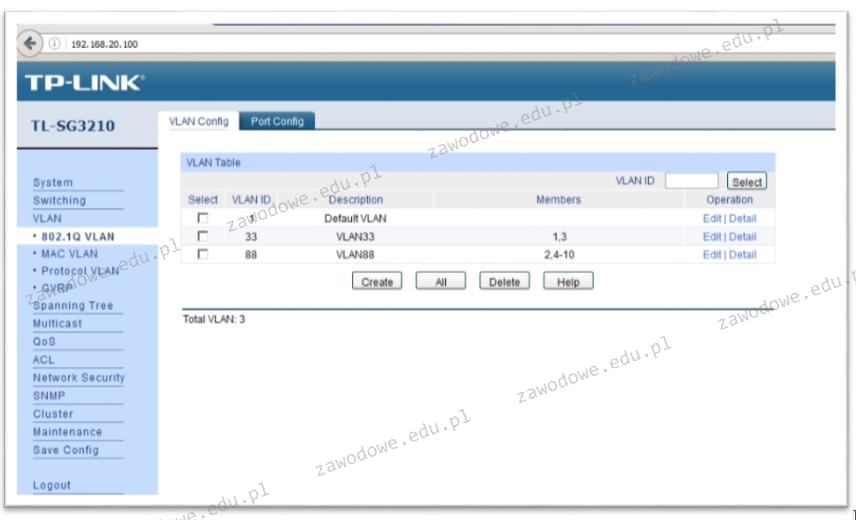

Na które wyjście powinniśmy podłączyć aktywne głośniki w karcie dźwiękowej, której schemat przedstawiony jest na rysunku?

Brak odpowiedzi na to pytanie.

Jak chodzi o karty dźwiękowe, to złącze 'Line out' jest tym, które powinno być używane do podłączania głośników aktywnych czy wzmacniaczy. To wyjście daje sygnał audio na poziomie liniowym, co oznacza, że jest idealne do urządzeń, które mają swoje wzmocnienie, jak głośniki aktywne. Główna różnica między 'Line out' a 'Speaker out' jest taka, że 'Speaker out' dostarcza mocniejszy sygnał, co czyni je lepszym do głośników pasywnych. Zresztą, w branży dobrze się wie, że 'Line out' jest polecane do przesyłania sygnałów audio bez podbijania, co daje lepszą jakość dźwięku i unika zniekształceń. W realnym świecie, 'Line out' używa się na przykład, gdy podłączamy komputer do głośników aktywnych przez kable RCA albo mini-jack. Dobre podłączenie jest ważne, bo zapewnia, że dźwięk będzie naprawdę dobry i zgodny z tym, co zaplanowali producenci sprzętu audio.