Pytanie 1

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Który z podanych terminów najlepiej odnosi się do składnika statycznego w klasie?

Jak oddziaływanie monotonnego środowiska pracy może wpłynąć na organizm człowieka?

Które z wymienionych oznaczeń wskazuje na liniową złożoność algorytmu?

Narzędzie przeznaczone do rozwijania aplikacji w systemie WPf (ang. Windows Presentation Foundation) to

Jakie oprogramowanie służy do monitorowania błędów oraz zarządzania projektami?

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

Która zasada zwiększa bezpieczeństwo w sieci?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Jakie narzędzie może zostać wykorzystane do automatyzacji testów aplikacji internetowych?

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Który z języków programowania jest powszechnie wykorzystywany do tworzenia aplikacji na komputery stacjonarne?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Wskaż algorytm sortowania, który nie jest stabilny?

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

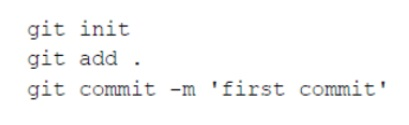

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

Który z poniższych metod najlepiej zabezpiecza dane karty płatniczej podczas zakupów online?

Jakie są kluczowe etapy realizacji projektu programistycznego?

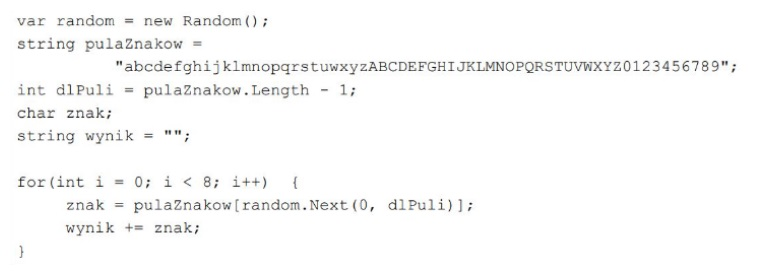

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Do form komunikacji werbalnej zalicza się

Kompilator może wygenerować błąd "incompatible types", gdy

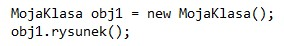

Na podstawie zamieszczonego fragmentu kodu można stwierdzić, że element o nazwie rysunek jest

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

W jakim przypadku algorytm sortowania bąbelkowego osiąga najlepszą wydajność?

Który z wymienionych typów stanowi przykład typu znakowego?

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Jakie ma znaczenie operator "==" w języku C++?

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

Jaki numer telefonu należy wybrać, aby skontaktować się z pogotowiem ratunkowym w Polsce?