Pytanie 1

Który z poniższych programów NIE służy do testowania sieci komputerowej w celu wykrywania problemów?

Wynik: 7/40 punktów (17,5%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych programów NIE służy do testowania sieci komputerowej w celu wykrywania problemów?

Interfejs HDMI w komputerze umożliwia transfer sygnału

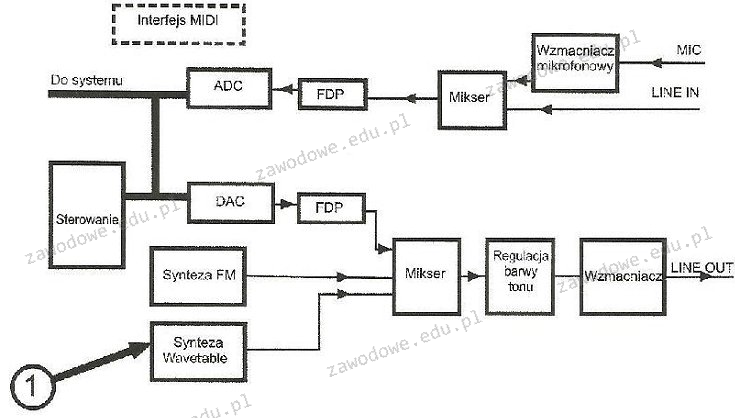

Element wskazany cyfrą 1 na diagramie karty dźwiękowej?

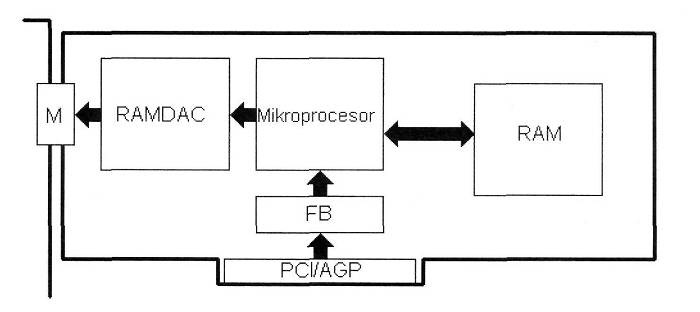

Na przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

Który z parametrów w poleceniu ipconfig w systemie Windows służy do odnawiania konfiguracji adresów IP?

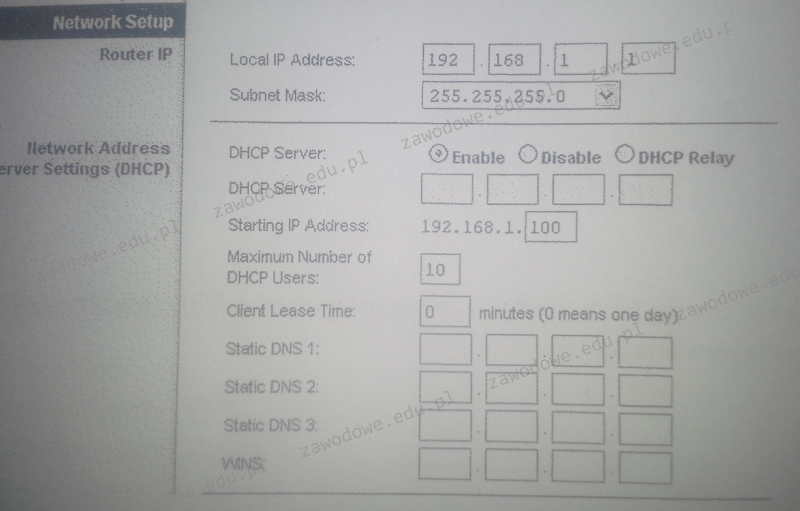

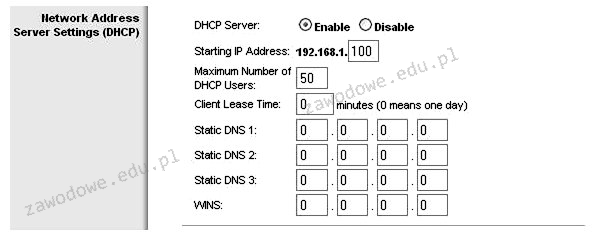

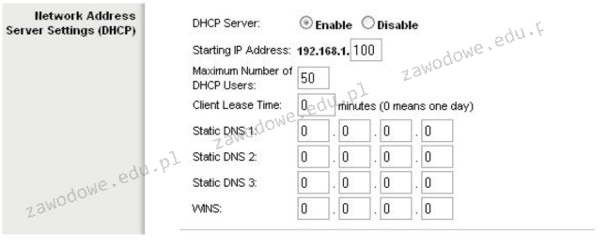

Na przedstawionym zrzucie panelu ustawień rutera można zauważyć, że serwer DHCP

Podczas testowania kabla sieciowego zakończonego wtykami RJ45 przy użyciu diodowego testera okablowania, diody LED zapalały się w odpowiedniej kolejności, z wyjątkiem diod oznaczonych numerami 2 i 3, które świeciły równocześnie na jednostce głównej testera, natomiast na jednostce zdalnej nie świeciły wcale. Jaka mogła być tego przyczyna?

Interfejs SLI (ang. Scalable Link Interface) jest używany do łączenia

Brak odpowiedzi na to pytanie.

Po włączeniu komputera wyświetlił się komunikat: "non-system disk or disk error. Replace and strike any key when ready". Jakie mogą być przyczyny?

Brak odpowiedzi na to pytanie.

Rozmiar pliku wynosi 2 KiB. Co to oznacza?

Brak odpowiedzi na to pytanie.

Jakie urządzenie pozwala na podłączenie drukarki, która nie ma karty sieciowej, do lokalnej sieci komputerowej?

Brak odpowiedzi na to pytanie.

Jakie narzędzie jest używane do zakończenia skrętki wtykiem 8P8C?

Brak odpowiedzi na to pytanie.

Jak nazywa się topologia fizyczna, w której każdy węzeł łączy się bezpośrednio ze wszystkimi innymi węzłami?

Brak odpowiedzi na to pytanie.

Podczas realizacji procedury POST na wyświetlaczu ukazuje się komunikat "CMOS Battery State Low". Jakie kroki należy podjąć, aby uniknąć pojawiania się tego komunikatu w przyszłości?

Brak odpowiedzi na to pytanie.

Użytkownik systemu Windows napotyka komunikaty o niewystarczającej pamięci wirtualnej. Jak można rozwiązać ten problem?

Brak odpowiedzi na to pytanie.

Aby przekształcić zeskanowany obraz w tekst, należy użyć oprogramowania, które wykorzystuje metody

Brak odpowiedzi na to pytanie.

Aby przeprowadzić instalację systemu operacyjnego z rodziny Windows na stacjach roboczych, konieczne jest dodanie na serwerze usług

Brak odpowiedzi na to pytanie.

Ilustracja pokazuje panel ustawień bezprzewodowego urządzenia dostępowego, który umożliwia

Brak odpowiedzi na to pytanie.

Na pliku z uprawnieniami zapisanymi w systemie liczbowym: 740 przeprowadzono polecenie chmod g-r. Jakie będą nowe uprawnienia pliku?

Brak odpowiedzi na to pytanie.

Aby zorganizować pliki na dysku w celu poprawy wydajności systemu, należy:

Brak odpowiedzi na to pytanie.

Na schemacie blokowym funkcjonalny blok RAMDAC ilustruje

Brak odpowiedzi na to pytanie.

Jaką drukarkę powinna nabyć firma, która potrzebuje urządzenia do tworzenia trwałych kodów kreskowych oraz etykiet na folii i tworzywach sztucznych?

Brak odpowiedzi na to pytanie.

Które stwierdzenie odnoszące się do ruterów jest prawdziwe?

Brak odpowiedzi na to pytanie.

Jakie narzędzie w wierszu poleceń służy do testowania oraz diagnostyki serwerów DNS?

Brak odpowiedzi na to pytanie.

Wskaż rodzaj konserwacji, który powinien być przeprowadzony, gdy na wydruku z drukarki atramentowej pojawiają się smugi, kolory są nieprawidłowe lub brakuje niektórych barw.

Brak odpowiedzi na to pytanie.

Do przechowywania fragmentów dużych plików programów oraz danych, które nie mieszczą się w całości w pamięci, wykorzystywany jest

Brak odpowiedzi na to pytanie.

Jakiego parametru wymaga konfiguracja serwera DHCP?

Brak odpowiedzi na to pytanie.

Zgodnie z normą PN-EN 50174, maksymalna długość kabla poziomego kategorii 6 pomiędzy punktem abonenckim a punktem dystrybucji w panelu krosowym wynosi

Brak odpowiedzi na to pytanie.

Aby skonfigurować wolumin RAID 5 na serwerze, wymagane jest minimum

Brak odpowiedzi na to pytanie.

Transmisja danych typu półduplex to transmisja

Brak odpowiedzi na to pytanie.

Na ilustracji widać panel ustawień bezprzewodowego punktu dostępu, który pozwala na

Brak odpowiedzi na to pytanie.

Podaj polecenie w systemie Linux, które umożliwia wyświetlenie identyfikatora użytkownika.

Brak odpowiedzi na to pytanie.

Natychmiast po dostrzeżeniu utraty istotnych plików na dysku twardym, użytkownik powinien

Brak odpowiedzi na to pytanie.

W interfejsie graficznym systemów Ubuntu lub SuSE Linux, aby zainstalować aktualizacje programów systemowych, można zastosować aplikacje

Brak odpowiedzi na to pytanie.

Jakie oznaczenie wskazuje adres witryny internetowej oraz przypisany do niej port?

Brak odpowiedzi na to pytanie.

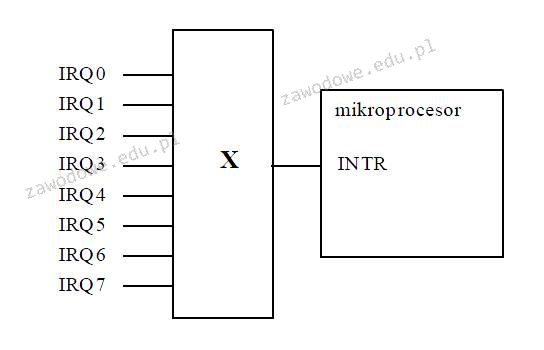

Na podstawie nazw sygnałów sterujących zidentyfikuj funkcję komponentu komputera oznaczonego na schemacie symbolem X?

Brak odpowiedzi na to pytanie.

Jakie jest tworzywo eksploatacyjne w drukarce laserowej?

Brak odpowiedzi na to pytanie.

Wskaż symbol umieszczany na urządzeniach elektrycznych przeznaczonych do sprzedaży i obrotu w Unii Europejskiej?

Brak odpowiedzi na to pytanie.

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

Brak odpowiedzi na to pytanie.

Jakie polecenie uruchamia edytor polityk grup w systemach z rodziny Windows Server?

Brak odpowiedzi na to pytanie.