Pytanie 1

Który z elementów interfejsu użytkownika pozwala użytkownikowi wprowadzać dane tekstowe?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Który z elementów interfejsu użytkownika pozwala użytkownikowi wprowadzać dane tekstowe?

Jakie zadanie pełni pamięć operacyjna (RAM) w systemie komputerowym?

Co jest podstawowym celem ochrony danych osobowych?

Które z poniższych typów sortowania jest najbardziej efektywne dla dużych zbiorów danych w większości przypadków?

Reguła zaangażowania i konsekwencji jako jedna z reguł wywierania wpływu wiąże się

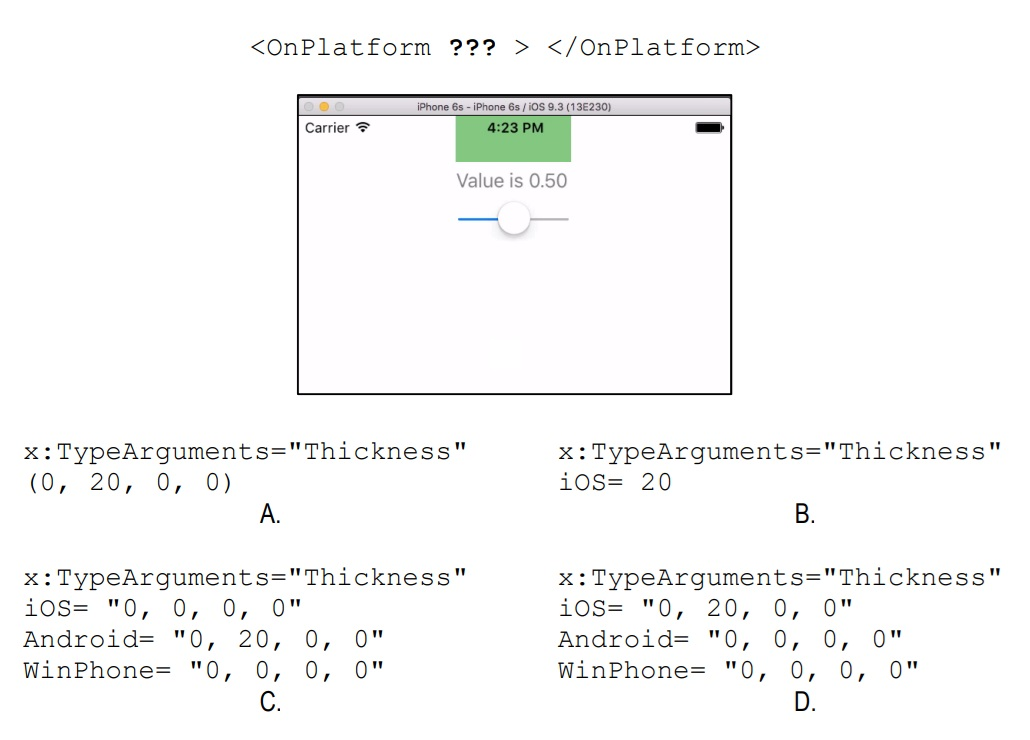

Na obrazie przedstawiono fragment emulacji systemu iOS z prostą aplikacją. Górna część strony zachodzi na belkę ze stanem baterii. Który z zapisów należy zastosować w miejscu znaków zapytania, aby wprowadzić tylko marginesy górne wyłącznie dla platformy iOS?

Jedną z chorób, która występuje u programistów na skutek długotrwałej pracy z myszą komputerową lub klawiaturą, charakteryzującą się bólami, drętwieniem i zaburzeniami czucia w obszarze 1-3 palca ręki jest

Mechanizm programowania obiektowego w C++, wykorzystujący funkcje wirtualne (z ang. Virtual), który przy wywołaniu metod zwalnia programistę z obowiązku sprawdzenia jaką klasę pochodną aktualnie obsługuje, np. przez wskaźnik nosi nazwę

Który modyfikator pozwala na dostęp do składowej klasy z dowolnego miejsca w programie?

Który z etapów cyklu życia projektu polega na określeniu wymagań użytkownika?

Co należy zrobić, aby obsłużyć zdarzenie kliknięcia przycisku w aplikacji desktopowej?

Jakie jest główne zadanie narzędzia do zarządzania projektami?

Jak procesor komunikuje się z pamięcią podręczną (cache)?

Metoda poszukiwań w tablicach posortowanych, która polega na podzieleniu tablicy na kilka bloków i wyszukaniu liniowym tylko w tym bloku, w którym docelowy element może się znajdować, w języku angielskim nosi nazwę

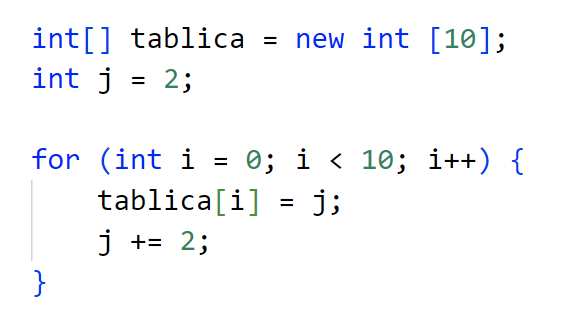

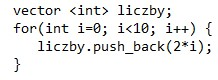

Przedstawiony fragment kodu w języku Java wypełnia tablicę wartościami:

Co oznacza "operacja wejścia" w programowaniu?

Który z poniższych parametrów dysku twardego ma największy wpływ na jego szybkość?

Przedstawiony cytat jest opisem metodyki RAD. Rozwinięcie tego skrótu można przetłumaczyć na język polski jako:

Klasie o nazwie samochod nadano cechy: marka, rocznik, parametry[]. Cechy te należy zdefiniować jako

Aby programować aplikacje desktopowe za pomocą języka Java można wybrać środowisko

W programie napisanym w języku C++ należy utworzyć zmienną, która przechowa liczbę rzeczywistą. Określ typ tej zmiennej

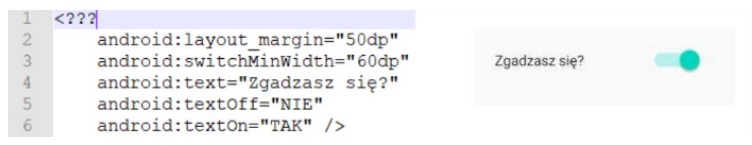

Którą nazwę kontrolki należy zapisać w pierwszej linii kodu, w miejscu <???, aby została ona wyrenderowana w przedstawiony sposób?

Przedstawiony zapis w języku C# oznacza definicję klasy Car, która:

Szkodliwe oprogramowanie, zaprojektowane w celu zapewnienia hakerom uprawnień administracyjnych do komputera ofiary bez jej wiedzy, to

Które z poniższych zastosowań najlepiej opisuje bibliotekę jQuery?

Które określenie najlepiej opisuje złożoność obliczeniową algorytmy quicksort?

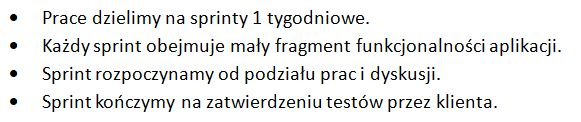

W firmie IT obowiązują przedstawione wytyczne dotyczące zarządzania projektami, Wynika z nich, że firma stosuje model zarządzania

Który z poniższych opisów najlepiej definiuje system informatyczny?

Który z poniższych rodzajów testów najlepiej sprawdza odporność aplikacji na duże obciążenie?

Jaka jest główna cecha algorytmów szyfrowania symetrycznego?

Co stanie się po wykonaniu przedstawionego fragmentu kodu napisanego w języku C++?

Który z poniższych przykładów przedstawia poprawną deklarację zmiennej typu całkowitego w języku C++?

Jakie jest główne zastosowanie metod wirtualnych?

Jaka jest funkcja instrukcji throw w języku C++?

Przedstawiony symbol ochrony przeciwpożarowej oznacza

Co to jest własność intelektualna?

Oprogramowaniem do śledzenia błędów oraz do zarządzania projektami jest:

Który z poniższych komponentów UI aplikacji mobilnych odpowiada za nawigację między ekranami?

Co należy zrobić po znalezieniu błędu w kodzie podczas testowania?

W języku Java wyjątek ArrayIndexOutOfBoundsException może pojawić się w sytuacji odwołania się do elementu tablicy, którego