Pytanie 1

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólem, drętwieniem oraz zaburzeniami czucia w rejonie 1-3 palca ręki jest

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólem, drętwieniem oraz zaburzeniami czucia w rejonie 1-3 palca ręki jest

Jakie elementy powinny być uwzględnione w scenariuszu testów aplikacji?

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

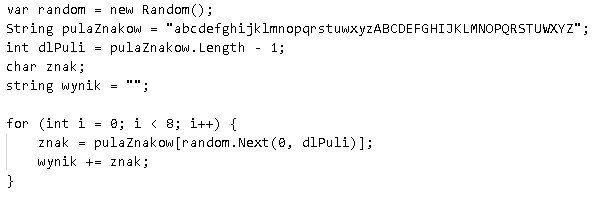

Zademonstrowana pętla wykorzystuje obiekt random do

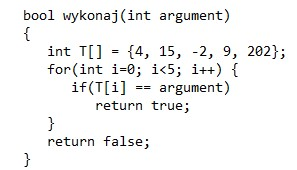

Kod funkcji "wykonaj()" przedstawiony powyżej weryfikuje, czy

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE w odniesieniu do aplikacji mobilnych?

Jakie są główne cechy architektury klient-serwer?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

W programie stworzonym w języku C++ trzeba zadeklarować zmienną, która będzie przechowywać wartość rzeczywistą. Jakiego typu powinna być ta zmienna?

Jaką funkcję pełnią okna dialogowe niemodalne?

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

Który z wymienionych poniżej przykładów ilustruje prawidłowy szkielet zarządzania wyjątkami w języku C++?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Co należy zrobić w sytuacji silnego krwawienia z rany?

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Który z poniższych opisów najlepiej definiuje kompilator?

Jak najlepiej przełożyć oczekiwania klienta na dokumentację techniczną dla programistów?

Jakie jest główne zadanie portali społecznościowych?

Jakie operacje na plikach można uznać za podstawowe?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Wskaż typy numeryczne o stałej precyzji

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Które z podanych logo reprezentuje narzędzie, które nie jest używane do tworzenia aplikacji mobilnych?

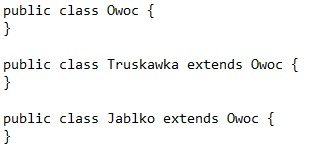

W zaprezentowanym kodzie zostało ukazane jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

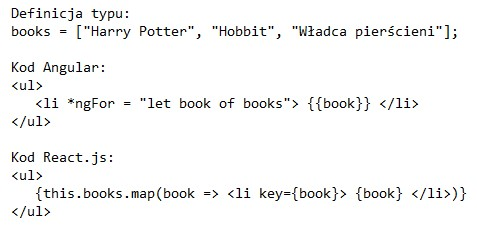

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera