Pytanie 1

Jakie jest zadanie interpretera?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest zadanie interpretera?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

W jakim języku został stworzony framework Angular?

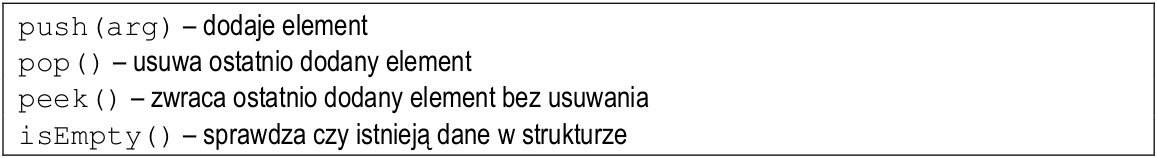

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

Który z wymienionych sposobów może przyczynić się do optymalizacji kodu źródłowego?

Który z wymienionych typów stanowi przykład typu znakowego?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Jakie z wymienionych działań jest fundamentalne w modelu kaskadowym?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

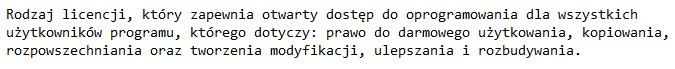

Zawarty w ramce opis licencji sugeruje, że mamy do czynienia z licencją

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę bazową?

Które z wymienionych stanowi przykład zagrożenia fizycznego w miejscu pracy?

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

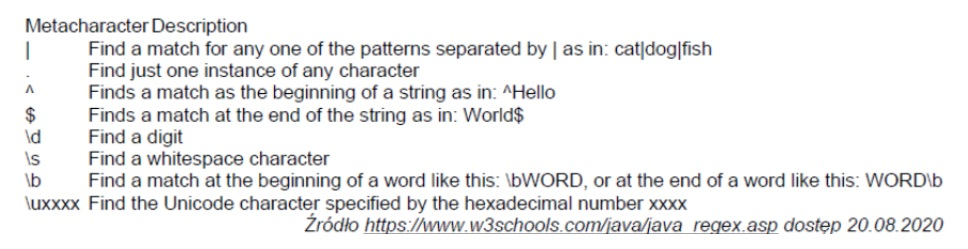

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Zaprezentowany symbol odnosi się do

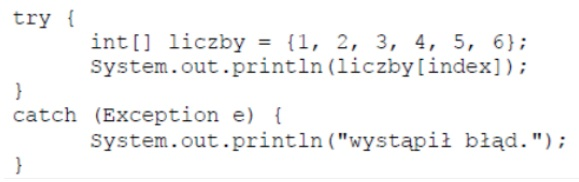

W przypadku przedstawionego fragmentu kodu Java, wyjątek zostanie zgłoszony, gdy wartość zmiennej index wyniesie:

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

Jakie są główne cechy architektury klient-serwer?

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

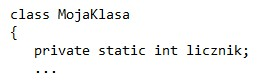

Z podanej definicji pola licznik można wywnioskować, iż

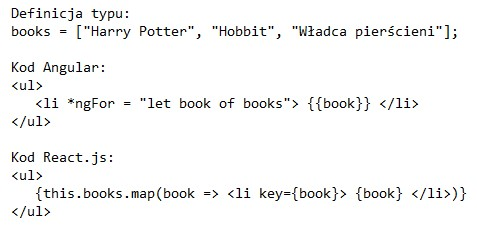

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera

Zapisany fragment w Pythonie ilustruje:

Co to jest automatyzacja testowania procesów?

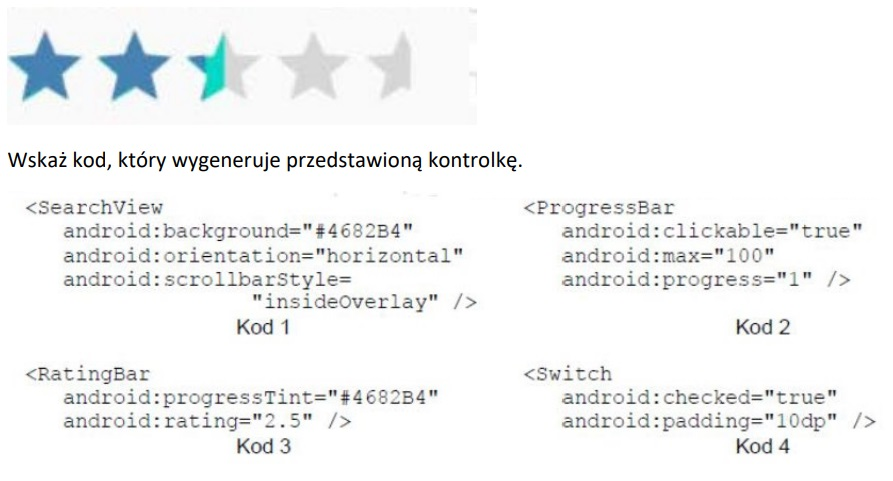

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

Który z wymienionych elementów stanowi przykład złożonego typu danych?

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

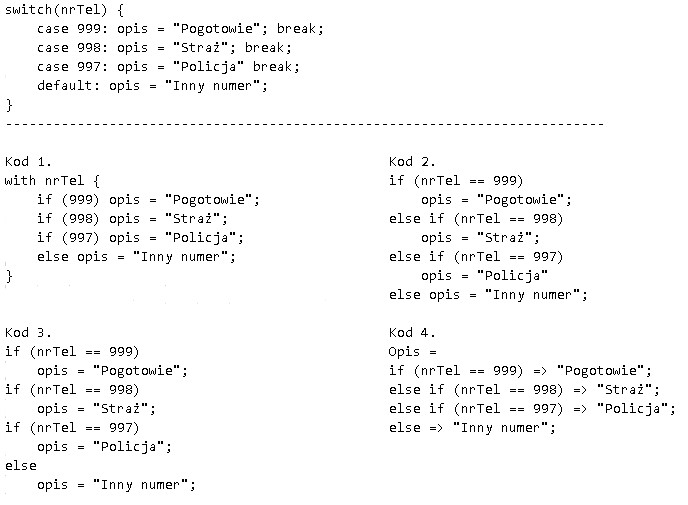

Wskaż kod, który jest funkcjonalnie równy zaprezentowanemu

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?