Pytanie 1

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

Czym jest ochrona własności intelektualnej?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Jakie są cechy testów interfejsu?

W programowaniu obiektowym odpowiednikami zmiennych oraz funkcji w programowaniu strukturalnym są

Programista może wykorzystać framework Angular do realizacji aplikacji:

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Który z wymienionych algorytmów sortowania jest najskuteczniejszy w przypadku dużych zbiorów danych w przeważającej liczbie sytuacji?

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Jakie jest główne zadanie debuggera w środowisku programowania?

Jakie metody można wykorzystać do przechowywania informacji o użytkownikach w aplikacji mobilnej na systemie Android?

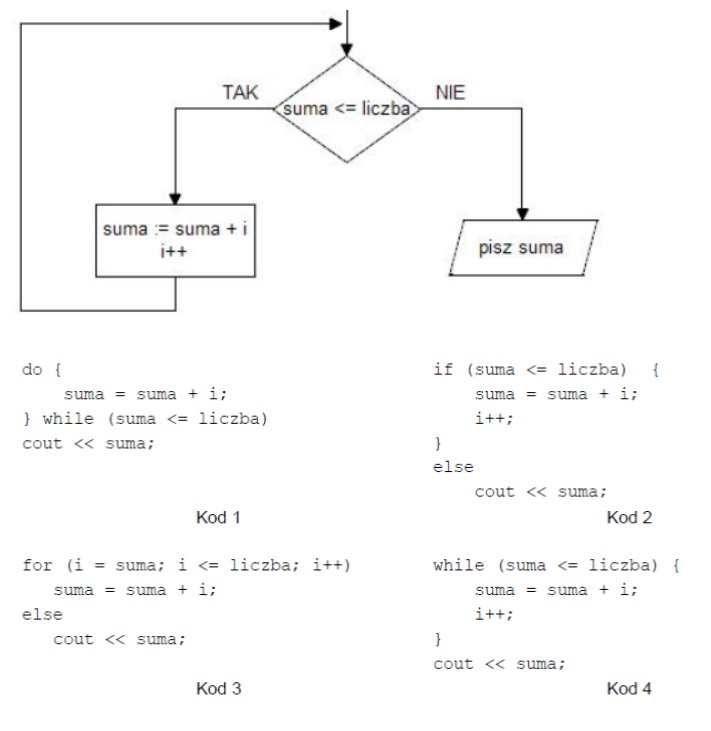

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

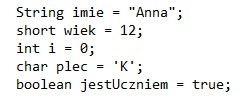

Podana deklaracja zmiennych w języku JAVA zawiera

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE w odniesieniu do aplikacji mobilnych?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Jakie składniki powinien mieć plan projektu?

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Która grupa typów zawiera wyłącznie typy złożone?

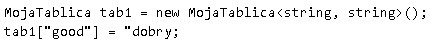

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

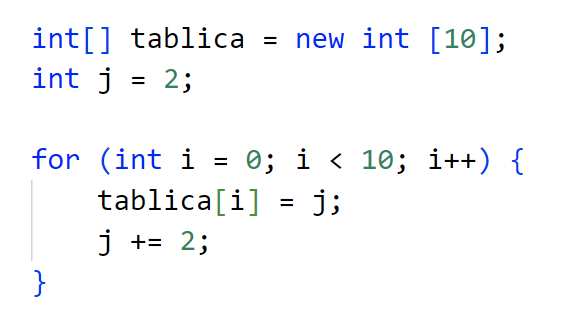

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

Jakie wartości może przyjąć zmienna typu boolean?

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Jakie jest podstawowe zadanie konstruktora w klasie?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Które z poniższych zdań najlepiej określa funkcję zaprzyjaźnioną w ramach klasy?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Jakie elementy powinny być ujęte w dokumentacji programu?

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?