Pytanie 1

Którego formatu należy użyć do zapisu zdjęcia z kompresją stratną?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Którego formatu należy użyć do zapisu zdjęcia z kompresją stratną?

Co wykonuje poniższy fragment kodu w JavaScript?

| n = "Napis1"; s = n.length; |

Relacja wiele-do-wielu w bazach danych występuje pomiędzy tabelami, gdy

Po uruchomieniu poniższego kodu PHP na ekranie ukaże się bieżąca data w formacie: ```echo date("Y-m");```

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

Jakie zadania programistyczne należy wykonać na serwerze?

Która z definicji tablicy asocjacyjnej w PHP jest składniowo poprawna?

Dana jest tablica n-elementowa o nazwie t[n] Zadaniem algorytmu zapisanego w postaci kroków jest wypisanie sumy

| K1: i = 0; wynik = 0; K2: Dopóki i < n wykonuj K3 .. K4 K3: wynik ← wynik + t[i] K4: i ← i + 2 K5: wypisz wynik |

W CSS zapis selektora

p > i { color: red;} wskazuje, że kolorem czerwonym będzie wyróżnionyz wyjątkiem tych w znaczniku

lub każdy tekst w znaczniku

, który ma przypisaną klasę o nazwie i

za wyjątkiem tych w znaczniku zostanie sformatowany, jest niezgodne z zasadami działania CSS, ponieważ selektor ten nie wyklucza jedynie , lecz odnosi się do hierarchii struktury DOM. W praktyce, jeśli nie jest bezpośrednim dzieckiem

, to nie będzie objęte regułą. Z kolei pomylenie selektorów może skutkować tym, że nie osiągniemy zamierzonych efektów stylizacji, co jest częstym problemem w projektach webowych. Ponadto, odpowiedzi sugerujące, że selektor dotyczy wszystkich elementów

lub że dotyczy on klasy , wynikają z niepełnego zrozumienia podstaw CSS. Należy pamiętać, że klasy są definiowane w osnowie HTML, a nie w kontekście selektorów bezpośrednich. Właściwe zrozumienie selektorów jest kluczowe dla efektywnego stylizowania i organizacji kodu, a także dla osiągnięcia zamierzonych efektów wizualnych na stronach internetowych.

To pytanie jest dostępne tylko dla zalogowanych użytkowników. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Narzędziem do zarządzania bazą danych wbudowanym w pakiet XAMPP jest

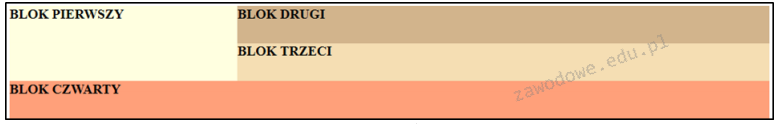

Na ilustracji przedstawiono strukturę bloków na stronie internetowej. Który z poniższych fragmentów CSS odpowiada takim ustawieniom? (Dla uproszczenia pominięto właściwości dotyczące koloru tła, wysokości oraz czcionki)

Jakie są wyniki wykonania zapytania SQL?

| SELECT count(*) FROM Uczniowie WHERE srednia=5; |

Który typ relacji wymaga stworzenia tabeli pośredniczącej łączącej klucze główne obu tabel?

Jakie wartości powinny mieć zmienne w funkcji z biblioteki mysqli, by ustanowić połączenie z serwerem i bazą danych?

| mysqli_connect($a, $b, $c, $d) or die('Brak połączenia z serwerem MySQL.'); |

Która z poniższych funkcji w języku PHP zmieni słowo „kota” na „mysz” w zdaniu „ala ma kota”?

Jakie polecenie należy zastosować, aby wysłać dane przy pomocy funkcji mysqli_query() w skrypcie PHP, który dodaje informacje z formularza umieszczonego na stronie internetowej do bazy danych?

Jaką klauzulę należy użyć w instrukcji CREATE TABLE w SQL, żeby pole rekordu nie mogło być puste?

W tabeli podzespoly należy zaktualizować wartość pola URL na 'toshiba.pl' dla wszystkich rekordów, gdzie pole producent to TOSHIBA. W języku SQL ta zmiana będzie wyglądała następująco

W języku C++ metoda, która zwraca wynik potęgowania i przyjmuje dwa argumenty: liczbę x oraz wykładnik w, powinna mieć deklarację

Dostępna jest tabela ksiazki z kolumnami: tytul (typ tekstowy) oraz cena (typ liczbowy). W celu uzyskania z kwerendy SELECT jedynie tytułów, dla których cena jest mniejsza od 50 zł, należy użyć następującego zapisu:

```SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel";``` Tabela samochody zawiera poniższe rekordy. Po wykonaniu podanego zapytania SQL, jakie dane zostaną zwrócone?

Kwalifikatory dostępu, takie jak private, protected oraz public, określają mechanizm

Skrypt PHP wyświetla aktualny czas w formacie godzina:minuta:sekunda, na przykład 15:38:20. Czas w tym formacie zostanie uzyskany dzięki funkcji

Jakie są przykłady standardowych poleceń w języku zapytań SQL, odnoszących się do operacji na danych SQL DML, takich jak wstawianie, usuwanie oraz modyfikacja danych?

Jak częstość próbkowania wpływa na

Graficzny interfejs użytkownika, który umożliwia wprowadzanie danych do bazy, to

Kod w języku JavaScript, który został zapisany, daje w wyniku działania

W tabeli pracownicy zdefiniowano klucz główny jako INTEGER z atrybutami NOT NULL oraz AUTO_INCREMENT. Dodatkowo zdefiniowano kolumny imie oraz nazwisko. W przypadku wykonania poniższej kwerendy SQL wprowadzającej dane, w której pominięto pole klucza, w bazie danych MySQL wystąpi

|

Dokument HTML określa akapit oraz obrazek. Aby obrazek był wyświetlany przez przeglądarkę w tej samej linii co akapit po jego lewej stronie, należy w stylu CSS obrazka uwzględnić właściwość

Które tabele będą analizowane w wyniku tego polecenia?

| CHECK TABLE pracownicy CHANGED; |

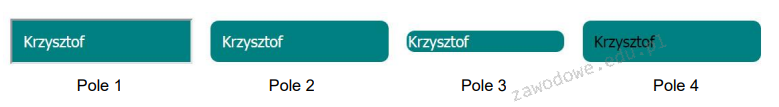

Które z pól edycyjnych zostało stylizowane według podanego wzoru, zakładając, że pozostałe atrybuty pola mają wartości domyślne, a użytkownik wpisał imię Krzysztof w przeglądarce?

Wskaż polecenie do iteracji.

Kaskadowe arkusze stylów są tworzone w celu

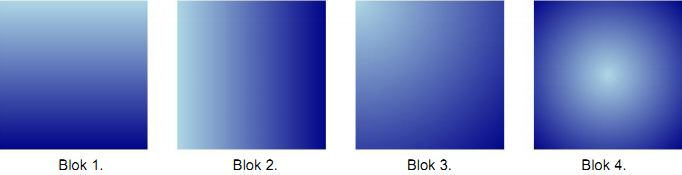

Wskaż blok, który jest sformatowany zgodnie z podanym stylem CSS. ```background: linear-gradient(to right, LightBlue, DarkBlue);```

Jaka funkcja w PHP pozwala na wyświetlenie ciągu n znaków @?

function znaki($znak,$i++){Afunction znaki($i){Bfunction znaki($znak,$i++){Cfunction znaki($znak,$n){D |

Wartość kolumny w tabeli, która działa jako klucz podstawowy

Podczas definiowania tabeli produkty należy stworzyć pole cena, które będzie reprezentować wartość produktu. Odpowiedni typ danych dla tego pola to

W bazie danych znajduje się tabela ksiazki, która zawiera pola: tytul, id_autora, data_wypoz oraz id_czytelnika. Co dzień generowany jest raport dotyczący książek wypożyczonych w danym dniu, który prezentuje tylko tytuły książek. Która z poniższych kwerend SQL będzie odpowiednia do utworzenia tego raportu?

Który z przedstawionych kodów HTML sformatuje tekst według wzoru? (uwaga: słowo "stacji" jest zapisane większą czcionką niż reszta słów w tej linii)

Stoi nastacjilokomotywa ...

|