Pytanie 1

W jakim oprogramowaniu trzeba zmienić konfigurację, aby użytkownik mógł wybrać z listy i uruchomić jeden z różnych systemów operacyjnych zainstalowanych na swoim komputerze?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

W jakim oprogramowaniu trzeba zmienić konfigurację, aby użytkownik mógł wybrać z listy i uruchomić jeden z różnych systemów operacyjnych zainstalowanych na swoim komputerze?

Jaką rolę pełni usługa NAT działająca na ruterze?

W systemie operacyjnym Fedora foldery domowe użytkowników znajdują się w folderze

Które z poniższych stwierdzeń NIE odnosi się do pamięci cache L1?

W systemie Linux narzędzie top pozwala na

Internet Relay Chat (IRC) to protokół wykorzystywany do

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie Windows Server. Posiadają oni jedynie uprawnienia do „Zarządzania dokumentami”. Jakie kroki należy podjąć, aby naprawić ten problem?

Po dokonaniu eksportu klucza HKCU powstanie kopia rejestru zawierająca dane dotyczące ustawień

W systemie Windows do wyświetlenia treści pliku tekstowego służy polecenie

Czym jest postcardware?

Jaką wartość liczbową ma BACA zapisaną w systemie heksadecymalnym?

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

Który symbol reprezentuje przełącznik?

Jaką najwyższą liczbę urządzeń można przypisać w sieci z adresacją IPv4 klasy C?

Jakie polecenie w systemie Linux umożliwia wyświetlenie listy zawartości katalogu?

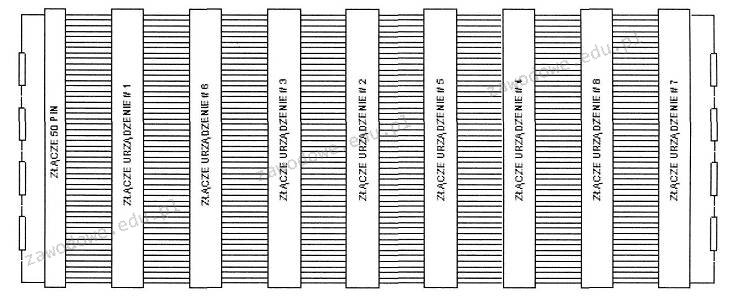

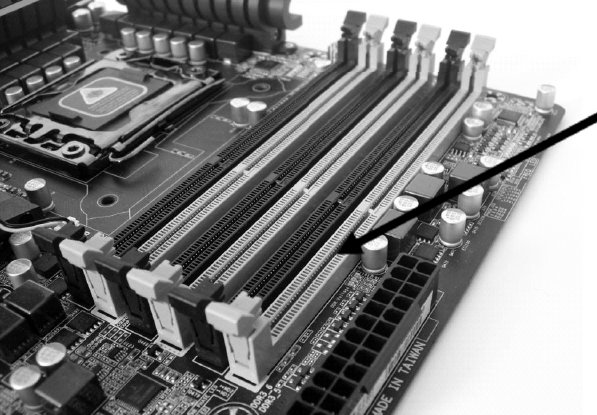

Do pokazanej na ilustracji płyty głównej nie da się podłączyć urządzenia korzystającego z interfejsu

Czym jest OTDR?

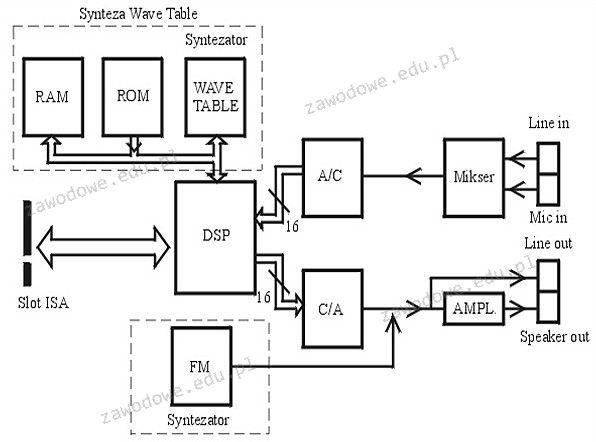

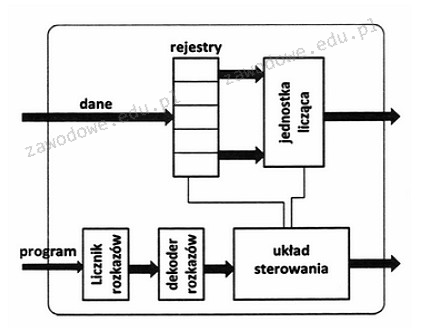

Na ilustracji zaprezentowano schemat działania

Który typ rekordu w bazie DNS (Domain Name System) umożliwia ustalenie aliasu dla rekordu A?

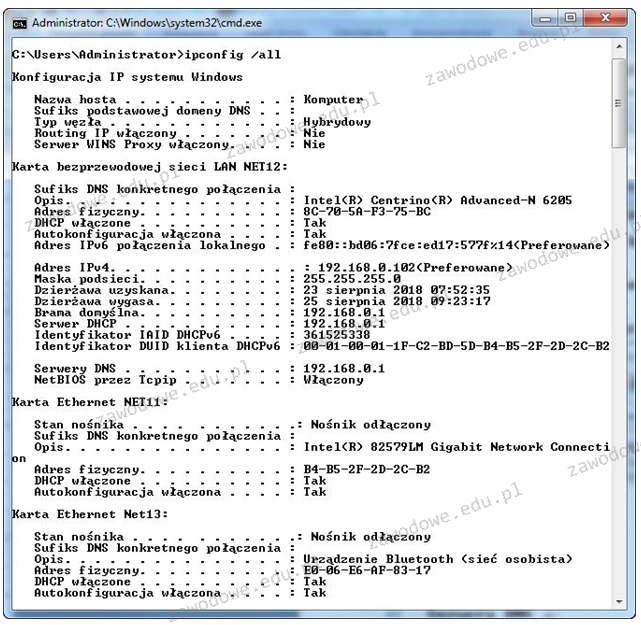

Analizując przedstawione wyniki konfiguracji zainstalowanych kart sieciowych na komputerze, można zauważyć, że

Aby przeprowadzić instalację systemu operacyjnego z rodziny Windows na stacjach roboczych, konieczne jest dodanie na serwerze usług

W jakim systemie jest przedstawiona liczba 1010(o)?

Za pomocą taśmy 60-pinowej pokazanej na ilustracji łączy się z płytą główną komputera

W systemie binarnym liczba szesnastkowa 29A będzie przedstawiona jako:

AES (ang. Advanced Encryption Standard) to?

Protokół User Datagram Protocol (UDP) należy do

Jaki typ pamięci powinien być umieszczony na płycie głównej komputera w miejscu, które wskazuje strzałka?

Jakie oprogramowanie dostarcza najwięcej informacji diagnostycznych na temat procesora CPU?

Zjawisko, w którym pliki przechowywane na dysku twardym są umieszczane w nieprzylegających do siebie klastrach, nosi nazwę

Co otrzymujemy, gdy dodamy liczby 338) oraz 718)?

Na schemacie procesora rejestry mają za zadanie przechowywać adres do

W systemie Windows, który wspiera przydziały dyskowe, użytkownik o nazwie Gość

PoE to norma

Aby zapewnić maksymalną ochronę danych przy użyciu dokładnie 3 dysków, powinny one być przechowywane w macierzy RAID

W systemie Linux wykonanie komendy passwd Ala spowoduje

Pokazany zrzut ekranu dotyczy programu

W komputerach obsługujących wysokowydajne zadania serwerowe, konieczne jest użycie dysku z interfejsem

Aby osiągnąć przepustowość 4 GB/s w obydwie strony, konieczne jest zainstalowanie w komputerze karty graficznej używającej interfejsu

Jak na diagramach sieciowych LAN oznaczane są punkty dystrybucyjne znajdujące się na różnych kondygnacjach budynku, zgodnie z normą PN-EN 50173?

Kiedy użytkownik wprowadza w wierszu poleceń komendę ping www.onet.pl, otrzymuje komunikat: "Żądanie polecenia ping nie może znaleźć hosta www.onet.pl. Sprawdź nazwę i ponów próbę." Natomiast po wpisaniu polecenia ping 213.180.141.140 (adres IP serwera www.onet.pl) użytkownik otrzymuje odpowiedź z serwera. Jakie mogą być przyczyny tego zjawiska?