Pytanie 1

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jakie z wymienionych narzędzi służy do emulacji mobilnych urządzeń podczas developowania aplikacji?

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

Wskaż algorytm sortowania, który nie jest stabilny?

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Jakie są kluczowe korzyści z wykorzystania frameworków podczas programowania aplikacji desktopowych?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Jakie działanie wykonuje polecenie "git pull"?

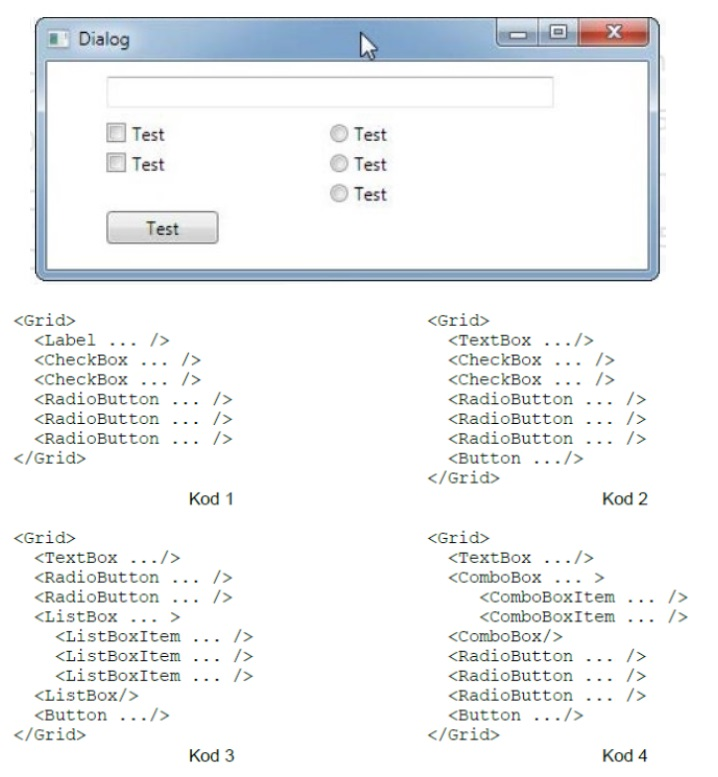

Wskaź kod, który spowoduje wyświetlenie okna dialogowego przedstawionego na ilustracji. Dla uproszczenia kodu, zrezygnowano z atrybutów znaczników

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Która z wymienionych metod może pomóc w walce z uzależnieniem od internetu?

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?

Jakie informacje można uzyskać na temat metod w klasie Point?

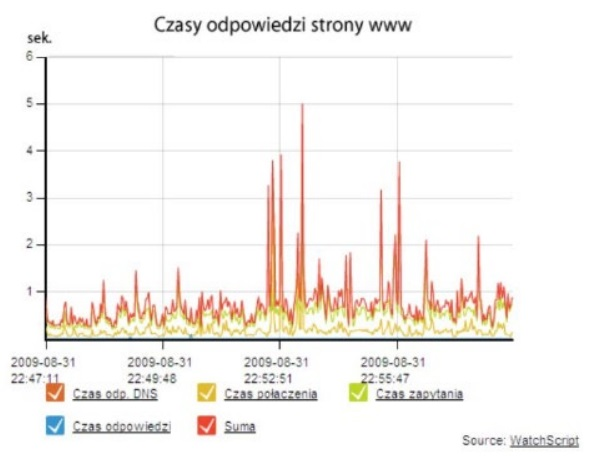

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

W jednostce centralnej, za obliczenia na liczbach zmiennoprzecinkowych odpowiada

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

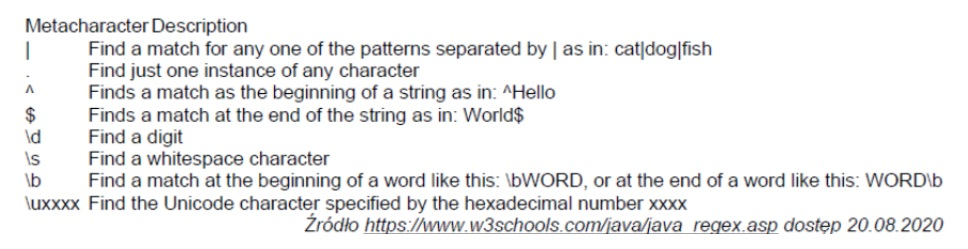

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

Który z wymienionych elementów stanowi przykład złożonego typu danych?

Aplikacje funkcjonujące w systemach Android do komunikacji z użytkownikiem wykorzystują klasę

Jakie operacje na plikach można uznać za podstawowe?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

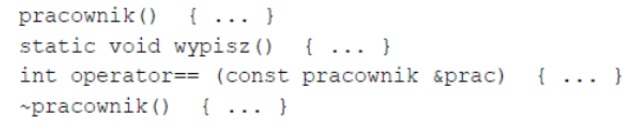

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

Jakie elementy powinny być ujęte w dokumentacji programu?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Jakie jest wyjście działania kompilatora?

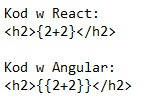

Jaki tekst zostanie wyświetlony po uruchomieniu jednego z poniższych fragmentów kodu?

Jakie jest główne zadanie debuggera w środowisku programowania?

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?