Pytanie 1

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

Który z języków programowania jest powszechnie stosowany do tworzenia interfejsów użytkownika przy użyciu XAML?

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

Pierwszym krokiem w procesie tworzenia aplikacji jest

Który z algorytmów ma złożoność O(n<sup>2</sup>)?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

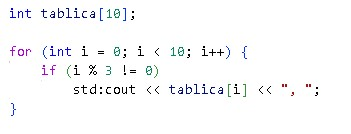

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

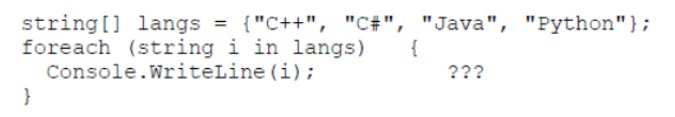

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzoną w tej linii?

Jaką rolę odgrywa pamięć operacyjna (RAM) w komputerowym systemie?

W jakim celu wykorzystuje się diagram Gantta?

Jakie składniki powinien mieć plan projektu?

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

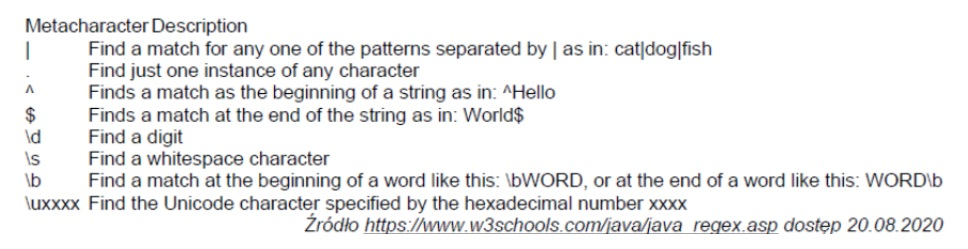

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

Jakie elementy powinny być uwzględnione w scenariuszu testów aplikacji?

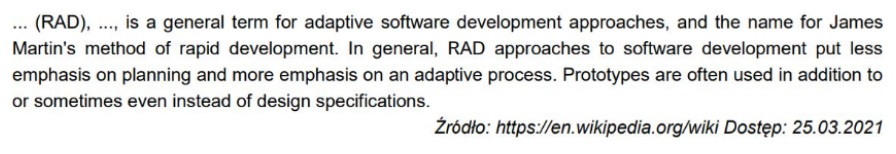

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

Rozpoczęcie tworzenia procedury składowej o nazwie dodajUsera w MS SQL wymaga użycia poleceń

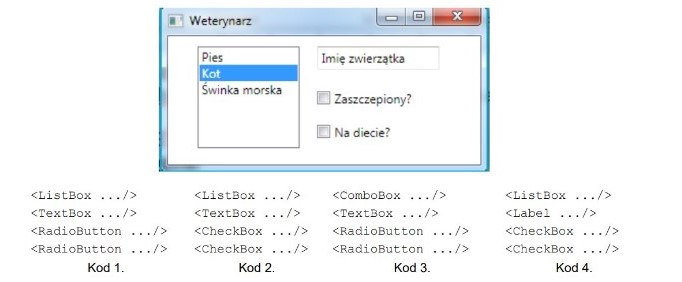

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Które z poniższych stwierdzeń najlepiej charakteryzuje tablicę asocjacyjną?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Jakie są różnice między typem łańcuchowym a typem znakowym?

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?