Pytanie 1

Jakie jest przeznaczenie polecenia "git merge"?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest przeznaczenie polecenia "git merge"?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Która z wymienionych cech dotyczy klasy statycznej?

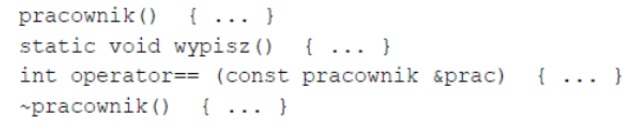

W klasie pracownik zdefiniowano opisane metody. Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści: cout << "Obiekt został usunięty";

Jakie jest wyjście działania kompilatora?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

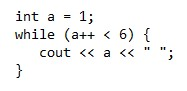

Po uruchomieniu podanego kodu w języku C++ w konsoli pojawi się ciąg liczb

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?

Jakie jest znaczenie klasy abstrakcyjnej?

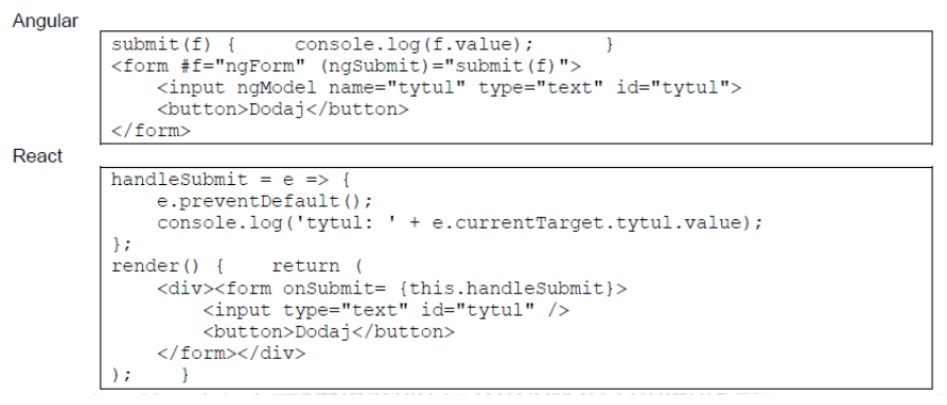

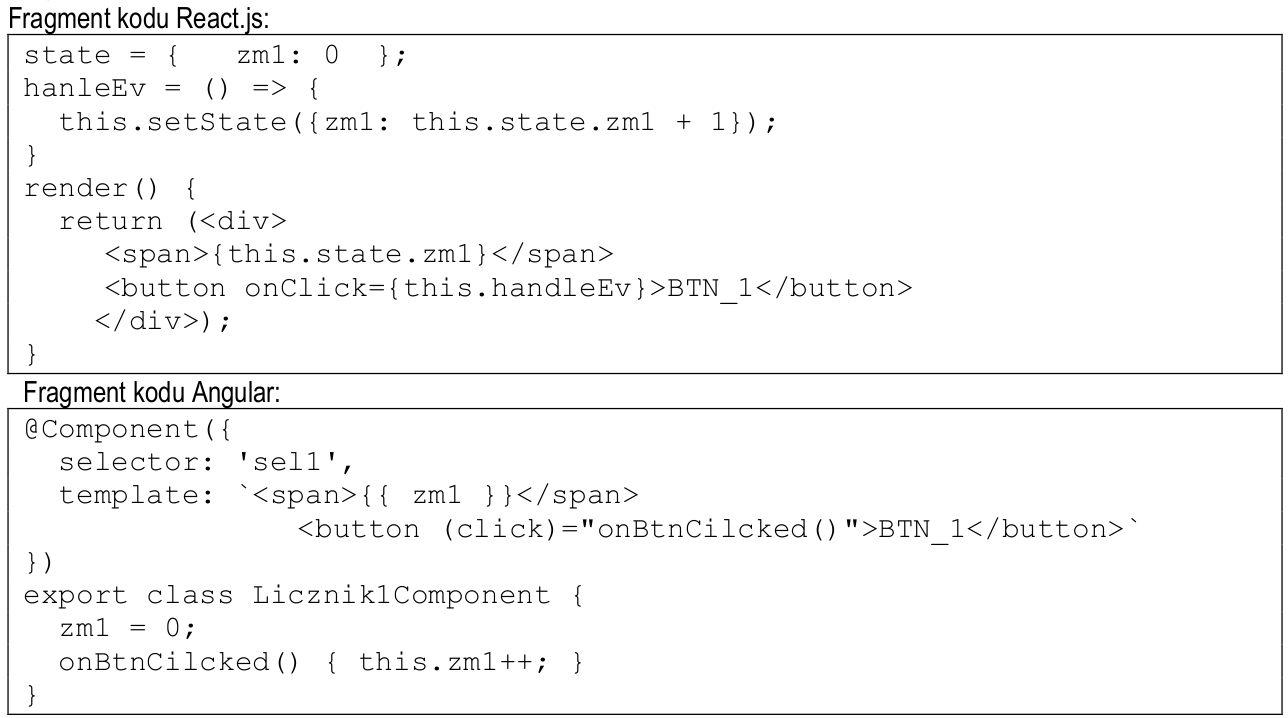

Przedstawiono funkcjonalnie równoważne fragmenty kodu aplikacji Angular oraz React.js.

Wskaż typy numeryczne o stałej precyzji

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

W jednostce centralnej, za obliczenia na liczbach zmiennoprzecinkowych odpowiada

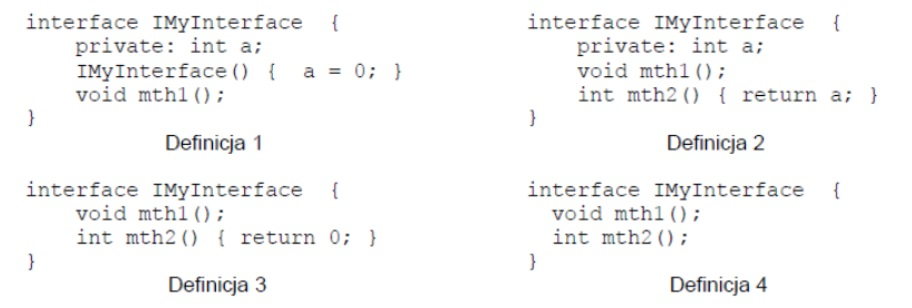

Jakie jest poprawne określenie interfejsu (szablonu klasy) w języku Java?

Który z wymienionych typów stanowi przykład typu znakowego?

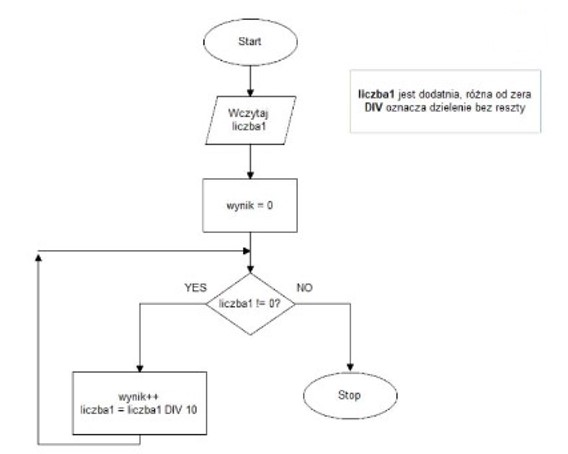

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Jakie środowisko jest przeznaczone do tworzenia aplikacji mobilnych dla urządzeń Apple, wykorzystujące różne języki programowania, takie jak Java i Objective C?

Jakie są różnice między kompilatorem a interpretem?

Jakie jest główne zadanie ochrony danych osobowych?

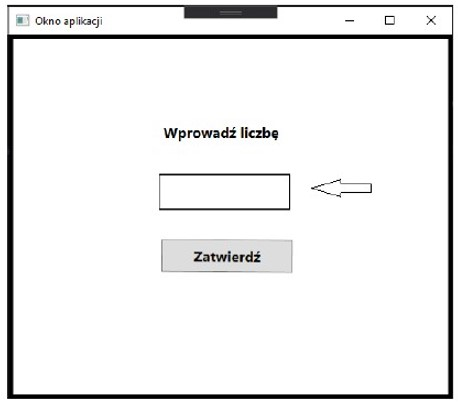

Z jakiego obiektu można skorzystać, aby stworzyć kontrolkę wskazaną strzałką na ilustracji?

Jakie jest zadanie interpretera?

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

Czym jest ochrona własności intelektualnej?

W jakim przypadku algorytm sortowania bąbelkowego osiąga najlepszą wydajność?

Jakie informacje można uzyskać na temat metod w klasie Point?

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólem, drętwieniem oraz zaburzeniami czucia w rejonie 1-3 palca ręki jest

Wynik dodawania liczb binarnych 1101 i 1001 to

Wskaż algorytm sortowania, który nie jest stabilny?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

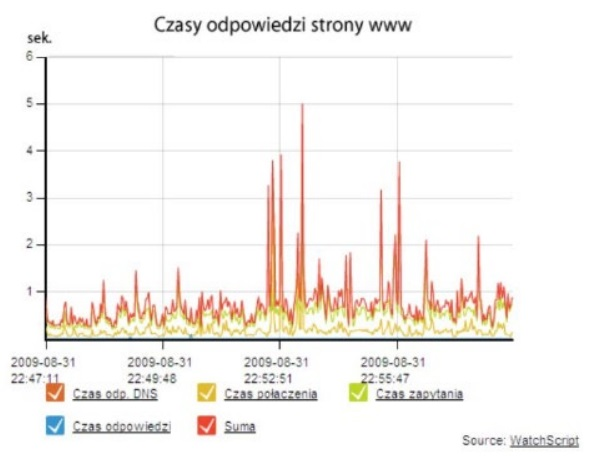

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

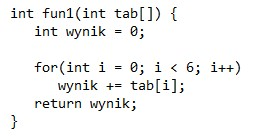

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w sposób następujący: int tablica[6] = {3,4,2,4,10,0};?

Jakie działanie wykonuje polecenie "git pull"?

Jaką wartość jest w stanie przechować tablica jednowymiarowa?