Pytanie 1

W systemie Ubuntu, które polecenie umożliwia bieżące monitorowanie działających procesów i aplikacji?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

W systemie Ubuntu, które polecenie umożliwia bieżące monitorowanie działających procesów i aplikacji?

Zjawisko przesłuchu w sieciach komputerowych polega na

Jaki jest główny cel stosowania maski podsieci?

Jakie polecenie w systemie Linux pozwala na zarządzanie uprawnieniami do plików oraz katalogów?

W systemie Linux do obserwacji działania sieci, urządzeń sieciowych oraz serwerów można zastosować aplikację

Jakie urządzenie należy wykorzystać do zestawienia komputerów w sieci przewodowej o strukturze gwiazdy?

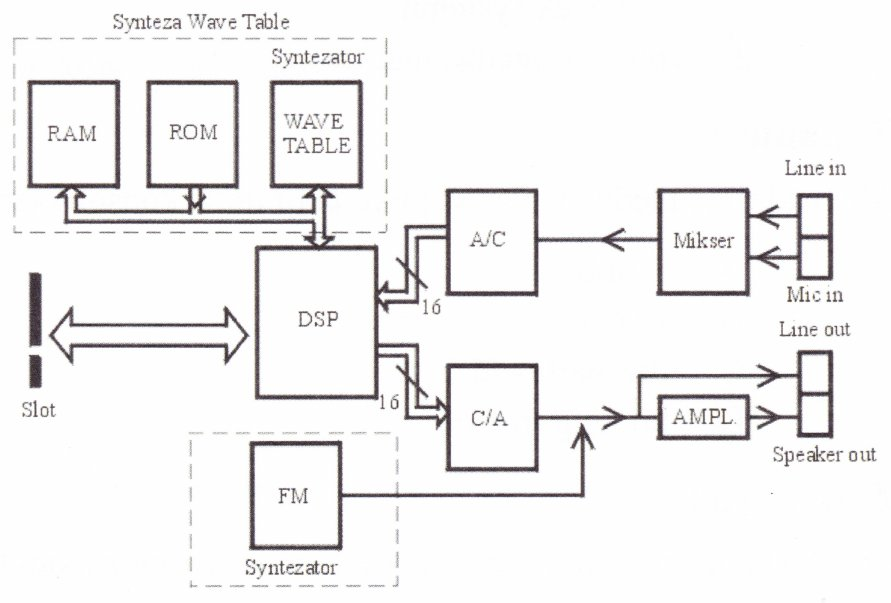

Na ilustracji przedstawiono diagram funkcjonowania

W sytuacji, gdy brakuje odpowiedniej ilości pamięci RAM do przeprowadzenia operacji, takiej jak uruchomienie aplikacji, system Windows pozwala na przeniesienie nieużywanych danych z pamięci RAM do pliku

Zainstalowanie serwera WWW w środowisku Windows Server zapewnia rola

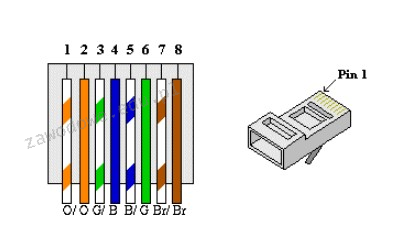

Na rysunku przedstawiono schemat ethernetowego połączenia niekrosowanych, ośmiopinowych złączy 8P8C. Jaką nazwę nosi ten schemat?

Najskuteczniejszym sposobem na wykonanie codziennego archiwizowania pojedynczego pliku o wielkości 4,8 GB, na jednym komputerze bez dostępu do Internetu jest

W zestawieniu przedstawiono istotne parametry techniczne dwóch typów interfejsów. Z powyższego wynika, że SATA w porównaniu do ATA charakteryzuje się

| Table Comparison of parallel ATA and SATA | ||

|---|---|---|

| Parallel ATA | SATA 1.5 Gb/s | |

| Bandwidth | 133 MB/s | 150 MB/s |

| Volts | 5V | 250 mV |

| Number of pins | 40 | 7 |

| Cable length | 18 in. (45.7 cm) | 39 in. (1 m) |

Najczęstszą przyczyną niskiej jakości wydruku z drukarki laserowej, która objawia się widocznym rozmazywaniem tonera, jest

W architekturze sieci lokalnych opartej na modelu klient - serwer

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość:

Aby zapewnić, że komputer uzyska od serwera DHCP określony adres IP, należy na serwerze zdefiniować

W specyfikacji IEEE 802.3af opisano technologię dostarczania energii elektrycznej do różnych urządzeń sieciowych jako

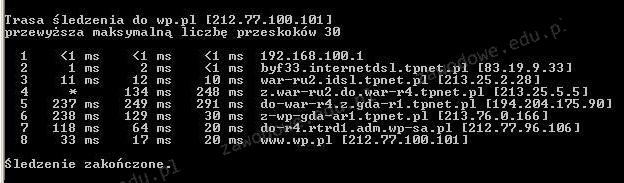

Jaki wynik działania którego z poleceń w systemie Windows jest zaprezentowany na rysunku?

Jakim parametrem definiuje się stopień zmniejszenia mocy sygnału w danej parze przewodów po przejściu przez cały tor kablowy?

Aby zorganizować pliki na dysku w celu poprawy wydajności systemu, należy:

Jakie medium transmisyjne stosują myszki bluetooth do łączności z komputerem?

Która para: protokół – warstwa, w której funkcjonuje protokół, jest prawidłowo zestawiona według modelu TCP/IP?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Przy zmianach w rejestrze Windows w celu zapewnienia bezpieczeństwa należy najpierw

Jakie urządzenie w sieci lokalnej NIE ROZDZIELA obszaru sieci komputerowej na domeny kolizyjne?

Element obliczeń zmiennoprzecinkowych to

W standardzie IEEE 802.3af metoda zasilania różnych urządzeń sieciowych została określona przez technologię

Oświetlenie oparte na diodach LED w trzech kolorach wykorzystuje skanery typu

Urządzenie przedstawione na rysunku

Jakie protokoły przesyłają regularne kopie tablic routingu do sąsiednich ruterów, nie zawierając pełnych informacji o odległych urządzeniach routujących?

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

Jakie będą wydatki na zakup kabla UTP kat.5e potrzebnego do stworzenia sieci komputerowej składającej się z 6 stanowisk, przy średniej odległości każdego stanowiska od przełącznika równiej 9m? Należy doliczyć m zapasu dla każdej linii kablowej, a cena za metr kabla wynosi 1,50 zł?

Który z komponentów komputera można wymienić bez konieczności wyłączania zasilania?

Jakie ustawienie należy wprowadzić przy konfiguracji serwera DHCP?

Jakie jest znaczenie jednostki dpi, która występuje w specyfikacjach skanerów i drukarek?

Jakie oprogramowanie należy zainstalować, aby serwer Windows mógł obsługiwać usługi katalogowe?

Który adres IP jest najwyższy w sieci 196.10.20.0/26?

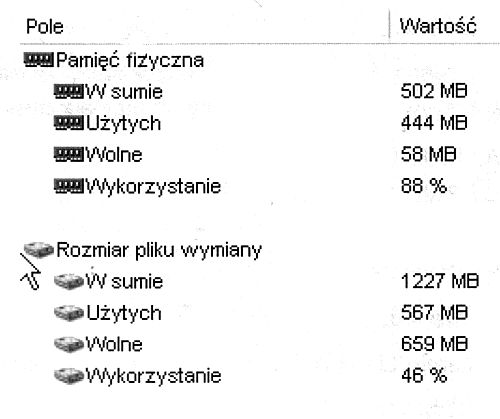

Zgodnie z zamieszczonym fragmentem testu w systemie komputerowym zainstalowane są

W trakcie instalacji oraz konfiguracji serwera DHCP w systemach z rodziny Windows Server istnieje możliwość dodania zastrzeżeń adresów, które określą

Wartość koloru RGB(255, 170, 129) odpowiada zapisie