Pytanie 1

Czym jest ochrona własności intelektualnej?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Czym jest ochrona własności intelektualnej?

Który z poniższych aspektów najdokładniej określa cel realizacji projektu?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Jaka jest składnia komentarza jednoliniowego w języku Python?

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

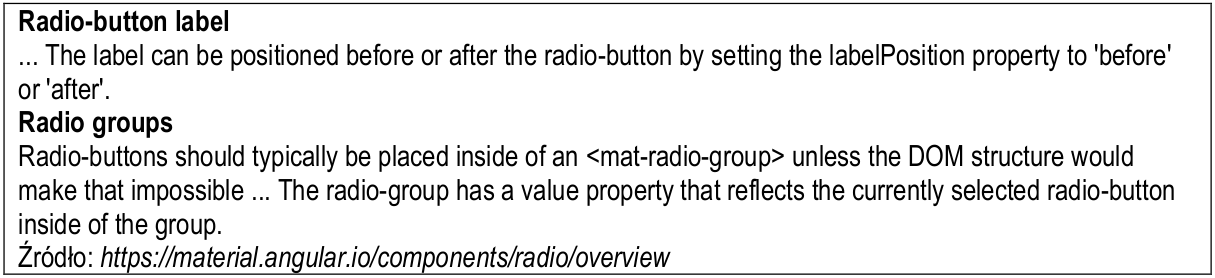

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Co to jest choroba związana z wykonywaniem zawodu?

Jakie jest podstawowe środowisko do tworzenia aplikacji desktopowych przy użyciu języka C#?

Jakie są kluczowe etapy realizacji projektu programistycznego?

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Jakie jest główne zadanie debuggera w środowisku programowania?

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

Który z algorytmów ma złożoność O(n<sup>2</sup>)?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

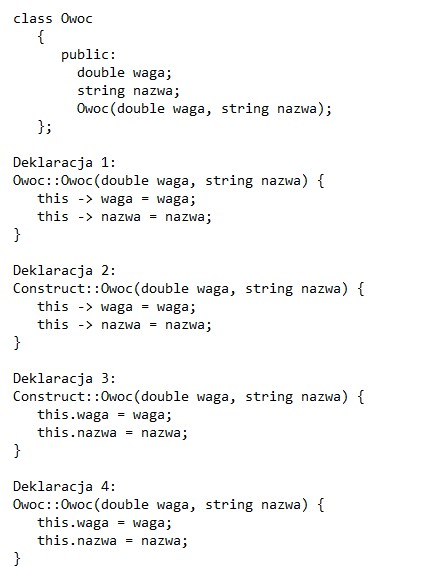

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak w

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

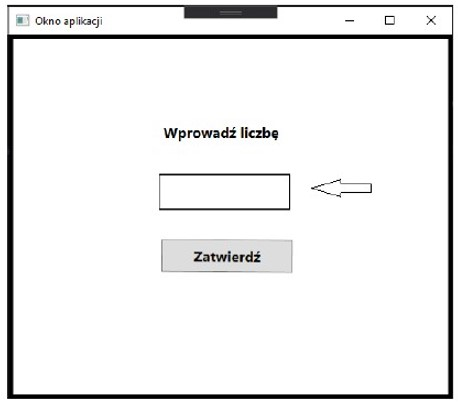

Z jakiego obiektu można skorzystać, aby stworzyć kontrolkę wskazaną strzałką na ilustracji?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Który z wymienionych etapów w procesie przetwarzania instrukcji przez procesor odbywa się jako pierwszy?

Który z wymienionych sposobów może przyczynić się do optymalizacji kodu źródłowego?

Termin ryzyko zawodowe odnosi się do

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Jaką kategorię reprezentuje typ danych "array"?

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

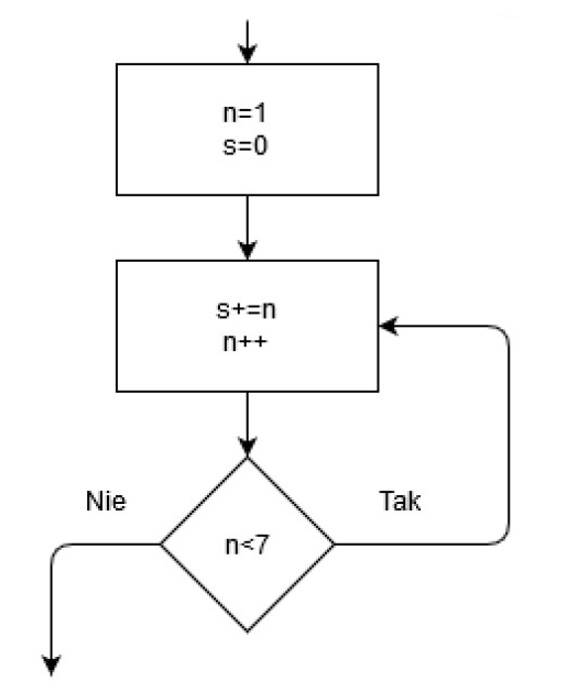

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

Jakie są cechy testów interfejsu?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

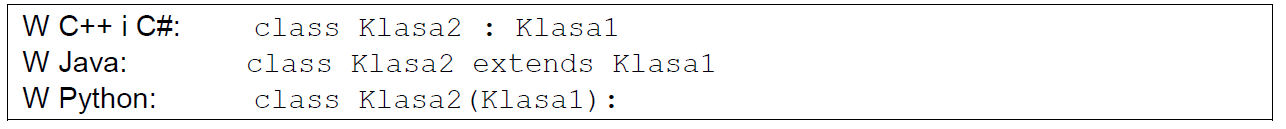

Sposób deklaracji Klasa2 wskazuje, że

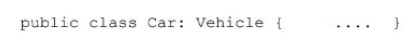

Zapisany fragment w C# wskazuje na definicję klasy Car, która

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

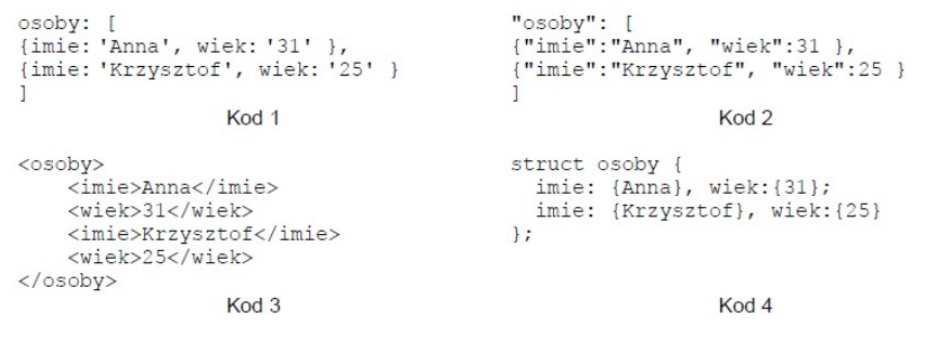

Wskaż poprawny pod względem składniowym kod dla formatu JSON, który jest używany do wymiany danych między backendem a frontendem aplikacji.