Pytanie 1

Jakie jest przeznaczenie komentarzy w kodzie źródłowym programu?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Jakie jest przeznaczenie komentarzy w kodzie źródłowym programu?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Które z wymienionych pól klasy można zainicjalizować przed stworzeniem obiektu?

Jaką rolę odgrywa program Jira?

Aplikacje funkcjonujące w systemach Android do komunikacji z użytkownikiem wykorzystują klasę

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

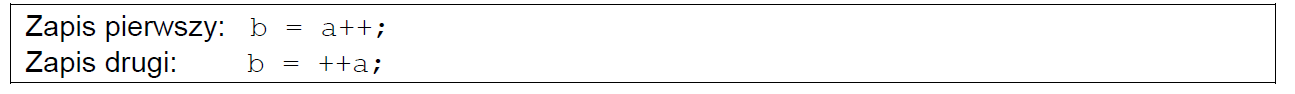

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

W jakim celu wykorzystuje się diagram Gantta?

Jakie są główne cechy architektury klient-serwer?

Czym jest klasa w programowaniu obiektowym?

Jakie funkcje realizuje polecenie "git clone"?

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

Wartość liczby 1AF, zapisana w systemie szesnastkowym, po przeliczeniu na system dziesiętny wynosi

Jakie są kluczowe etapy realizacji projektu programistycznego?

Co to jest choroba związana z wykonywaniem zawodu?

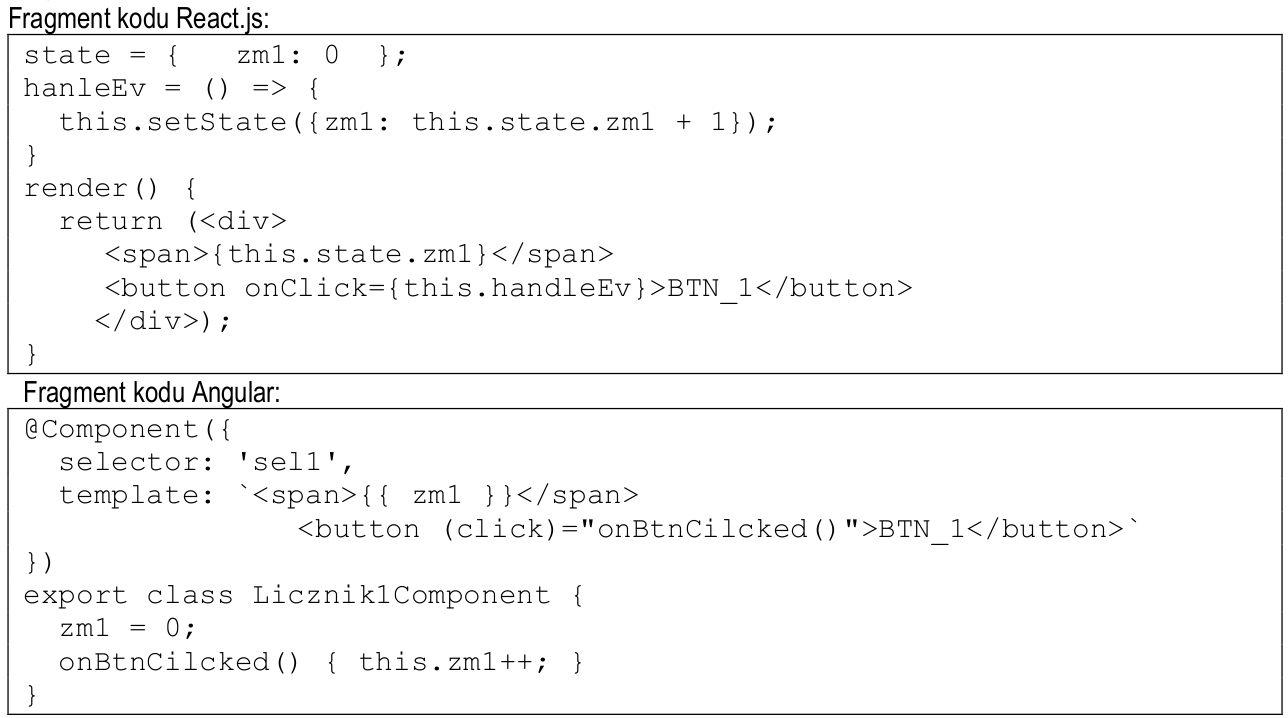

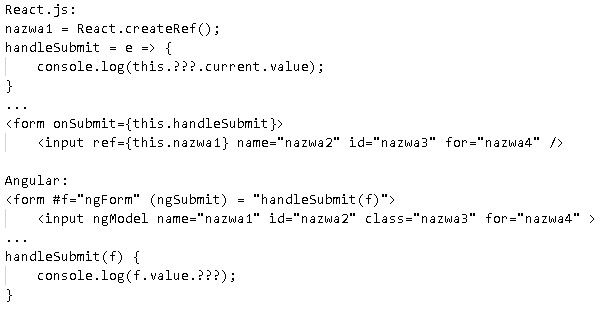

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

Jakiego kwalifikatora powinno się użyć dla metody, aby umożliwić do niej dostęp jedynie z wnętrza tej klasy oraz klas dziedziczących, a także, by metoda ta nie była dostępna w żadnej funkcji?

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Które z wymienionych stwierdzeń najcelniej opisuje proces uruchamiania aplikacji?

W jakim przypadku algorytm sortowania bąbelkowego osiąga najlepszą wydajność?

Jakie sformułowanie najlepiej oddaje złożoność obliczeniową algorytmu quicksort?

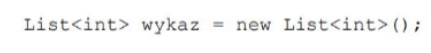

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są

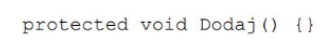

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

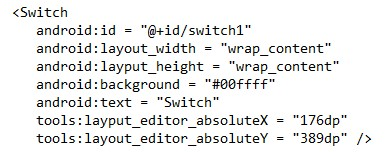

Kod przedstawiony w języku XML/XAML określa

Wykorzystując React.js oraz Angular, stworzono funkcjonalnie równoważne kody źródłowe. Aby móc w metodzie handleSubmit pokazać zawartość kontrolki input w miejscu oznaczonym ???, należy odwołać się do atrybutu o nazwie

Co oznacza akronim IDE w kontekście programowania?

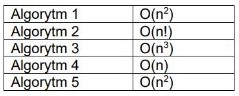

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Jakie cechy powinien posiadać skuteczny negocjator?

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

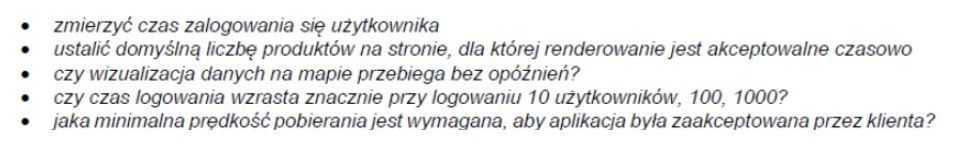

W zamieszczonej ramce znajdują się notatki testera dotyczące przeprowadzanych testów aplikacji. Jakiego typu testy planuje przeprowadzić tester?

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Jaki środek ochronny najlepiej chroni przed hałasem w biurze?