Pytanie 1

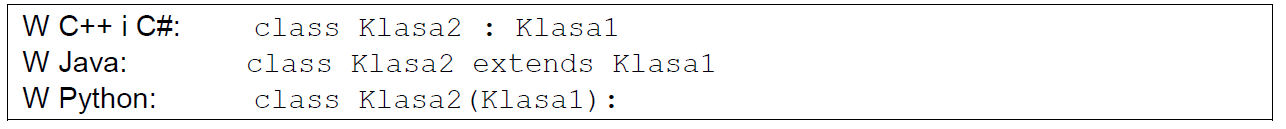

Sposób deklaracji Klasa2 wskazuje, że

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Sposób deklaracji Klasa2 wskazuje, że

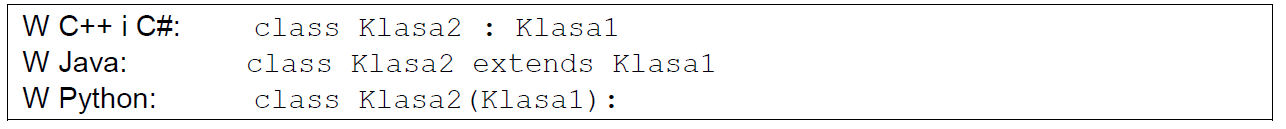

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

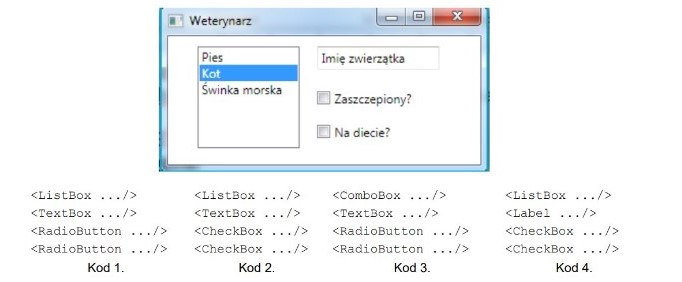

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Co oznacza akronim IDE w kontekście programowania?

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Który z wymienionych algorytmów sortowania jest najskuteczniejszy w przypadku dużych zbiorów danych w przeważającej liczbie sytuacji?

W jakim przypadku algorytm sortowania bąbelkowego osiąga najlepszą wydajność?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Które z poniższych twierdzeń najlepiej charakteryzuje metodę wirtualną?

Jakie sformułowanie najlepiej oddaje złożoność obliczeniową algorytmu quicksort?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Który z wymienionych poniżej typów danych stanowi przykład typu stałoprzecinkowego?

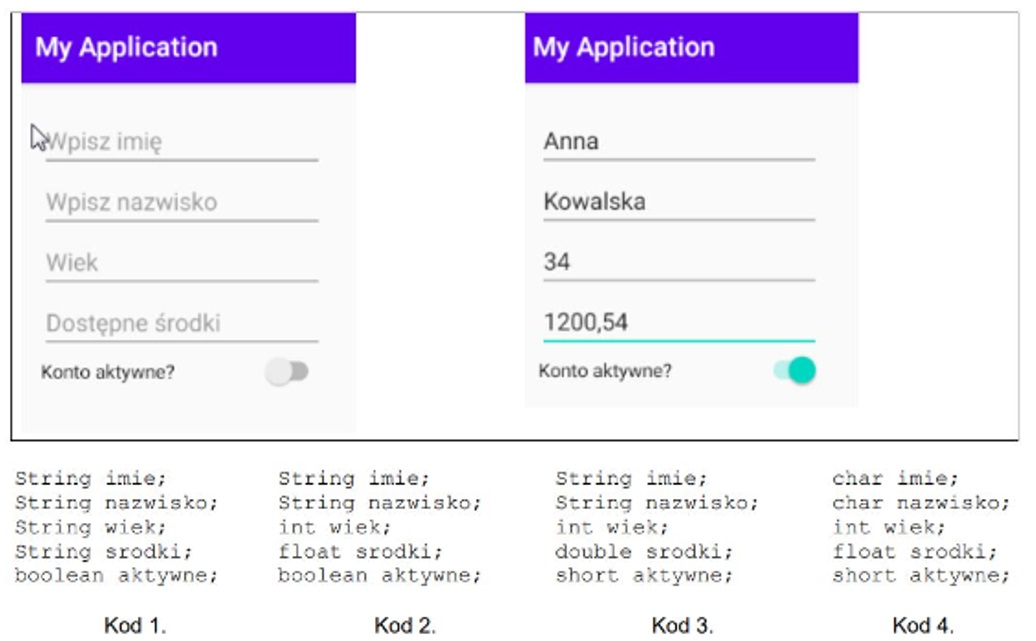

Na zaprezentowanych ilustracjach znajduje się okno aplikacji w wersji początkowej oraz po wprowadzeniu danych. Przyjmując, że pole "Dostępne środki" służy do wprowadzania wartości typu rzeczywistego, wskaż elementy struktury, które najlepiej odpowiadają tym danym?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Jaki jest podstawowy cel przystosowania aplikacji do publikacji w sklepie mobilnym?

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

Jaki jest zasadniczy cel ataku phishingowego?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Która funkcja z biblioteki jQuery w JavaScript służy do naprzemiennego dodawania oraz usuwania klasy z elementu?

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

Który z protokołów w modelu TCP/IP odpowiada za pewne przesyłanie danych?

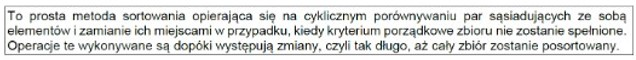

Prezentowana metoda jest realizacją algorytmu

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Co należy do zadań interpretera?

Jakie narzędzie można wykorzystać do tworzenia aplikacji mobilnych typu cross-platform w C#?

Jaki framework jest powszechnie wykorzystywany do rozwijania aplikacji desktopowych w języku C++?

Jakie jest najważniejsze działanie w trakcie analizy wymagań klienta przed rozpoczęciem realizacji projektu aplikacji?

Który z wymienionych typów testów najlepiej ocenia odporność aplikacji na intensywne obciążenie?

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

Jakie cechy powinien posiadać skuteczny negocjator?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?