Pytanie 1

Jakie polecenie uruchamia edytor polityk grup w systemach z rodziny Windows Server?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie uruchamia edytor polityk grup w systemach z rodziny Windows Server?

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

Uzyskanie przechowywania kopii często odwiedzanych witryn oraz zwiększenia bezpieczeństwa przez odfiltrowanie konkretnych treści w sieci Internet można osiągnąć dzięki

Brak odpowiedzi na to pytanie.

Osoba korzystająca z komputera udostępnia w sieci Internet pliki, które posiada. Prawa autorskie będą złamane, gdy udostępni

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych od siebie o 600m?

Jakie polecenie w systemie Windows przeznaczonym dla stacji roboczej umożliwia ustalenie wymagań logowania dla wszystkich użytkowników tej stacji?

Co oznacza skrót WAN?

Usługi na serwerze są konfigurowane za pomocą

Jak nazywa się licencja oprogramowania, która pozwala na bezpłatne rozpowszechnianie aplikacji?

Zgodnie z normą Fast Ethernet 100Base-TX, maksymalna długość kabla miedzianego UTP kategorii 5e, który łączy bezpośrednio dwa urządzenia sieciowe, wynosi

Brak odpowiedzi na to pytanie.

Który z poniższych adresów IPv4 należy do klasy C?

Sprzęt, który umożliwia konfigurację sieci VLAN, to

Która z kart graficznych nie będzie kompatybilna z monitorem, posiadającym złącza pokazane na ilustracji (zakładając, że nie można użyć adaptera do jego podłączenia)?

Jakie urządzenie jest kluczowe dla połączenia pięciu komputerów w sieci o strukturze gwiazdy?

W normie PN-EN 50174 nie znajdują się wytyczne dotyczące

Adware to rodzaj oprogramowania

W systemie Windows do przeprowadzania aktualizacji oraz przywracania sterowników sprzętowych należy wykorzystać narzędzie

Pokazany zrzut ekranu dotyczy programu

Jakiego typu wkrętak należy użyć do wypięcia dysku twardego mocowanego w laptopie za pomocą podanych śrub?

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

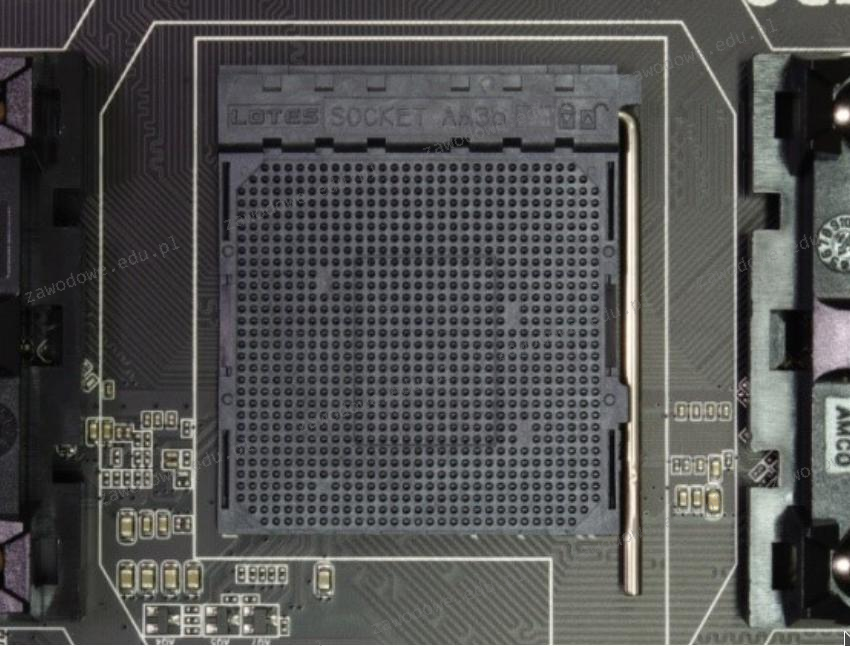

Procesory AMD z gniazdem AM2+ będą prawidłowo funkcjonować na płycie głównej, która ma podstawkę socket

W schemacie logicznym struktury okablowania, zgodnie z polską terminologią zawartą w normie PN-EN 50174, cechą kondygnacyjnego punktu dystrybucyjnego jest to, że

Brak odpowiedzi na to pytanie.

Jakie złącze powinna mieć karta graficzna, aby mogła być bezpośrednio podłączona do telewizora LCD, który ma tylko analogowe złącze do komputera?

Aby przeprowadzić rezerwację adresów IP w systemie Windows Server na podstawie fizycznych adresów MAC urządzeń, konieczne jest skonfigurowanie usługi

W systemie działającym w trybie wielozadaniowości z wywłaszczeniem program, który zatrzymał się

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie operacyjnym Linux służy do prezentowania konfiguracji interfejsów sieciowych?

Wyświetlony stan ekranu terminala został uzyskany podczas testu realizowanego w środowisku Windows. Techniczny pracownik zdobył w ten sposób informacje o:

W systemie Linux polecenie touch jest używane do

Brak odpowiedzi na to pytanie.

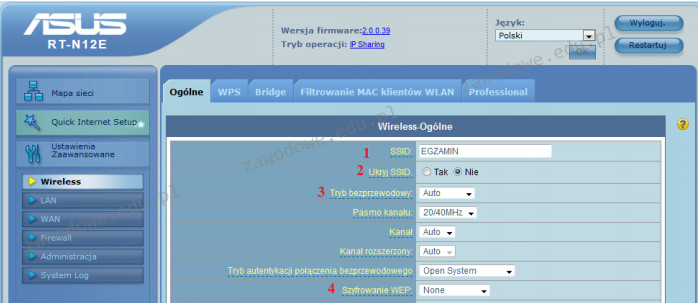

Aby zatuszować identyfikator sieci bezprzewodowej, należy zmodyfikować jego ustawienia w ruterze w polu oznaczonym numerem

Co otrzymujemy po zsumowaniu liczb 33(8) oraz 71(8)?

Jakim wynikiem jest suma liczb binarnych 1001101 oraz 11001?

Brak odpowiedzi na to pytanie.

Funkcja systemu Windows Server, umożliwiająca zdalną instalację systemów operacyjnych na komputerach kontrolowanych przez serwer, to

W którym typie macierzy, wszystkie fizyczne dyski są postrzegane jako jeden dysk logiczny?

Brak odpowiedzi na to pytanie.

Wskaż aplikację w systemie Linux, która służy do kompresji plików.

Najmniejszy czas dostępu charakteryzuje się

W lokalnej sieci uruchomiono serwer odpowiedzialny za przydzielanie dynamicznych adresów IP. Jaką usługę należy aktywować na tym serwerze?

Na płycie głównej z gniazdem pokazanym na fotografii możliwe jest zainstalowanie procesora

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Zanim przystąpimy do prac serwisowych dotyczących modyfikacji rejestru systemu Windows, konieczne jest wykonanie