Pytanie 1

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

Jakie oprogramowanie służy jako przykład programu do komunikacji audio-wideo?

Teoria wyznaczania celów definiuje właściwie sformułowany cel jako SMART, od pierwszych liter słów: specyficzny, Mierzalny, Ambitny, Realny oraz Terminowy. Wskaź, który cel wymaga wysiłku i stanowi wyzwanie dla pracownika?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Dziedziczenie jest używane, gdy zachodzi potrzeba

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Jakie funkcje realizuje polecenie "git clone"?

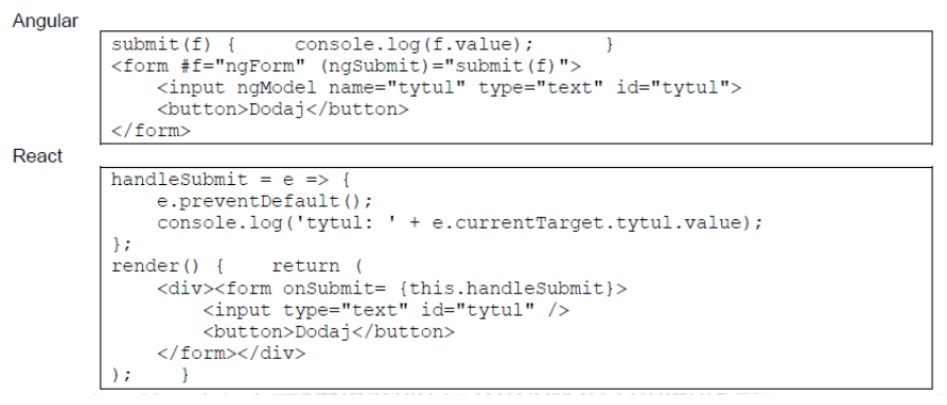

Jakie będzie działanie przedstawionych dwóch równoważnych fragmentów kodu źródłowego?

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

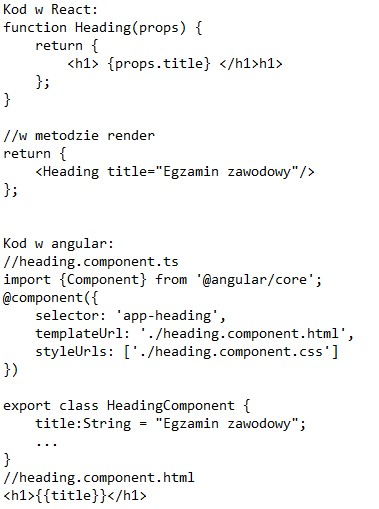

Przedstawiono funkcjonalnie równoważne fragmenty kodu aplikacji Angular oraz React.js.

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

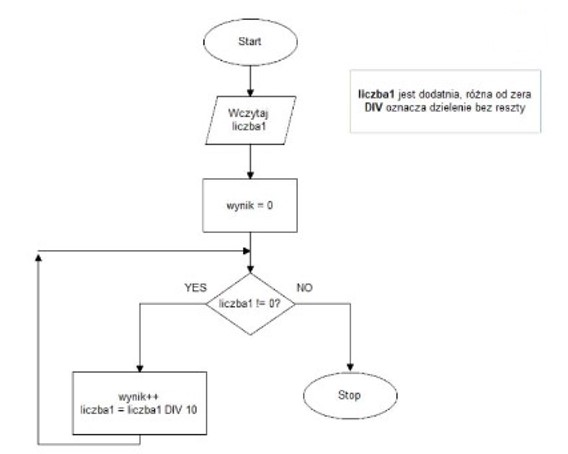

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Jaki język programowania został stworzony z myślą o tworzeniu aplikacji na system Android?

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

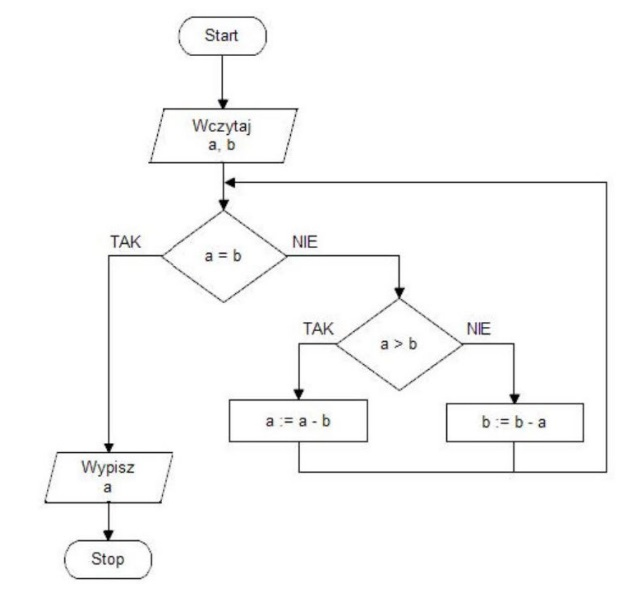

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje WPF?

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Czym jest ochrona własności intelektualnej?

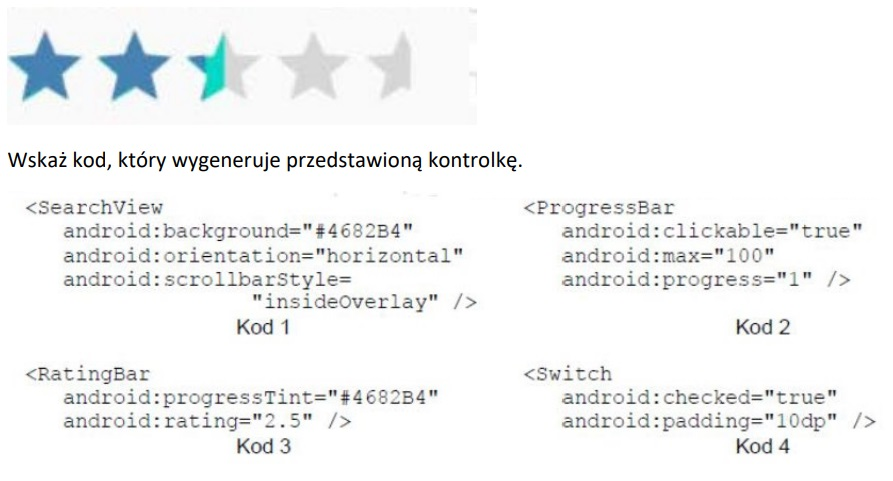

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

W jaki sposób definiuje się konstruktor kopiujący w ramach klasy?

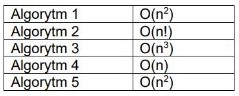

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Które z wymienionych stanowi przykład zagrożenia fizycznego w miejscu pracy?

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?