Pytanie 1

Jakie narzędzie można wykorzystać do tworzenia aplikacji mobilnych typu cross-platform w C#?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Jakie narzędzie można wykorzystać do tworzenia aplikacji mobilnych typu cross-platform w C#?

Które z wymienionych środowisk programistycznych jest rekomendowane do developing aplikacji w języku Python z użyciem frameworka Django?

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

Jakie jest główne zadanie portali społecznościowych?

Jakie sformułowanie najlepiej oddaje złożoność obliczeniową algorytmu quicksort?

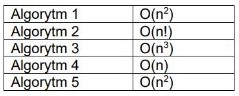

Programista pragnie wybrać algorytm, który najszybciej przetwarza dane w jego aplikacji. Na podstawie złożoności obliczeniowej przedstawionej w tabeli, należy wskazać algorytm numer

Jakie jest przeznaczenie komentarzy w kodzie źródłowym programu?

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Na jakim etapie cyklu życia projektu tworzony jest szczegółowy opis wymagań funkcjonalnych oraz niefunkcjonalnych?

Które z wymienionych stwierdzeń najcelniej opisuje proces uruchamiania aplikacji?

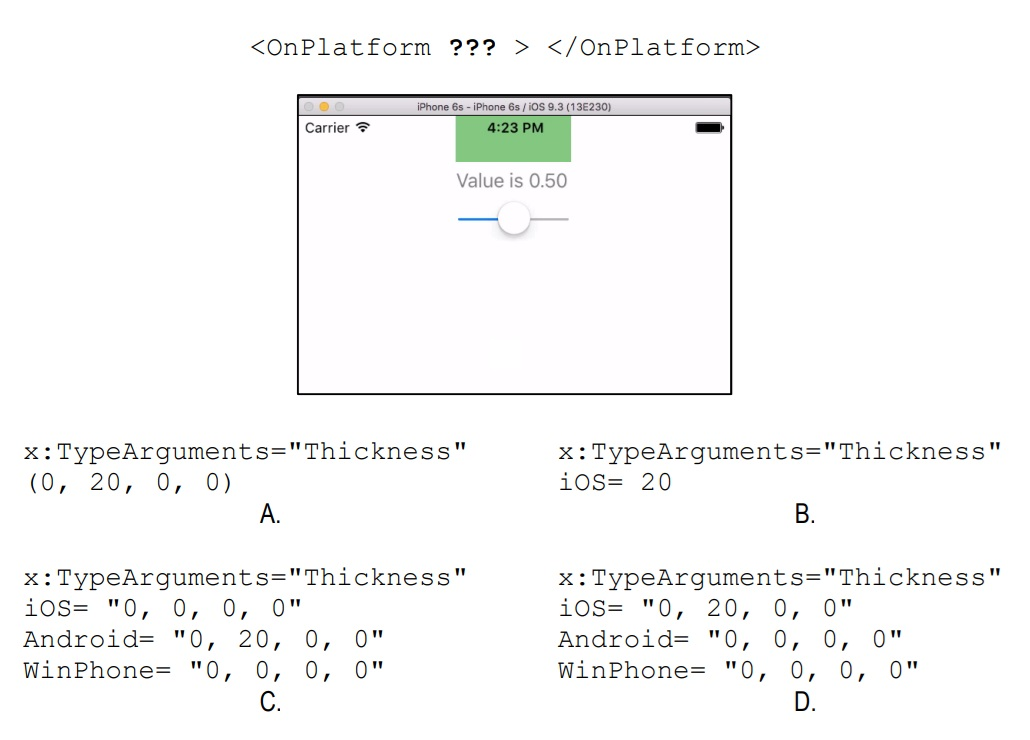

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Który z wymienionych typów stanowi przykład typu znakowego?

Która zasada zwiększa bezpieczeństwo w sieci?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

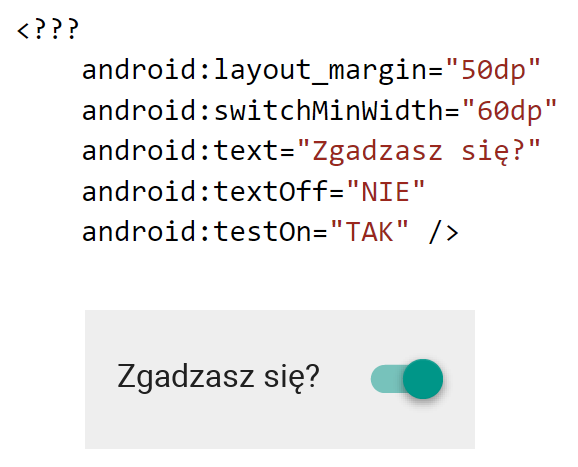

Jaką nazwę elementu interfejsu należy wprowadzić w pierwszej linii kodu, na miejscu

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Jakie są różnice między dialogiem modalnym a niemodalnym?

Który z wymienionych elementów stanowi przykład złożonego typu danych?

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n2)?

Jakie narzędzie programowe jest odpowiedzialne za konwersję kodu źródłowego na formę zrozumiałą dla maszyny, weryfikuje wszystkie polecenia pod kątem ewentualnych błędów, a następnie generuje moduł do wykonania?

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Który z poniższych aspektów najdokładniej określa cel realizacji projektu?

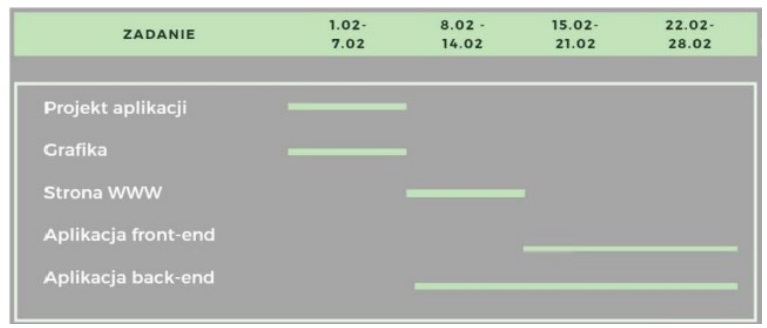

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

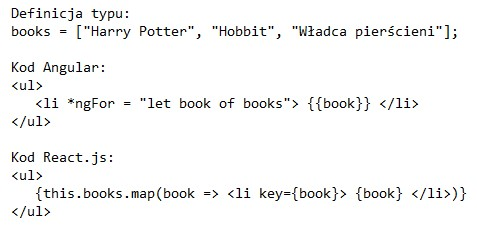

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?