Pytanie 1

Jakie są kluczowe etapy realizacji projektu programistycznego?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Jakie są kluczowe etapy realizacji projektu programistycznego?

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

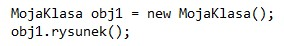

Na podstawie zamieszczonego fragmentu kodu można stwierdzić, że element o nazwie rysunek jest

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Jakie z przedstawionych rozwiązań może pomóc w unikaniu porażeń prądem w biurze?

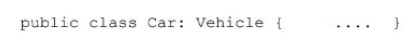

Zapisany fragment w C# wskazuje na definicję klasy Car, która

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

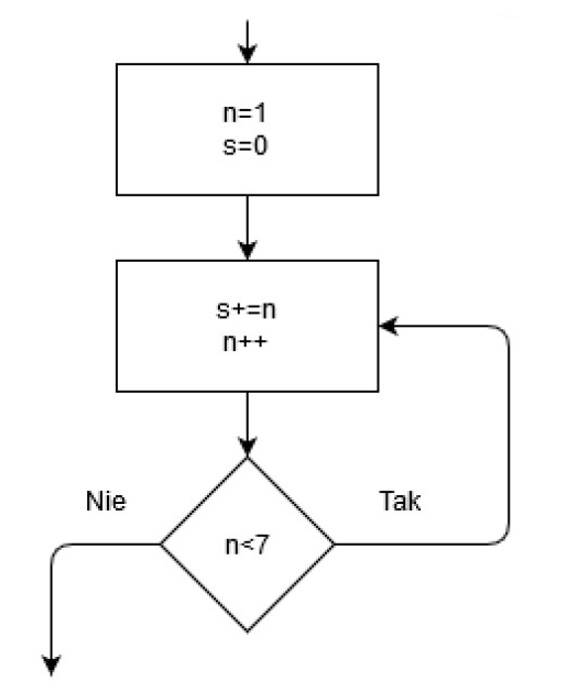

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

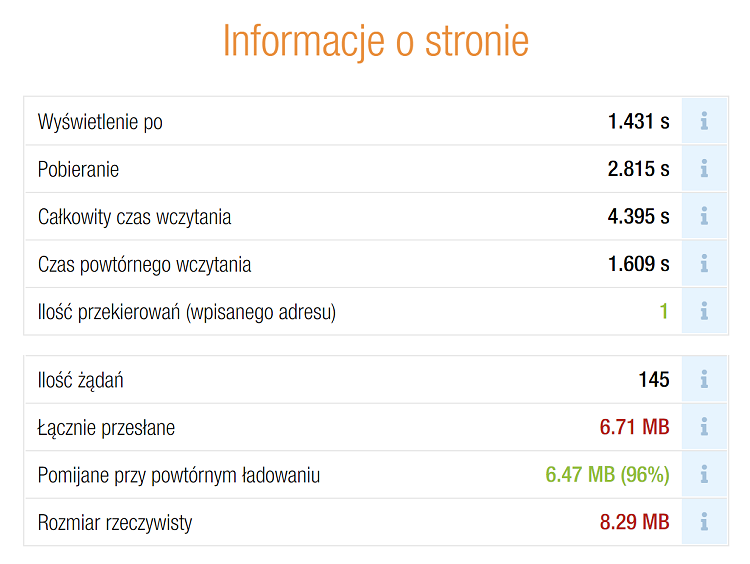

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

Jaką rolę odgrywa interpreter w kontekście programowania?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Tworząc aplikację opartą na obiektach, należy założyć, że program będzie zarządzany przez

Jakie zadanie wykonuje debugger?

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

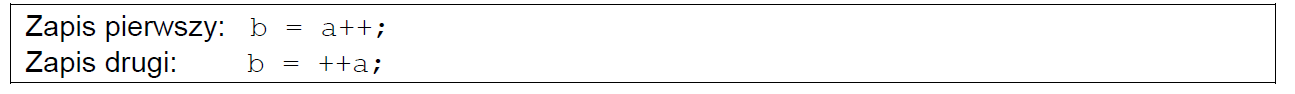

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

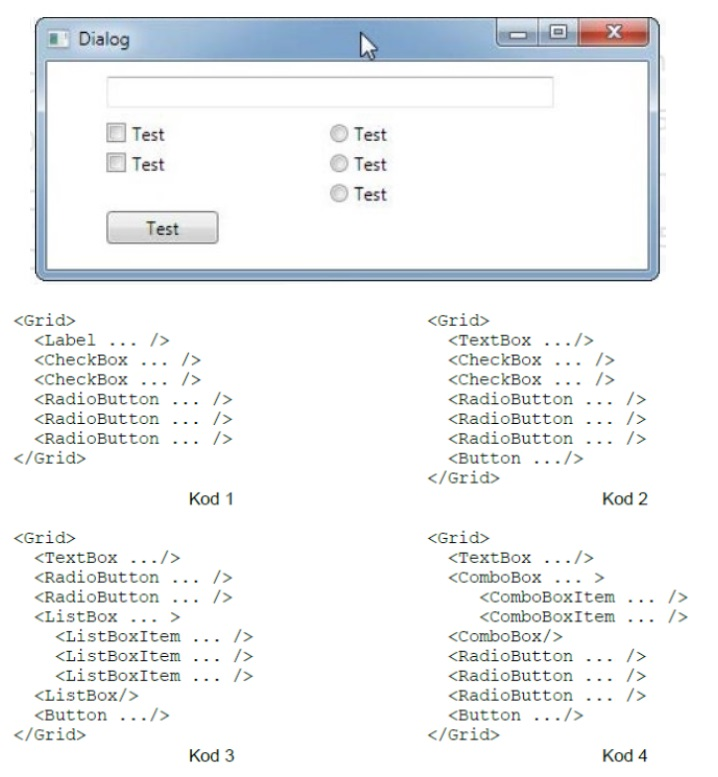

Wskaź kod, który spowoduje wyświetlenie okna dialogowego przedstawionego na ilustracji. Dla uproszczenia kodu, zrezygnowano z atrybutów znaczników

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

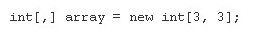

Jaką strukturę danych obrazuje zamieszczony kod w języku C#?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

Jaki jest zasadniczy cel ataku phishingowego?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Które z wymienionych stanowi przykład struktury dziedziczenia?

Co oznacza walidacja kodu programu?

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Które z wymienionych sformułowań najlepiej definiuje oprogramowanie typu ransomware?

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu struktury danych dla aplikacji?

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?